iQoncept - Fotolia

Seis pasos de gestión de riesgo de datos para el cumplimiento GDPR

Al poner en capas los procesos de gestión de riesgos de datos dentro de su marco de gobierno de datos, puede garantizar que la información de identificación personal que su empresa almacena cumple con las normas de cumplimiento de GDPR.

Con el Reglamento General de Protección de Datos de la Unión Europea vigente, las organizaciones no solo están considerando sus tareas inmediatas de cumplimiento, sino que también están considerando un enfoque más integral para la protección de datos con una estrategia a más largo plazo para la administración de riesgos de datos.

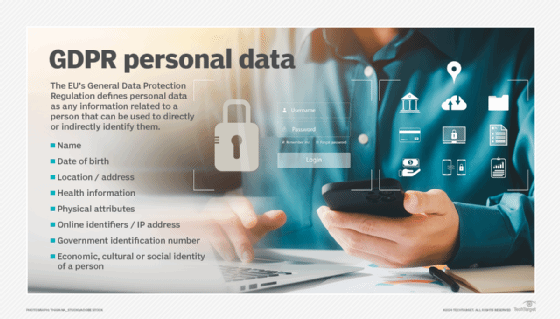

El Reglamento General de Protección de Datos (GDPR) requiere la protección de la información personal con una capa adicional de garantizar el derecho de una persona a ser olvidada, el cual permite a las personas solicitar que se elimine toda su información personal del entorno de la organización.

Este derecho en particular es un ejemplo de regulación externa con implicaciones potencialmente drásticas para la gestión de datos. No solo necesita saber qué conjuntos de datos contienen datos personales, también necesita saber qué tipo de información ha almacenado y si dicha información está sujeta al requisito de protección o al derecho a ser olvidado.

Si bien el GDPR puede ser la motivación más inminente para instituir algún nivel de protección de datos, no será el último, especialmente con un mayor escrutinio sobre las formas en que las compañías como Facebook y sus socios acumulan, administran y usan los datos personales de las personas.

Pasos para el cumplimiento de GDPR y la gestión de riesgos de datos

La gestión de riesgos de datos es un término general para las diferentes facetas de la evaluación y gestión de la protección de datos. La gestión de riesgos de datos es parte de un programa de gobierno de datos más general e incorpora una serie de pasos clave, que incluyen, entre otros, los siguientes:

Vigilancia de activos de datos. Muchas organizaciones ni siquiera son conscientes del alcance total de los activos de datos que presentan un riesgo de cumplimiento GDPR. Realice una encuesta de todos los activos de datos en su organización y documente el nombre, la ubicación, el propietario –si se conoce– y cualquier otro dato demográfico sobre el conjunto de datos.

Evaluación de riesgos y modelado de severidad. La vigilancia le informa sobre los activos, pero no proporciona ningún detalle sobre el contenido. La evaluación de riesgos escanea el contenido de un activo de datos para determinar si contiene alguna información de identificación personal (PII).

El modelado de gravedad es un mecanismo para proporcionar una calificación de riesgo a cualquier tipo de exposición inadvertida o violación de datos.

Clasificación de riesgo. Este proceso clasificará cada activo de datos en términos del nivel de sensibilidad de la PII incluida y el puntaje de riesgo. La clasificación determinará los tipos de protecciones de datos que se deben aplicar al activo de datos.

Protección de datos y seguridad. Se puede aplicar diferentes tipos de protecciones de datos. Por ejemplo, todos los activos de datos podrían almacenarse detrás de un firewall, encriptados o sujetos a acceso limitado, o una combinación de los tres. Esta parte de una estrategia de gestión de riesgos de datos incluye los procesos, procedimientos y especificaciones de las necesidades de tecnología para la protección de datos.

Acceso y gestión de derechos. Diferentes usuarios dentro de la organización pueden procesar datos PII para diferentes propósitos y de diferentes maneras. Por lo tanto, las personas con diferentes roles en la organización necesitarán diferentes derechos para acceder a los datos. Esta capacidad incorpora las políticas y procedimientos para especificar roles y describir los derechos de acceso para cada uno de los roles.

Coordinación con seguridad de TI y gestión de riesgos. Uno de los aspectos más desafiantes de instituir seguridad y protección de datos en la organización es interoperar con los grupos más generales de seguridad de TI, protección y gestión de riesgos. Debido a que es probable que la organización de seguridad de TI esté más establecida con políticas y procedimientos bien definidos, los procesos de seguridad y protección de datos deben estar alineados para trabajar con la organización de seguridad general.

Juntos, estos pasos para el cumplimiento de GDPR respaldan los requisitos de protección de datos. Por ejemplo, si un individuo solicita que se elimine su información, puede consultar el catálogo de activos de datos para identificar cualquier activo de datos que pueda incluir PII, revisar la clasificación de riesgo y el puntaje de riesgo de gravedad para filtrar los activos de datos que se analizarán buscando los datos de esa persona, y luego suprimir la PII del individuo del activo de datos. Agregue un programa de administración de datos maestros para crear un índice maestro individual para simplificar el proceso de encontrar los activos de datos que contienen la PII de un individuo.

Claramente, la administración de riesgos de datos se enmarca directamente en el ámbito del gobierno de datos: todas las capacidades mencionadas están relacionadas con la definición, el cumplimiento y la operativa de la política de datos.

Al poner en capas las políticas y los procesos de gestión de riesgos de datos dentro del marco de gobernanza de datos, puede establecer un marco general para proteger la información personal contenida en los conjuntos de datos existentes bajo gestión. También puede encontrar una forma de evaluar nuevas regulaciones para identificar dependencias de datos y cómo las regulaciones requieren la especificación de nuevas políticas de datos, modificaciones a las políticas de datos existentes y actualizaciones de los procedimientos operativos para garantizar el cumplimiento auditable.