Nelson - stock.adobe.com

Wie Sie AWS mit CloudFormation automatisieren

AWS CloudFormation automatisiert und strukturiert die Bereitstellung von AWS-Ressourcen und bietet flexible Lösungen für effizientes Infrastrukturmanagement im Cloud-Umfeld.

AWS CloudFormation ermöglicht die automatisierte Bereitstellung und Verwaltung von AWS-Ressourcen und bietet eine deklarative Sprache zur Definition von Infrastruktur in Form von Code (Infrastructure as Code).

Einmal definiert können Ressourcen wie EC2-Instanzen, S3 Buckets oder Datenbanken mit einem einzigen Template erstellt und bei Bedarf auch gelöscht werden. Diese Vorlagen sind besonders nützlich für komplexere Architekturen, da sie eine konsistente Bereitstellung sicherstellen und alle benötigten Konfigurationen, etwa Instanzrollen oder Sicherheitsgruppen, umfassen. Durch die klare Trennung von Ressourcen und Zugriffsrechten können Administratoren auch spezifische Rollen und Zugriffsprofile in einem einzigen Deployment integrieren. So wird nicht nur die Bereitstellung beschleunigt, sondern auch die Verwaltung und Skalierung von Umgebungen erheblich vereinfacht.

AWS CloudFormation mit Terraform, Jenkins und Chef

AWS CloudFormation ermöglicht dadurch die effiziente Verwaltung und Automatisierung komplexer Infrastrukturen durch Templates und StackSets. Templates sind als JSON-Dateien strukturiert und enthalten die Konfiguration mehrerer Ressourcen sowie deren Abhängigkeiten. StackSets, die auf einem einzigen Template basieren, erlauben die Erstellung und Verwaltung von Ressourcen über mehrere AWS-Konten und Regionen hinweg, was insbesondere bei skalierenden Architekturen mit mehreren Umgebungen nützlich ist. Durch die Nutzung von CloudFormation können Infrastrukturkonfigurationen versioniert, angepasst und im gesamten Unternehmen wiederverwendet werden. DevOps-Tools wie Jenkins oder Chef lassen sich ebenfalls integrieren, um den Automatisierungsgrad weiter zu erhöhen und vollständig automatisierte Bereitstellungen zu ermöglichen.

Diese Struktur minimiert manuelle Konfigurationsfehler und gewährleistet Konsistenz in der Bereitstellung von Ressourcen. Der zentrale Ansatz von CloudFormation ist die Definition von Ressourcen und deren Abhängigkeiten in Templates, die in JSON- oder YAML-Format vorliegen. Durch diese Templates lassen sich komplexe Multi-Service-Architekturen schnell und konsistent in der AWS-Cloud aufsetzen.

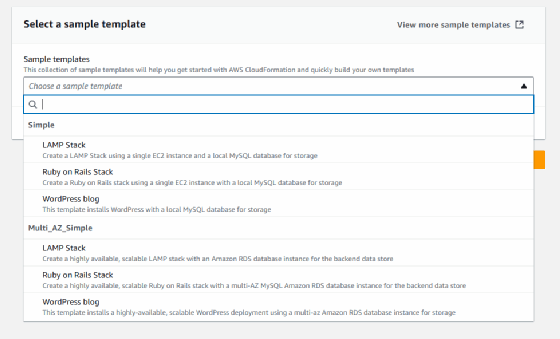

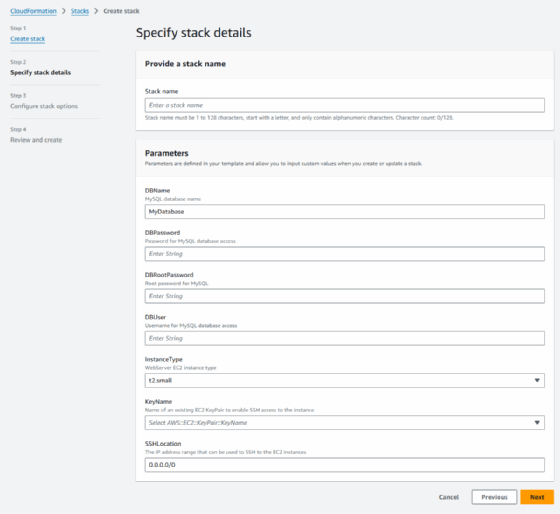

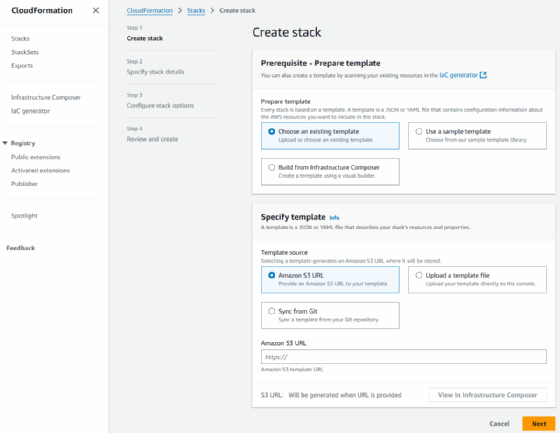

Das Erstellen und Löschen von AWS CloudFormation Stacks ermöglicht eine präzise und wiederholbare Infrastrukturverwaltung durch vordefinierte Templates. Im CloudFormation-Konsole-Workflow lässt sich mithilfe von Beispielen, wie dem LAMP-Stack (Linux, Apache, MySQL, PHP), die Automatisierung demonstrieren: Nach Auswahl und Anpassung der Ressourcen – wie EC2-Instanzen und einer MySQL-Datenbank – startet der Stack alle definierten Komponenten und zeigt den Fortschritt detailliert im Ressourcen-Tab an.

Terraform und AWS CloudFormation bieten beide leistungsstarke Infrastruktur-Managementlösungen, unterscheiden sich jedoch grundlegend in ihrer Flexibilität und Zielausrichtung. Während Terraform als Cloud-agnostisches Tool konzipiert ist und in Multi-Cloud-Umgebungen genutzt werden kann, ist CloudFormation speziell für AWS optimiert und eng mit dessen Ökosystem integriert. In einem praxisnahen Beispiel zeigt sich das bei der Erstellung und Verwaltung eines S3 Buckets: Beide Tools ermöglichen die Definition von Lifecycle-Richtlinien, Versionierung und Zugriffskontrollen, allerdings setzt Terraform hier auf HCL (HashiCorp Configuration Language) als Syntax, während CloudFormation YAML oder JSON nutzt. Terraform bietet durch seine Multi-Cloud-Kompatibilität eine ideale Lösung für Unternehmen, die auf verschiedene Anbieter setzen, wohingegen CloudFormation durch AWS-spezifische Features tief in dessen Infrastruktur verankert ist und insbesondere für AWS-spezialisierte Teams eine hohe Effizienz bietet.

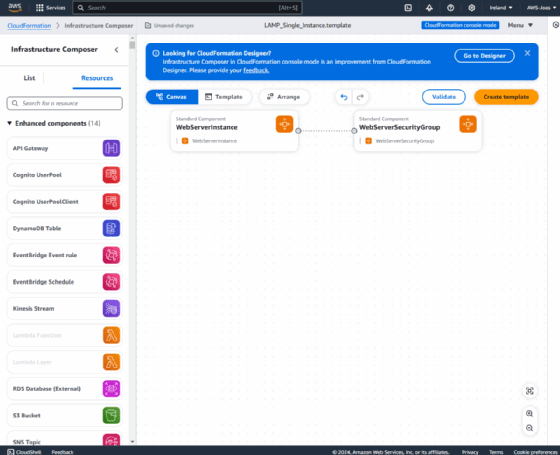

Über die Designer-Ansicht bietet CloudFormation eine grafische Übersicht und ermöglicht Code-Anpassungen in Echtzeit. Mit nur einem Klick lassen sich alle Ressourcen effizient zurücksetzen, was insbesondere bei großen Umgebungen mit mehreren EC2-Instanzen und Datenbanken von Vorteil ist.

Templates und Stacks: Der Aufbau von Infrastructure as Code

Das Template bildet das Herzstück jeder CloudFormation-Bereitstellung. Es definiert sämtliche Ressourcen und deren Konfigurationen, die für eine Architektur erforderlich sind, sowie die Relationen zwischen ihnen. Ein Stack stellt eine Sammlung von AWS-Ressourcen dar, die auf Basis eines Templates angelegt werden. CloudFormation sorgt dafür, dass Ressourcen in der richtigen Reihenfolge und Konfiguration erstellt oder aktualisiert werden, basierend auf den Abhängigkeiten, die in dem Template festgelegt sind. Änderungen im Template werden im Stack nachvollzogen und lassen sich so effizient und präzise umsetzen.

Der Infrastructure Composer in AWS CloudFormation bietet eine visuelle Entwicklungsumgebung zur einfachen Erstellung von Infrastruktur-Templates. Mit einer Drag-und-Drop-Oberfläche ermöglicht der Composer es, AWS-Ressourcen zu kombinieren und komplexe Architektur-Templates intuitiv zu gestalten, ohne tiefes Vorwissen in YAML oder JSON. Admins und Entwickler visualisieren damit effizient die Beziehungen und Abhängigkeiten zwischen Ressourcen. Darüber hinaus erleichtert die Composer die Anpassung und Verwaltung von Multi-Region-Umgebungen und die Zusammenarbeit im Team, da er eine verständliche und skalierbare Infrastrukturplanung erlaubt.

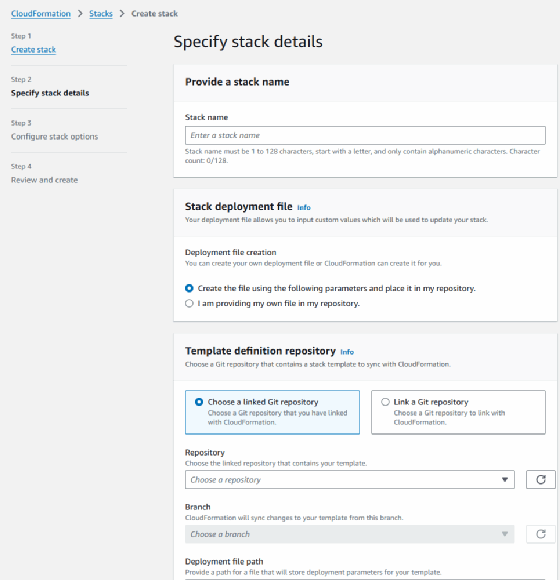

Die Integration von AWS CloudFormation mit Git-Repositories ermöglicht eine effiziente Verwaltung von Stacks und Templates im Code-Format. Durch das Speichern von Templates in Git können Änderungen versioniert und nachvollziehbar dokumentiert werden, was eine vollständige Audit-Historie und vereinfachtes Rollback bei Fehlern gewährleistet. Entwickler und Administratoren können in CI/CD-Pipelines CloudFormation-Templates direkt aus Git-Branches heraus einlesen und automatisch anwenden, was konsistente Bereitstellungen in verschiedenen Umgebungen erleichtert. Git-Repositories erlauben darüber hinaus kollaboratives Arbeiten an Templates, wodurch Teams ihre Infrastructure-as-Code-Strategien zentral verwalten, testen und optimieren können. Die Kombination aus Git und CloudFormation fördert so eine agile und sichere Infrastrukturentwicklung.

Die Integration von AWS CloudFormation mit GitHub Actions ermöglicht eine nahtlose und automatisierte Bereitstellung von Infrastruktur direkt auf einem Git-Repository. Der Prozess beginnt mit der Einrichtung eines IAM-Nutzers und der Konfiguration von Zugriffsschlüsseln für GitHub, um sicher auf AWS-Ressourcen zuzugreifen. Innerhalb des Repositories werden Ordner für CloudFormation-Templates und Workflow-Dateien angelegt. Das YAML-Workflow-Skript im Workflow-Ordner definiert die Automatisierungslogik, die beim Push auf den Hauptbranch ausgelöst wird. Die Bereitstellung erfolgt über den Befehl aws cloudformation deploy, der auf das Template im Repository verweist. Diese Methode vereinfacht die Verwaltung von Infrastructure as Code, da Änderungen in GitHub versioniert und bei Fehlern leicht rückgängig gemacht werden können. Zudem lassen sich durch die Automatisierung zeitaufwendige, manuelle Konfigurationsaufgaben vermeiden.

Ressourcen und Abhängigkeiten in AWS CloudFormation

CloudFormation unterstützt zahlreiche AWS-Dienste, darunter EC2, S3, RDS und Lambda, und ermöglicht damit die Abbildung komplexer Systemlandschaften. Die Plattform berücksichtigt automatisch Abhängigkeiten zwischen Ressourcen, indem sie diese in einer logischen Reihenfolge bereitstellt. So kann ein EC2-Instance-Profil erst angelegt werden, nachdem die zugehörige IAM-Rolle existiert, um eine konsistente und fehlerfreie Konfiguration zu gewährleisten. Über Parameter, Mapping und Output-Sektionen lässt sich die Flexibilität der Templates erhöhen, um sie an unterschiedliche Anwendungsfälle anzupassen.

Verwaltung und Aktualisierung von Stacks

CloudFormation erlaubt die automatische Anpassung bestehender Ressourcen durch Stack-Updates. Änderungen werden dabei mit einer Rollback-Funktion abgesichert, die eine Wiederherstellung im Fehlerfall ermöglicht. CloudFormation verfolgt alle Änderungen durch eine Änderungsanalyse (Change Sets), die Admins eine genaue Vorhersage darüber geben, welche Ressourcen sich durch ein Update verändern und welche potenzielle Auswirkungen das hat. Das minimiert die Gefahr unerwarteter Service-Unterbrechungen und erleichtert die Planung und Durchführung von Updates in produktiven Umgebungen.

Change Sets bieten damit eine kontrollierte Methode, um Ressourcen in einem Stack zu aktualisieren, ohne dabei laufende Dienste zu unterbrechen. Zum Beispiel lässt sich eine EC2-Instanz mit zusätzlichen Komponenten erweitern, wie etwa einem EBS-Volume oder einem S3 Bucket. Nach der Erstellung eines Change Sets zeigt CloudFormation vor der Ausführung die geplanten Änderungen an, sodass Administratoren die Auswirkungen beurteilen können. Wird das Change Set bestätigt, führt CloudFormation die Modifikationen sequenziell durch und gewährleistet, dass Abhängigkeiten wie Speicher-Volumes korrekt zugeordnet und verwaltet werden. CloudFormation bietet darüber hinaus eine einfache Möglichkeit, Stacks inklusive aller Ressourcen bei Bedarf vollständig zu löschen.

Automatisierung und Integration mit anderen AWS-Diensten

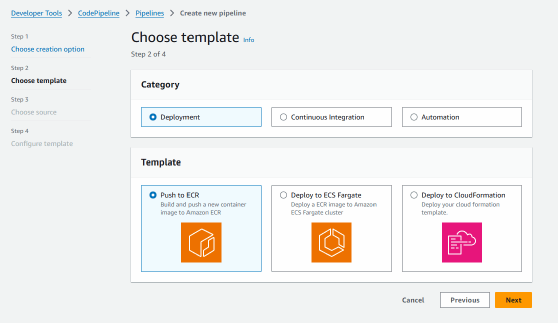

Die Automatisierung in CloudFormation geht über die einfache Bereitstellung von Ressourcen hinaus. Durch die Integration mit anderen AWS-Diensten wie AWS Lambda oder AWS Config kann CloudFormation weiter optimiert werden, etwa durch Event-getriebene Anpassungen oder Compliance-Prüfungen. CloudFormation bietet darüber hinaus eine Schnittstelle zur Automatisierung von Deployment-Pipelines in Verbindung mit AWS CodePipeline, was eine nahtlose Continuous-Integration- und Continuous-Deployment-Umgebung ermöglicht.

Sicherheitsaspekte und bewährte Verfahren

CloudFormation erleichtert die Sicherheitsverwaltung in AWS-Umgebungen durch Vorlagen, die den Best Practices entsprechen und Sicherheitsrichtlinien direkt in die Infrastrukturbereitstellung integrieren. Die Einbindung von IAM-Rollen und -Richtlinien in CloudFormation-Templates unterstützt eine sichere Zuweisung von Berechtigungen. Best Practices wie die Verwendung von Tags, verschlüsselten Parametern und isolierten Umgebungen für Test- und Produktionsressourcen tragen zur Erhöhung der Sicherheit und Nachvollziehbarkeit bei. Zudem sollten Änderungen an Templates und Stacks stets kontrolliert und versioniert werden, um Konfigurationsdrift zu vermeiden.

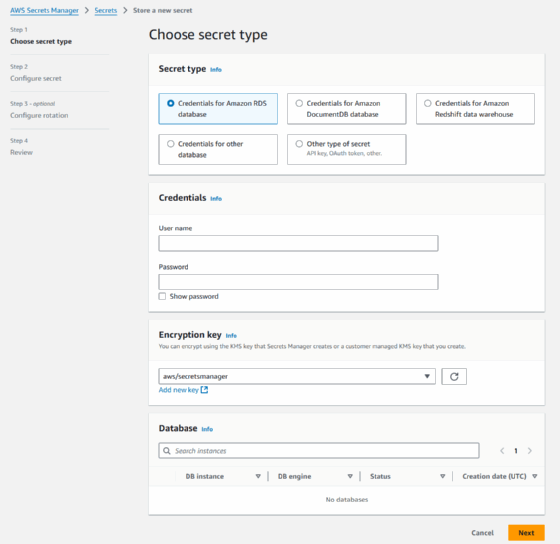

AWS CloudFormation integriert sich in AWS Secrets Manager und AWS Systems Manager Parameter Store, um sensible Daten wie API-Schlüssel, Zugangsdaten oder Konfigurationsparameter sicher zu speichern und zu verwalten. Durch die Referenzierung dieser Dienste im CloudFormation-Template lassen sich Sicherheits- und Konfigurationsdaten dynamisch und sicher in die Infrastrukturbereitstellung integrieren. Das gewährleistet, dass sensible Informationen nicht im Klartext im Template stehen und stets den neuesten Sicherheitsrichtlinien entsprechen. Über die Zugriffssteuerung von IAM-Rollen bleibt der Zugang zu diesen Daten auf berechtigte Ressourcen und Nutzer beschränkt.

Parametrisierung und Modularisierung in AWS CloudFormation

Um Flexibilität und Wiederverwendbarkeit der Templates zu gewährleisten, erlaubt CloudFormation eine Parametrisierung und Modularisierung. Parameter in einem Template ermöglichen es, bestimmte Eigenschaften wie Instanzgrößen oder Speichergrößen zur Laufzeit festzulegen, ohne das Template selbst zu verändern. Das erlaubt die Nutzung desselben Templates in verschiedenen Umgebungen oder für unterschiedliche Anforderungen.

Über Mappings lassen sich komplexe Abhängigkeiten und Bedingungen darstellen, sodass die Infrastruktur an verschiedene Regionen und Preisstrukturen angepasst werden kann. Die Modularisierung erfolgt durch Nested Stacks, welche wiederverwendbare Template-Bausteine darstellen, die sich in verschiedenen Stacks integrieren lassen. Um skalierbare und wartbare Infrastruktur in AWS CloudFormation zu gewährleisten, sind modular aufgebaute Templates eine bewährte Methode. Mit Nested Stacks lassen sich große Templates in kleinere, überschaubare Komponenten aufteilen, was die Wiederverwendbarkeit und Anpassbarkeit erhöht.

Durch den Einsatz von Parametern, Mappings und Outputs wird ein hoher Grad an Flexibilität erreicht: Parameter erlauben es, Werte wie Instanztypen oder IP-Adressbereiche dynamisch zu konfigurieren, während Mappings statische Werte für verschiedene Regionen definieren. Outputs erleichtern den Zugriff auf IDs oder Konfigurationsdetails der Ressourcen, sodass sie für andere Stacks und Anwendungen bereitstehen. Indem diese Elemente geschickt kombiniert werden, lassen sich Templates erstellen, die universell einsetzbar sind und eine agile, versionskontrollierte Infrastrukturverwaltung ermöglichen.

Verwendung von Metadaten und benutzerdefinierten Ressourcen

CloudFormation erlaubt den Einsatz von Metadaten in Templates, um zusätzliche Informationen wie Standardwerte oder benutzerdefinierte Anweisungen für Konfigurations-Tools zu speichern. Mit diesen Metadaten lässt sich die Konfiguration automatisieren, etwa durch die Angabe von Bootstrap-Skripten für EC2-Instanzen. Benutzerdefinierte Ressourcen (Custom Resources) erweitern die Funktionalität von CloudFormation, indem sie Lambda-Funktionen oder andere externe Dienste zur Laufzeit aufrufen. Diese Ressourcen eignen sich zur dynamischen Konfiguration und Validierung von Parametern oder zur Integration von Drittanbieterndiensten, was CloudFormation zu einer flexiblen und offenen Plattform macht.

Drift Detection und Compliance-Management

AWS CloudFormatin bietet erweiterte Funktionen wie Drift Detection und Cross-Stack-Referenzen, die eine präzisere Verwaltung und Kontrolle der Infrastruktur ermöglichen. Drift Detection dient dazu, unerwünschte Änderungen außerhalb von CloudFormation zu identifizieren, indem sie erkennt, ob Ressourcen sich vom ursprünglichen Template entfernt haben. Dieser Prozess läuft über den CLI-Befehl aws cloudformation detect-stack-drift und ermöglicht eine schnelle Überprüfung, um Konfigurationsabweichungen frühzeitig zu beheben. Cross-Stack-Referenzen wiederum erlauben es, Ressourcen wie VPCs oder IAM-Rollen zwischen verschiedenen Stacks zu teilen, indem sie die Export- und Import-Funktionalität nutzen. Diese Möglichkeit erhöht die Modularität und fördert die Wiederverwendbarkeit von Ressourcen, was insbesondere bei komplexeren Multi-Stack-Architekturen von Vorteil ist.

Integration mit DevOps-Workflows und CI/CD-Pipelines

CloudFormation eignet sich für DevOps-Umgebungen, da es sich nahtlos in CI/CD-Pipelines integrieren lässt. CloudFormation automatisiert die Bereitstellung von Infrastruktur in Continuous-Integration- und Continuous-Deployment-Pipelines. Das ermöglicht die synchronisierte Bereitstellung von Code und Infrastruktur, wodurch Entwicklungs- und Produktionsumgebungen stets konsistent bleiben. In Verbindung mit AWS CodePipeline und CodeBuild lässt sich ein vollständiger CI/CD-Workflow realisieren, der automatisierte Tests und Überprüfungen einschließt. CloudFormation Change Sets unterstützen dabei den sicheren Rollout von Infrastrukturänderungen, indem sie vorab anzeigen, welche Ressourcen aktualisiert werden und welche potenziellen Auswirkungen die Änderungen auf die Umgebung haben.

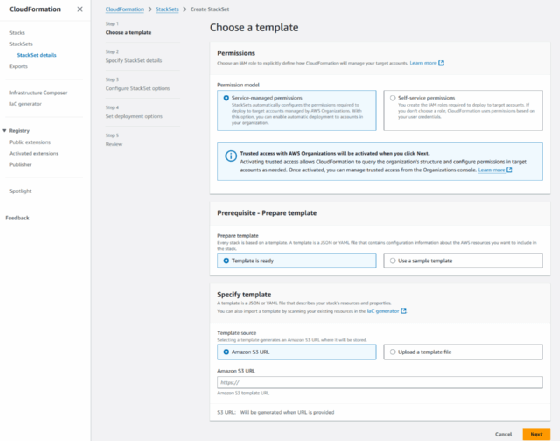

Multi-Account- und Multi-Region-Management

CloudFormation erleichtert das Management von Multi-Account- und Multi-Region-Setups durch StackSets. Diese erlauben die gleichzeitige Bereitstellung und Verwaltung von Ressourcen über mehrere AWS-Konten und -Regionen hinweg. Das ist besonders vorteilhaft für Unternehmen mit verteilten Teams und globalen Infrastrukturen, da sie die Konfiguration zentral steuern und dennoch an lokale Anforderungen anpassen können. Über Role Based Access Control (RBAC) und die Integration mit AWS Organizations lässt sich der Zugang zu den Stacks und StackSets kontrolliert delegieren, was die Sicherheit und Verwaltung vereinfacht.

Resource Import und schrittweise Migration

Mit der Resource-Import-Funktion können Administratoren bestehende Ressourcen in CloudFormation-Stacks importieren. Diese Funktion erleichtert die Migration und Umstellung von manuell erstellten Ressourcen auf Infrastructure as Code, ohne die Infrastruktur neu aufbauen zu müssen. Während des Imports lassen sich Ressourcen schrittweise integrieren, was die Umstellung auf CloudFormation vereinfacht und den laufenden Betrieb nicht beeinträchtigt. Der Import bietet zudem eine Möglichkeit, die Verwaltung und Dokumentation von Ressourcen zu zentralisieren, da CloudFormation nun auch Legacy-Ressourcen als Teil des Stacks erfasst.

Template-Validierung und Tests

Vor der Bereitstellung lassen sich CloudFormation-Templates auf Syntax- und Logikfehler prüfen, um Ausfälle in produktiven Umgebungen zu verhindern. Die Validierung kann über die CloudFormation-CLI durchgeführt werden, die eine direkte Rückmeldung zu Syntaxproblemen gibt. Zudem lassen sich Templates mithilfe von Staging-Umgebungen testen, bevor sie in produktive Stacks migriert werden. Das ermöglicht eine umfassende Überprüfung und Anpassung von Templates, was die Fehlerquote reduziert und die Zuverlässigkeit der Infrastruktur in produktiven Szenarien erhöht.