Schritt für Schritt zur eigenen Cyber-Security-Strategie

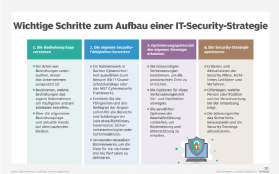

Wir zeigen Ihnen, wie Sie in vier Schritten die aktuellen Gefahren für Ihre IT analysieren, die aktuellen Maßnahmen bewerten, für die Zukunft planen und Ihre Erfolge dokumentieren.

Eine moderne Cyber-Security-Strategie ist ein sorgfältig entwickelter Plan, der detailliert beschreibt, wie Ihr Unternehmen alle seine IT-Assets in den kommenden drei bis fünf Jahren schützen kann. Weil sich aller Voraussicht nach, die eingesetzten Technologien und Gefahren vor Ablauf dieses Zeitraums aber immer wieder ändern werden, müssen Sie diese Planungen in der Regel auch später noch aktualisieren.

Eine Sicherheitsstrategie ist in der Regel auch gar nicht dafür ausgelegt, perfekt zu sein. Eher erhalten Sie damit eine fundierte Annahme, was möglich ist und was Sie tun sollten. Natürlich muss sich Ihre Strategie weiter entwickeln, wie es ja auch Ihr Unternehmen und die Welt um Sie herum tun.

Das Ziel der Entwicklung und Implementierung einer eigenen Security-Strategie ist, dass Ihre Vermögenswerte besser geschützt sind. Damit hängt meist auch der Wechsel von einer rein reaktiven Strategie zu einem proaktiven Ansatz zusammen, bei dem Sie sich vermehrt auf das Verhindern von sicherheitsrelevanten Vorfällen und weniger auf die Maßnahmen danach konzentrieren.

Eine solide geplante Cybersicherheitsstrategie wird Ihr Unternehmen aber auch besser auf die Ereignisse vorbereiten, die trotzdem noch gelegentlich auftreten. Indem Sie jedoch rechtzeitig verhindern, dass aus kleineren Ereignissen massive Vorfälle entstehen, schützen Sie den Ruf Ihres Unternehmens und reduzieren den Schaden für Sie, die Mitarbeiter, Kunden und Partner.

Eine Security-Strategie für das eigene Unternehmen entwickeln

Das Erstellen einer eigenen Cyber-Security-Strategie für Ihre Tätigkeiten erfordert Aufwand. Sicherheitsvorfälle können den Geschäftsbetrieb aber nicht nur empfindlich stören, sondern die Existenz eines Unternehmens bedrohen. Eine gute Strategie kann daher den Unterschied ausmachen. Im Folgenden finden Sie daher die wichtigsten Maßnahmen, mit denen Sie Ihre eigene individuelle Strategie entwickeln können.

Schritt 1: Analysieren Sie die Ist-Situation für Ihre Organisation

Bevor Sie Ihre individuelle Bedrohungslandschaft verstehen können, sollten Sie sich mit den Gefahren auseinandersetzen, denen Ihr Unternehmen derzeit schon ausgesetzt ist. Welche Bedrohungsarten treffen Ihre Organisation am häufigsten und schwersten? Kämpfen Sie vor allem gegen Malware, Phishing, Insider oder etwas anderes? Hatten Ihre Wettbewerber in letzter Zeit schwere IT-Security-Vorfälle, und falls ja, mit welchen Bedrohungen mussten sie sich auseinandersetzen?

Bringen Sie Ihr Wissen im nächsten Schritt auf den aktuellen Stand und prüfen Sie, welche künftigen Cybergefahren es für Ihr Unternehmen gibt. So gehen zum Beispiel viele Sicherheitsforscher davon aus, dass erpresserische Malware noch eine weit größere Gefahr werden wird, da sich die Ransomware-Spirale immer schneller dreht.

Außerdem gibt es wachsende Sorgen über Angriffe auf die Supply Chain wie bei dem vor kurzem aufgedeckten SolarWinds-Hack. Die Gefahren durch den Kauf und Einsatz kompromittierter Produkte direkt im Unternehmen nehmen laufend zu. Das Verstehen der Gefahren, denen Ihre IT-Umgebung jetzt und in der Zukunft ausgesetzt ist und wie schwer sie jeweils sind, ist deshalb der Schlüssel zur Entwicklung einer effektiven Cyber-Security-Strategie.

Schritt 2: Bewerten Sie die Reife Ihrer IT-Sicherheitsmaßnahmen

Sobald Sie wissen, welchen Gefahren und Bedrohungen Sie ausgesetzt sind, sollten Sie eine ehrliche Bestandsaufnahme des tatsächlichen Reifegrades der IT-Sicherheitsmaßnahmen in Ihrer Organisation erstellen. Verwenden Sie dafür ein modernes Maßnahmenpaket wie den IT-Grundschutz des Bundesamts für Sicherheit in der Informationstechnik (BSI) oder das vom NIST (Nationale Institute of Standards and Technology) bereitgestellte Cybersecurity Framework.

Nutzen Sie diese Hilfen, um den Stand Ihres Unternehmens in den beschriebenen Kategorien und Unterkategorien zu bewerten. Sie reichen von Policies, über Governance bis zu den eingesetzten Sicherheitstechniken und den Fähigkeiten, Ihre Systeme nach einem Vorfall wieder in Betrieb zu setzen. Diese Bestandsaufnahme sollte alle Ihre Technologien, angefangen beim traditionellen IT-Betrieb, über das Internet of Things (IoT), bis hin zu physischen IT-Sicherheitssystemen umfassen.

Verwenden Sie das ausgewählte Framework anschließend, um festzulegen, wo Sie in den nächsten drei bis fünf Jahren beim Reifegrad jeder der relevanten Kategorien und Unterkategorien sein wollen. Wenn zum Beispiel DDoS-Attacken (Distributed Denial of Service) aller Voraussicht nach ein besonders großes Problem für Sie sein werden, dann wollen Sie vermutlich erreichen, dass Ihre Fähigkeiten im Bereich Netzwerksicherheit besonders ausgereift sind.

Wenn Ihnen dagegen Ransomware die größte Sorge bereitet, dann setzen Sie wahrscheinlich vor allem darauf, Ihre Backup- und Recovery-Fähigkeiten zu optimieren. Die Reifegrade, die Sie dabei anstreben, sind also Ihre künftigen strategischen Ziele.

Schritt 3: Verbessern Sie Ihr IT-Sicherheitsprogramm

Jetzt, wo Sie wissen, wo Sie stehen und wo Sie hin wollen, sollten Sie definieren, wie Sie Ihre Ziele erreichen können. In diesem Schritt legen Sie fest, wie Sie Ihr bestehendes IT-Security-Programm verbessern können, so dass Sie damit Ihre strategischen Pläne umsetzen können. Jede Verbesserung benötigt jedoch Ressourcen wie Geld, Zeit der Mitarbeiter und so weiter. Sie sollten sich daher darüber Gedanken machen, welche Optionen Ihnen zur Erreichung Ihrer Ziele zur Verfügung stehen und welche Vor- und Nachteile sie jeweils haben.

Wenn Sie sich für einen bestimmten Weg entschieden haben, werden Sie ihn über kurz oder lang der nächsten Leitungsebene präsentieren müssen, damit diese ihn begutachten sowie Feedback geben kann und ihn – hoffentlich – unterstützen wird. Ein Ändern der IT-Sicherheitsmaßnahmen wirkt sich meist auch auf die Art und Weise aus, wie Business-Aktivitäten durchgeführt werden können. Die Geschäftsleitung sollte die Maßnahmen daher nachvollziehen können und als notwendige Schritte akzeptieren, um das Unternehmen besser vor Cybergefahren zu schützen. Außerdem erfahren Sie so, ob es andere Pläne in den kommenden Jahren gibt, von denen Ihre Anstrengungen profitieren können.

Schritt 4: Dokumentieren Sie die Security-Strategie

Nachdem Sie die Unterstützung des Managements erhalten haben, sollten Sie sicherstellen, dass Ihre Cyber-Security-Strategie auch wirklich umfassend und in allen Details dokumentiert ist. Dazu gehören das Formulieren und Aktualisieren der bisherigen Security-Planungen, der relevanten Richtlinien, Ratgeber, Prozeduren und aller anderen Bereiche, die Sie benötigen, um die strategischen Ziele zu erreichen. Besonders wichtig ist dabei, darzulegen, wie die Verantwortlichkeiten jeder einzelnen betroffenen Person aussehen.

Stellen Sie während dieser Tätigkeiten sicher, dass alle Kollegen sich aktiv einbringen und Feedback geben können, die die beabsichtigten Aufgaben dann in die Tat umsetzen sollen. Sie sollten sich auch die Zeit nehmen, Ihren Mitarbeitern die Gründe für die Änderungen zu erläutern und warum sie so wichtig sind. Dadurch können Sie – hoffentlich – schneller dafür sorgen, dass sie Ihre Pläne akzeptieren und in vollem Umfang unterstützen.

Vergessen Sie nicht, dass zu Ihrer neuen Cyber-Security-Strategie auch gehört, alle bisherigen Awareness-Maßnahmen und Security-Trainings auf den neusten Stand zu bringen. Es sollte klar sein, dass jeder im Unternehmen eine Rolle in der Abwehr der Cybergefahren und beim Umsetzen des IT-Security-Programms spielt.

Fazit

Das Entwickeln und Ausführen einer modernen Cyber-Security-Strategie ist ein fortlaufender Prozess, der nie endet. Es ist daher von besonders großer Bedeutung, dass Sie den Reifegrad der von Ihrem Unternehmen umgesetzten Cyber-Security-Maßnahmen kontinuierlich überwachen und immer wieder auf den Prüfstand stellen.

Nur so können Sie die Fortschritte in Bezug auf Ihre Ziele einschätzen und bewerten. Je früher Sie einen Bereich identifizieren, in dem Sie zurückgefallen sind, desto eher können Sie sich darum kümmern und die Lücken schließen. Bei der Messung des Fortschritts sollten Sie sowohl interne Audits durchführen als auch externe Prüfungen beauftragen. Außerdem sollten Sie zusätzlich Tests und Übungen einführen, mit denen Sie erfahren, was unter bestimmten Umständen wie zum Beispiel einer größeren Ransomware-Attacke geschehen würde.

Schlussendlich müssen Sie auch darauf vorbereitet sein, Ihre Cyber-Security-Strategie zu überdenken, wann immer eine neue große Bedrohung erkennbar wird. Bei Ihren IT-Sicherheitsmaßnahmen jederzeit beweglich zu bleiben, wird daher immer wichtiger. Scheuen Sie sich nicht davor, Ihre Strategie zu aktualisieren, sobald neue Gefahren erkennbar werden oder wenn sich wesentliche Sicherheitstechnologien ändern. Das gilt auch für den Fall, wenn Ihr Unternehmen in neue Geschäftsfelder vorstößt, die dann ebenfalls von Ihnen geschützt werden müssen.