Nmap unter Windows installieren und konfigurieren

Nmap, das Security Tool zum Scannen von Netzwerken, gibt es seit dem Jahr 2000 auch für Windows. Längst ist auch eine GUI verfügbar.

Dies ist der zweite Teil einer Artikelreihe zum Thema, wie man Nmap im Unternehmen nutzt. Den ersten Artikel finden Sie hier.

Nmap war ursprünglich eine Anwendung für die Kommandozeile unter Unix. Seit dem Jahr 2000 gibt es allerdings auch eine Version für Windows. In diesem Tipp zeigen wir Ihnen, wie man Nmap unter Windows installiert und konfiguriert.

Um Nmap unter Windows zu installieren, können Sie eine Zip-Datei herunterladen. Im Download-Bereich der Projektseite gibt es allerdings auch eine exe-Datei, mit der Sie das Security Tool einspielen können. Das ist wohl die einfachste Art, denn so werden gleich alle Abhängigkeiten wie zum Beispiel WinPcap mit installiert. Die aktuelle Version ist nmap-6.47-setup.exe.

Die gesamte Installation nimmt nur wenige MByte in Anspruch und Nmap rufen Sie im Anschluss von der Kommandozeile auf. Wollen Sie Nmap komplett deinstallieren, benutzen Sie dafür den Uninstaller. Sie finden ihn im Ordner, in den sich Nmap installiert hat.

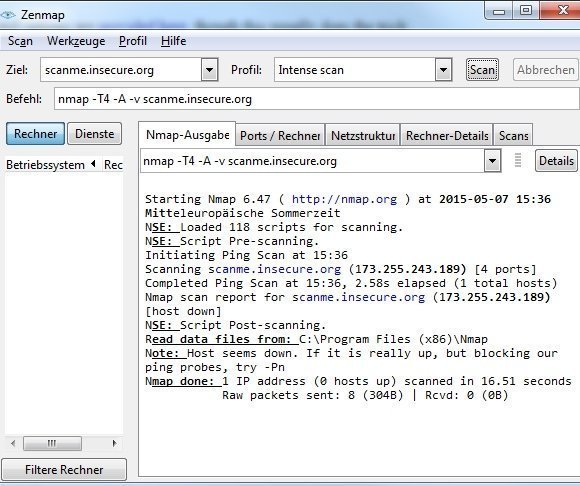

Das Standardverzeichnis ist C:\Programme\Nmap\ beziehungsweise C:\Programme (x86)\Nmap. Weil der Installer Nmap in die PATH-Umgebungsvariable des Computers aufnimmt, können Sie die Software von jedem Verzeichnis aus aufrufen. Um Nmap auszuführen und zu testen, öffnen Sie eine Eingabeaufforderung. Mit dem nachfolgenden Befehl scannen Sie den Host scanme.insecure.org.

nmap -A -T4 scanme.insecure.org

Der Parameter A steht für die Erkennung des Betriebssystems sowie dessen Version. Mit T4 wird das sogenannte Timing Template auf agressiv gesetzt.

Es gibt mehr als 100 Optionen, die man Nmap via Kommandozeile mit auf den Weg geben kann. Einige davon sehen wir uns in kommenden Tipps an. Beachten Sie bitte, dass die Befehlsoptionen zwischen Groß- und Kleinschreibung unterscheiden. Nmap für Windows ist nicht so effizient wie unter Unix oder Linux.

Der Verbindungs-Scan (-sT) ist häufig wesentlich langsamer. Das liegt an Nachteilen im Netzwerk-API für Windows. Sie können die Verbindungs-Performance für die Scans verbessern, indem Sie die Datei nmap_performance.reg doppelklicken. Sie befindet sich im Verzeichnis von Nmap.

An dieser Stelle werden drei Änderungen in der Registry vorgenommen, um die Anzahl der kurzlebigen Ports zu erhöhen, die für Anwendungen wie Nmap reserviert sind. Weiterhin wird der Zeitraum verkürzt, bevor man eine geschlossene Verbindung wieder benutzen kann.

Kommt es bei Nmap unter Windows zu Problemen, können Sie das in der Windows-Ereignisanzeige (Systemsteuerung/Verwaltung/Ereignisanzeige) inspizieren. Möglicherweise ist das Problem bekannt und wurde bereits in der Nmap-dev-Liste behandelt. Es stehen außerdem viele unterstützende Dokumentationen für Nmap zur Verfügung. Möglicherweise möchten Sie auch die Hackers-Liste von Nmap abonnieren.

Für Windows gibt es mit Zenmap eine GUI.

Dass Nmap ein Tool für die Kommandozeile ist, hat einen entscheidenden Vorteil. Es ist sehr einfach möglich, es in einem Skript zu verwenden. Sie können somit sehr umfangreiche Scans durchführen und müssen nicht jedes Mal wieder alle Optionen eintippen. Für neue Anwender und solche, die das Tool nicht regelmäßig verwenden, kann das aber eine Herausforderung darstellen.

Mit Zenmap gibt es ein GUI für Windows und Linux. Die grafische Variante zeigt außerdem den Befehl an, den Nmap ausführt. Das ist auch eine gute Gelegenheit, die Parameter für die Kommandozeile zu erlernen.

Über den Autor:

Michael Cobb ist CISSP-ISSAP und ein bekannter Security-Autor mit über 20 Jahren Erfahrung. Zu seiner Leidenschaft gehört, Best Practises bezüglich IT-Security verständlich und begreifbar zu machen. Seine Website http://www.hairyitdog.com bietet kostenlose Security-Poster an, um die Anwender auf die Gefahren und Datensicherheit im Unternehmen aufmerksam zu machen. Er war Co-Autor des Buches „IIS Security“und hat für viele führende IT-Publikationen Artikel verfasst. Mike war außerdem Microsoft Certified Database Manager und registrierter Consultant bei CLAS (CESG Listed Advisor Scheme).

Folgen Sie SearchSecurity.de auch auf Twitter, Google+ und Facebook!