Murrstock - stock.adobe.com

Mit Backups vor Cyberattacken zuverlässig schützen

Hardened Repositories stellen eine wichtige Grundlage dar, um gesicherte Daten vor Ransomware zu verschlüsseln. Der Beitrag zeigt, warum der Einsatz unerlässlich ist.

Ransomware-Angreifer versuchen oft, Backup-Systeme zu zerstören, bevor sie ihre Verschlüsselungssoftware aktivieren. Indem sie sich über gängige Netzwerktechnologien wie RDP und SMB Zugang zu Backup-Systemen verschaffen, löschen sie gezielt Sicherungsdaten oder verschlüsseln sie mit der restlichen IT-Infrastruktur. Darüber hinaus investieren Angreifer Zeit, um über Administratorzugänge die Backup-Management-Konsolen direkt zu kompromittieren, wodurch sie auf einfache Weise Backups löschen können.

Hardened Repositories in Unternehmensnetzwerken spielen eine zentrale Rolle im Schutz gegen Ransomware. Diese Repositories sind so konzipiert, dass sie gegen Manipulationen und unautorisierte Zugriffe weitgehend immun sind. Sie nutzen Technologien wie Write Once Read Many (WORM), um sicherzustellen, dass einmal gespeicherte Daten nicht nachträglich verändert oder gelöscht werden können. Das verhindert, dass Ransomware auf gesicherte Daten zugreifen und diese verschlüsseln kann.

Durch die Integration von Verschlüsselung, Zugriffssteuerungen und regelmäßigen Prüfungen können Unternehmen sicherstellen, dass ihre Backups in einem isolierten und geschützten Bereich liegen, was die Datenintegrität erhöht und den potenziellen Schaden bei einem Ransomware-Angriff erheblich minimiert. Ein gut konfiguriertes Hardened Repository bildet somit eine zusätzliche Sicherheitsebene, indem es den letzten Rettungsanker in einem Worst-Case-Szenario schützt.

Veeam stellt Hardened Repositories zur Verfügung

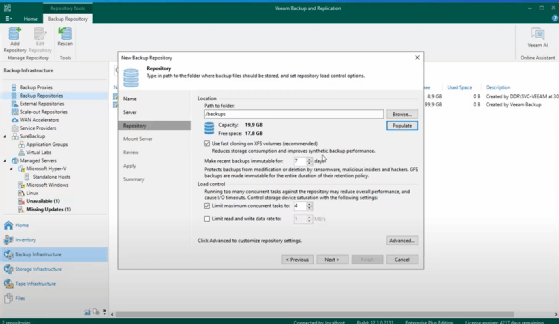

Die Einrichtung eines Veeam Hardened Repositorys auf Linux-Systemen bietet eine kosteneffiziente Möglichkeit, unveränderbare Backups vor Ort zu speichern, ohne zusätzliche Kosten für Veeam-Lizenzen. Der Prozess ist auch für Benutzer ohne umfassende Linux-Kenntnisse zugänglich, da die Konfiguration durch eine geführte Einrichtung erfolgt. Ein wesentlicher Bestandteil dieses Repositorys ist die Verwendung des XFS-Dateisystems mit aktiviertem Fast Clone, das die Effizienz beim Speichern vollständiger Backups erheblich verbessert, indem es Duplikationen vermeidet.

Durch den Einsatz von Single-Use-Credentials und SSH-Verbindungen wird die Sicherheit erhöht, da die Verbindung zum Backup-Server nur temporär besteht. Zudem gewährleistet die Plattform eine minimale Unveränderbarkeitsfrist von sieben Tagen, was für den Schutz gegen Ransomware-Angriffe von zentraler Bedeutung ist. Die Integration in Veeam Backup & Replication ermöglicht eine nahtlose Verwaltung der gesicherten Daten und stellt eine schnelle Wiederherstellung im Falle eines Ausfalls sicher.

Unveränderbare Backups für Veeam Backup for Microsoft 365 auf Hardened Repositories

Obwohl Veeam Backup for Microsoft 365 standardmäßig keine direkte Speicherung auf einem Linux-basierten Hardened Repository unterstützt, gibt es eine Möglichkeit, dies zu umgehen und so die Backup-Daten vor Manipulation und Löschung zu schützen. Der Ansatz besteht darin, den gesamten Server, auf dem Veeam Backup for Microsoft 365 läuft, als virtuelle Maschine mit Veeam Backup & Replication zu sichern. Durch die Integration eines Linux-Hardened-Repositories mit dem XFS-Dateisystem können die gesicherten Daten für eine festgelegte Dauer unveränderbar gemacht werden.

Dies schützt das Backup nicht nur vor Ransomware-Angriffen, sondern stellt auch sicher, dass Backups nicht versehentlich gelöscht werden können. Die Wiederherstellung erfolgt nahtlos über die Instant-Recovery-Funktion, bei der der gesamte Server direkt aus dem unveränderbaren Backup gestartet wird. Diese Vorgehensweise bietet Unternehmen eine sichere und effektive Methode, ihre Microsoft-365-Daten gegen Bedrohungen abzusichern und gleichzeitig schnelle Wiederherstellungsmöglichkeiten zu gewährleisten.

Bei der Einrichtung eines Hardened Repositorys in Veeam 12.x ist es entscheidend, die richtigen Benutzerrechte zu konfigurieren. Der Ordner, in dem die Backups gespeichert werden, darf nicht im Besitz des Root-Benutzers sein, da dies zu Zugriffsfehlern führt. Stattdessen sollte ein dedizierter Benutzer, der in die Gruppe mit erhöhten Rechten (sudo) aufgenommen wurde, die erforderlichen Zugriffsrechte auf das Verzeichnis erhalten. Eine häufige Ursache für Fehler während der Repository-Konfiguration ist das Fehlen dieser Rechteanpassung, was zu einer Fehlermeldung führt, die den Zugriff auf das Backup-Verzeichnis verhindert. Durch den Einsatz des XFS-Dateisystems auf dem Linux-Server wird zudem die Effizienz des Backup-Prozesses erhöht, insbesondere durch die Unterstützung der Fast-Clone-Funktion, die Duplikationen vermeidet.

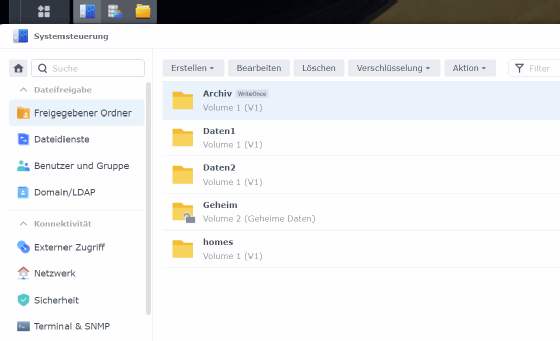

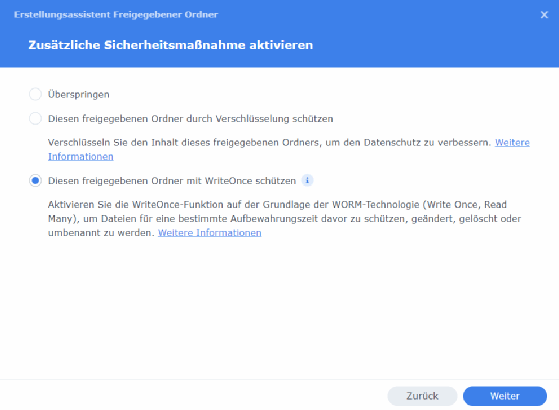

Schutz vor Ransomware mit Synology Unveränderlichkeit

Synology bietet mit seiner Write Once Read Many (WORM)-Technologie und unveränderbaren Snapshots (Immutable Snapshot) ebenfalls eine effektive Schutzlösung gegen Ransomware. Durch das Erstellen von WORM-Ordnern auf Synology NAS-Geräten können Daten nur einmal geschrieben und anschließend beliebig oft gelesen werden, ohne dass sie nachträglich geändert oder gelöscht werden können. Diese Ordner lassen sich in verschiedenen Modi konfigurieren, wie etwa dem Compliance-Modus, bei dem selbst Administratoren keine Dateien mehr löschen oder verändern können.

Ergänzend zu den WORM-Ordnern bietet Synology die Möglichkeit, unveränderbare Snapshots zu erstellen, die ebenfalls vor Manipulation geschützt sind. Diese Snapshots lassen sich bis zu 30 Tage lang sperren und bieten so zusätzlichen Schutz vor Verschlüsselungsangriffen. Trotz der robusten Sicherungstechnologien wird empfohlen, weiterhin bewährte Sicherheitspraktiken wie die Verwendung von Zwei-Faktor-Authentifizierung zu befolgen und eine 3-2-1-Backup-Strategie anzuwenden. Diese Kombination aus Hardware-gestütztem Schutz und Best Practices minimiert das Risiko, Opfer eines Ransomware-Angriffs zu werden.

Rechtskonforme WORM-Speicherlösungen für Dokumentenmanagementsysteme

Für die revisionssichere Archivierung in Dokumentenmanagementsystemen (DMS) ist die Wahl der richtigen Speichermethode entscheidend. Hier kommen WORM-Lösungen ins Spiel, die garantieren, dass gespeicherte Dokumente nach der Ablage über den gesamten Aufbewahrungszeitraum hinweg unverändert bleiben. Parallel erhöht das den Schutz gegen Ransomware. Historisch gesehen wurden optische Speichermedien wie CDs und DVDs verwendet, jedoch sind moderne Festplatten-basierte WORM-Systeme mittlerweile weit verbreitet.

Diese Speicherlösungen verhindern durch Hardware- oder Firmware-basierte Mechanismen eine nachträgliche Änderung der Daten, selbst auf wiederbeschreibbaren Medien. Ein zusätzlicher Schutz lässt sich durch die Erstellung von Hash-Werten der Dokumente realisieren, die als digitaler Fingerabdruck fungieren und jede Veränderung sichtbar machen. Diese Technologien gewährleisten die rechtskonforme Speicherung und erfüllen die gesetzlichen Anforderungen zur Langzeitarchivierung von geschäftskritischen Dokumenten.