lnsu - stock.adobe.com

Die E-Mail-Sicherheit im Unternehmen verbessern

E-Mails sind nicht ohne Grund ein besonders beliebter Angriffsvektor, funktioniert diese Taktik doch nach wie vor ganz erfolgreich. Unternehmen sollten sich entsprechend absichern.

Blickt man einige Jahre zurück, dann ließen sich die Best Practices in Sachen E-Mail-Sicherheit schnell zusammenfassen: Vertrauen Sie E-Mail einfach nicht, denn E-Mail ist ein nicht authentifizierter, unzuverlässiger Nachrichtenkanal. Genau genommen, ist dies alles immer noch der Fall und Empfehlungen für die E-Mail-Sicherheit lauten kaum anders als 20 Jahre zuvor: Verwenden Sie starke Passwörter, blockieren Sie Spammer, vertrauen Sie keinen zu gut klingenden Angeboten und stellen Sie auch Nachrichten von vertrauenswürdigen Unternehmen immer in Frage.

Längst sind die Anforderungen für Best Practices der E-Mail-Sicherheit bei Mitarbeitern viel komplexer geworden. E-Mail ist im Laufe der Zeit zu einer immer umfangreicheren Anwendung geworden. Nachrichten können versteckte Links zu präparierten Websites enthalten, Code transportieren oder Anhänge mitbringen, die ihrerseits Schadsoftware für komplexere Angriffe im Gepäck haben können.

Da E-Mails jedoch immer entscheidender für den Geschäftserfolg werden, wird eine Reihe von Best Practices für die E-Mail-Sicherheit empfohlen. Diese lassen sich wie folgt zusammenfassen:

- Schulung der Mitarbeiter in bewährten Verfahren für die E-Mail-Sicherheit.

- Verwendung starker Passwörter.

- Verwenden Sie Passwörter nicht für verschiedene Konten.

- Nutzen Sie Multifaktor-Authentifizierung (MFA).

- Nehmen Sie das Risiko Phishing ernst.

- Seien Sie vorsichtig bei E-Mail-Anhängen.

- Verwenden Sie keine geschäftlichen E-Mail-Konten für private Zwecke und umgekehrt.

- Klicken Sie nicht auf die Links in E-Mails.

- Verwenden Sie Firmen-E-Mail-Konten nur auf zugelassenen Geräten.

- Verschlüsseln Sie E-Mails, Nachrichten und Anhänge.

- Öffentliche WLANs meiden.

- Nutzen Sie E-Mail-Sicherheitsprotokolle.

- Verwenden Sie E-Mail-Sicherheitstools.

- Abmelden.

Nachfolgend betrachten wir einige der bewährten Maßnahmen etwas näher.

Schulung der Belegschaft zu bewährten Verfahren der E-Mail-Sicherheit

Regelmäßig stattfindende Schulungen zum Sicherheitsbewusstsein informieren die Mitarbeitende über bewährte Sicherheitsverfahren. Diese halten die Benutzer nicht nur über die Sicherheitsrichtlinien des Unternehmens und ihre Rolle bei der Gewährleistung der Sicherheit ihres Unternehmens auf dem Laufenden, sondern auch über die Bedrohungen, denen sie begegnen könnten.

Achten Sie darauf, dass Sie bei Schulungen zum Sicherheitsbewusstsein das Thema E-Mail ansprechen und die E-Mail-Sicherheitsrichtlinien des Unternehmens, E-Mail-Sicherheitsbedrohungen und empfohlene Best Practices erläutern.

Sichere Passwörter verwenden

Eine der wichtigsten Best Practices für die E-Mail-Sicherheit ist die Verwendung sicherer Passwörter. Die Ratschläge zur Passwortsicherheit haben sich jedoch in den letzten Jahren geändert. Früher war man der Meinung, dass komplex gleichbedeutend mit sicher ist. Doch wenn man Mitarbeiter zwingt, komplexe Passwörter wie }m}{4p#P@R9w zu erstellen, wird das Passwort wahrscheinlich auf einem Klebezettel auf dem Schreibtisch des Benutzers stehen oder in einer unsicheren Datei auf dem Desktop des Benutzers gespeichert sein. Daher wird von entsprechenden Richtlinien zur Erstellung komplexer Passwörter abgeraten (siehe auch Überholte Passwortregeln über Bord werfen).

ie aktuellen NIST-Empfehlungen besagen, dass die Passwortlänge und nicht die Komplexität der Schlüssel zur Passwortstärke ist. Passphrasen - die Aneinanderreihung einiger Wörter, wie zum Beispiel kittEnsarEadorablE - sind eine Methode, um längere, leicht zu merkende, aber schwer zu erratende Passwörter zu erstellen, die gegen Angreifer helfen, die mit Wörterbuchattacken auf schwache Passwörter abzielen. Stärkere Passphrasen sollten nicht zusammenhängende Wörter aneinanderreihen.

NIST empfiehlt Unternehmen außerdem, keine Sonderzeichen in Passwörtern zu verlangen - im Gegensatz zu den oft geforderten Sonderzeichen, wie zum Beispiel !, # oder $ - und keine aufeinanderfolgenden Zeichen zu verbieten.

Das Bundesamt für Sicherheit in der Informationstechnik (BSI) hat Informationen zum Erstellen sicherer Passwörter zusammengefasst.

Passwörter nicht für mehrere Konten verwenden

Die Wiederverwendung von Passwörtern bei unterschiedlichsten Diensten ist ein erhebliches Sicherheitsproblem. Wird eines der Systeme kompromittiert, sind auch alle anderen Zugänge des Anwenders gefährdet. Verwendet ein Anwender dasselbe Passwort auf einer schlecht geschützten Website und für sein berufliches E-Mail-Konto, dann sind die Systeme des Arbeitgebers im Zweifel auch gefährdet, unabhängig davon, wie gut diese geschützt sind. Angreifer wissen, dass es sich lohnen kann, erbeutete Zugangsdaten in anderem Kontext zu verwenden, um Zugang zu weiteren Konten zu erhalten.

Ermutigen Sie die Mitarbeitenden, sichere und eindeutige Passwörter für jedes Konto zu verwenden. Dies ist für viele Benutzer ein Problem, insbesondere für diejenigen, die sich Dutzende oder Hunderte von Logins merken müssen. Die Verwendung von Single Sign-On oder eines Passwortmanagers kann die Herausforderung verringern.

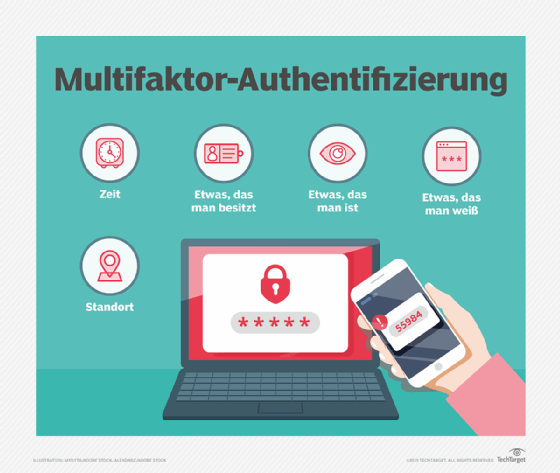

Multifaktor-Authentifizierung verwenden

Bei der Multifaktor-Authentifizierung (MFA) wird mehr als eine Methode zur Authentifizierung der Identität eines Benutzers verwendet. Dies kann zum Beispiel ein Benutzername und ein Passwort in Kombination mit einem Einmalpasswort oder einem biometrischen Fingerabdruck sein.

Das Hinzufügen eines zweiten - oder dritten oder weiteren - Faktors zum Authentifizierungsprozess fügt eine zusätzliche Verteidigungsebene hinzu und schützt vor gängigen E-Mail-Sicherheitsproblemen wie Brute-Force-Angriffen und dem Knacken von Passwörtern. Unternehmen sollten die Verwendung von MFA vorschreiben. Die Mitarbeiter sollten auch ihre persönlichen Konten schützen, indem sie MFA verwenden, wo immer dies möglich ist.

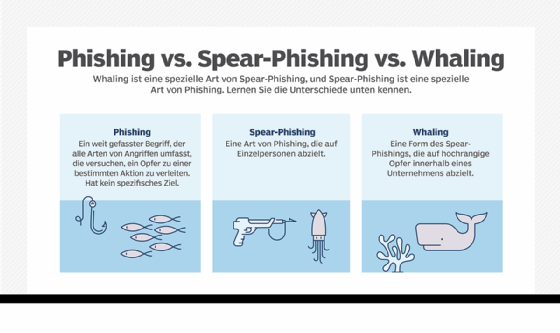

Das Risiko Phishing ernstnehmen

Zwar verhindern E-Mail-Sicherheitsprodukte, dass viele Spam-E-Mails den Posteingang eines Nutzers erreichen, doch gelangt immer noch eine große Menge an Spam durch, der Phishing-Methoden enthält, die immer ausgefeilter und realistischer werden. Dazu gehören Standard-Phishing-Betrügereien ebenso wie Spear Phishing oder Whaling-Angriffe. Benutzer sollten auf Phishing-Betrug achten und beim Öffnen potenziell bösartiger E-Mails Vorsicht walten lassen. Öffnen Sie keine verdächtig erscheinenden E-Mails, antworten Sie nicht darauf, klicken Sie nicht auf Links und öffnen Sie keine Anhänge.

Immer mehr Unternehmen nehmen Phishing-Schulungen in ihr Sicherheitstraining auf, um ihren Mitarbeitern zu helfen, problematische Nachrichten zu erkennen und ihnen beizubringen, wie sie es vermeiden können, auf die falschen Links zu klicken oder die falschen Anhänge zu öffnen.

Vorsichtiger Umgang mit E-Mail-Anhängen

Viele Angriffe basieren auf E-Mails die Anhänge mit Schadcode im Gepäck haben. Entsprechend präparierte Mails werden oft sehr gezielt an bestimmte Opfer gesandt. Manchmal werden derlei Anhänge von Sicherheitslösungen erkannt und blockiert, aber nicht immer. Präparierte Anhänge können sich auch an Nachrichten befinden, die augenscheinlich von vertrauenswürdigen Quellen stammen.

Ganz unabhängig vom Absender sollten Mitarbeiter mit Anhängen vorsichtig sein, auch wenn das Unternehmen entsprechende Sicherheitslösungen einsetzt. Derlei Anhänge kommen nicht immer ganz offensichtlich als ausführbare Dateien wie beispielsweise im exe-, jar- oder msi-Format. Deren Ausführung verbietet sich von selbst. Aber auch Textverarbeitungsdateien und Tabellenkalkulationen sowie PDF-Dateien können Schadcode enthalten. Mitarbeiter sollten mit jeglicher Art von Anhängen vorsichtig umgehen.

Sicherheitsrisiko Links in E-Mails

Weblinks in E-Mail-Nachrichten stellen ebenfalls ein Risiko dar. Oftmals führen diese zu einer anderen Website als es offensichtlich aussieht. Angreifer tarnen diese Links mit bekannten Domänen, leiten den Anwender aber auf ganz andere präparierte Websites, um den Angriff fortzuführen. Anwender können beispielsweise per Mouseover kontrollieren, ob der anzeigte Link mit dem hinterlegten Link übereinstimmt. Angreifer nutzten darüber hinaus internationale Zeichensätze, um Anwender auf präparierte Websites zu locken, die augenscheinlich die Domäne einer bekannten Marke haben.

Überprüfen Sie immer den Inhalt des Links, indem Sie mit dem Mauszeiger über den Link fahren, um festzustellen, ob sich der tatsächliche Link von dem angezeigten Link unterscheidet. Beachten Sie jedoch, dass auch dies gefälscht werden kann. Geben Sie im Zweifelsfall Domains direkt in den Browser ein, um das Anklicken von Links in E-Mails zu vermeiden.

Keine geschäftlichen E-Mail-Konten für private Zwecke verwenden

Auch wenn es für Mitarbeitende verlockend und bequem sein mag, ein Firmen-E-Mail-Konto für private Angelegenheiten zu nutzen, ist es eine bewährte Praxis für die E-Mail-Sicherheit im Unternehmen, dies zu verbieten. Ebenso sollten arbeitsbezogene E-Mails niemals von privaten Konten aus verschickt werden. Die Vermischung von geschäftlichen und privaten Angelegenheiten kann zu Bedrohungen wie Spear Phishing führen.

Definieren Sie Richtlinien zur akzeptablen E-Mail-Nutzung und etwaige Einschränkungen in einer E-Mail-Richtlinie des Unternehmens.

Firmen-E-Mail-Konten nur auf zugelassenen Geräten verwenden

Im BYOD-Zeitalter kann auf E-Mails praktisch von jedem Ort aus und mit jedem Gerät mit Internetanschluss zugegriffen werden. Das ist zwar für die Anwender bequem, kann aber für ein Unternehmen ein Sicherheitsrisiko bedeuten. Wenn Unternehmens-E-Mails auf Geräten geöffnet werden, die nicht über die richtigen Sicherheitskontrollen verfügen, können Anmeldeinformationen, E-Mails und Daten exfiltriert werden.

Veranlassen Sie, dass Mitarbeitende nur über vom Unternehmen zugelassene und vertrauenswürdige Geräte auf E-Mails zugreifen.

E-Mails, Nachrichten und Anhänge verschlüsseln

Eine E-Mail-Nachricht wird häufig mit einer Postkarte verglichen. Jede Person und jedes System, mit dem sie in Kontakt kommt, kann sehen, was darin geschrieben wurde. Aus diesem Grund sollten E-Mails verschlüsselt werden. Die Verschlüsselung, das heißt die Umwandlung von Klartext in verschlüsselten Text, stellt sicher, dass niemand, der die E-Mail abfängt, ihren Inhalt lesen kann. Auf diese Weise lassen sich viele E-Mail-Sicherheitsprobleme verhindern, zum Beispiel Man-in-the-Middle-Angriffe und Angriffe auf geschäftliche E-Mails.

Die meisten großen E-Mail-Dienste verfügen über Verschlüsselungsfunktionen. Es reicht jedoch nicht aus, die Nachricht zu verschlüsseln. Die Verschlüsselung sollte auch zwischen der Organisation und dem E-Mail-Anbieter verwendet werden. Anhänge sollten ebenfalls verschlüsselt werden, selbst wenn die E-Mail, an die sie angehängt sind, verschlüsselt ist.

Öffentliche WLANs meiden

Zwar erfolgen heute die meisten Verbindungen verschlüsselt, dennoch können öffentliche WLANs ein Risiko darstellen. Böswillige Akteure können über Tools wie Sniffer oder andere Werkzeuge versuchen an Informationen der Anwender in diesen Netzen zu gelangen. Viele Programme starten automatisch Aktivitäten, sobald eine aktive Verbindung besteht, ohne dass der Anwender hierfür etwas auslösen muss. Die Nutzung eines VPN kann dazu beitragen, die Sicherheit beim Arbeiten in solchen Netzen zu verbessern.

E-Mail-Sicherheitsprotokolle verwenden

Drei Standards sind der Schlüssel zum Filtern von Spam-Nachrichten: DomainKeys Identified Mail (DKIM), Sender Policy Framework (SPF) und Domain-based Message Authentication, Reporting and Conformance (DMARC):

DKIM. Dieser Standard verwendet asymmetrische Kryptographie, um E-Mail-Spoofing zu verhindern. Eine digitale Signatur wird zu einer E-Mail hinzugefügt, um zu überprüfen, ob die Nachricht nach dem Versand nicht verändert wurde. Wenn die Signatur nicht mit dem öffentlichen Schlüssel der E-Mail-Domäne übereinstimmt, wird sie blockiert. Wenn sie übereinstimmt, wird sie zugestellt.

SPF. Das Sender Policy Framework prüft, ob eine E-Mail von ihrer Quelle stammt und ob sie berechtigt ist, eine E-Mail von dieser Domäne zu versenden. Wenn dies der Fall ist, wird die E-Mail zugestellt. Wenn nicht, wird die E-Mail blockiert.

DMARC. Das DMARC-Protokoll erweitert DKIM und SPF. Mit DMARC können Domänenbesitzer ihre DKIM- und SPF-Anforderungen veröffentlichen und festlegen, was passiert, wenn eine E-Mail diese Anforderungen nicht erfüllt, zum Beispiel eine Rückmeldung an die sendende Domäne.

Beachten Sie, dass diese technischen Kontrollen zwar gefälschte E-Mails verhindern, aber nicht alle unerwünschten Nachrichten stoppen.

E-Mail-Sicherheitstools verwenden

Neben der Implementierung der richtigen Protokolle sollten E-Mail-Sicherheitsstrategien auch mehrere Tools umfassen, die zur Aufrechterhaltung der E-Mail-Sicherheit beitragen. Antimalware, Antispam, Antivirus, E-Mail-Filter, E-Mail-Sicherheits-Gateways, E-Mail-Überwachungssysteme, Firewalls und Endpunktschutz sollten berücksichtigt werden.

Abmelden

Bitten Sie Ihre Mitarbeiter, sich von ihren E-Mail-Anwendungen abzumelden, wenn sie nicht gebraucht werden und wenn sie ihren Arbeitstag beendet haben. Wenn E-Mail-Anwendungen auf Geräten geöffnet bleiben, die für andere zugänglich sind, kann dies zu Sicherheitsproblemen führen.