relif - stock.adobe.com

Windows Server 2025: Hotpatching – Updates ohne Neustart

Mit Windows Server 2025 bietet Microsoft Hotpatching auch für Server im lokalen Rechenzentrum an. Der Beitrag zeigt die Einrichtung und Vorteile dieser Funktion.

Das Hotpatching in Windows Server 2025 ermöglicht das Installieren von Updates und Sicherheits-Patches ohne Neustart des Servers, wodurch Ausfallzeiten minimiert werden und die Verfügbarkeit von Diensten und Anwendungen erheblich verbessert wird. Diese Technologie ist besonders in produktiven Umgebungen entscheidend, in denen Server kontinuierlich im Betrieb bleiben müssen.

Windows Server 2025 erweitert die Hotpatching-Funktionalität und bietet jetzt eine größere Kompatibilität mit verschiedenen Arten von Updates, einschließlich sicherheitsrelevanter und kritischer Updates für zentrale Systemkomponenten. Die neuen Konfigurationsoptionen erlauben Administratoren eine feinere Steuerung, um Hotpatches gezielt auf bestimmte Server-Rollen anzuwenden und die Patch-Management-Prozesse zu optimieren.

Betreiben Unternehmen Windows Server 2025 im lokalen Rechenzentrum, können sie in den Editionen Standard und Datacenter die Hotpatching-Funktion zusätzlich abonnieren. Bisher war das nur in Windows Server 2022 Datacenter: Azure Edition möglich. Beim Hotpatching erfolgt die Aktualisierung im Speicher, sodass der entsprechende Dienst oder der komplette Server nicht neu gestartet werden muss.

Dazu müssen Unternehmen den Server entweder in Azure oder mit Azure Stack HCI betreiben. Das ändert sich jetzt. Wenn Unternehmen lokal physische Server oder VMs mit Windows Server 2025 betreiben, können sie über Azure Arc die einzelnen Server mit Azure verbinden und im Portal das Hotpatching aktivieren.

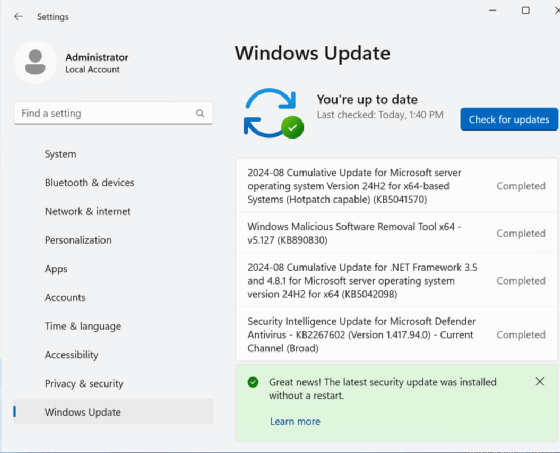

Wir zeigen nachfolgend, wie das geht. Wichtig ist dabei zu beachten, dass es in Windows technisch nicht möglich ist alle Updates als Hotpatch zur Verfügung zu stellen. In Zukunft werden das vor allem die Updates sein, die am monatlichen Patchday veröffentlicht werden, aber vermutlich nicht alle. Aktuell zeigt Microsoft für Patches den Status „Hotpatch capable“ an, wenn dieser über diese Funktion installiert wurden.

Hotpatching läuft über Azure Arc

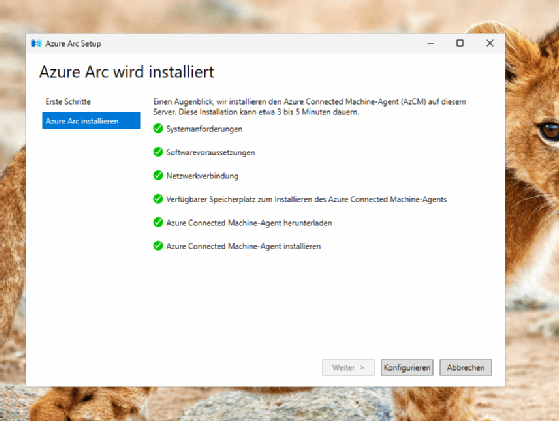

Azure Arc ist ein Azure-Dienst, der lokale Server im Rechenzentrum mit der Cloud verbinden kann. Durch die Verbindung wird ein Agent für Azure auf dem Server installiert. Dieser ermöglicht das Installieren von Hotpatches, bietet aber noch mehr. Sobald ein Server mit Azure Arc an Azure angebunden ist, kann er mit Azure Monitor überwacht und mit dem Windows Admin Center aus Azure heraus über das Internet verwaltet werden. Dazu ist kein VPN notwendig, sondern die Verbindung läuft komplett über Azure Arc. Die Einrichtung lässt sich einfach über das Icon im Traybereich des Servers starten.

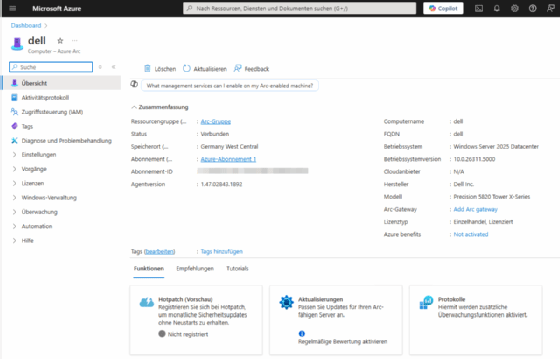

Die Lizenzierung erfolgt getrennt von der Lizenzierung des Servers selbst als eigener Dienst und eigenes Abonnement. Admins können für einzelne Server Hotpatching aktivieren. Dadurch können spezielle Server von der Technik profitieren, während andere Server weiterhin auf herkömmlichem Weg Updates installieren. Die Preise werden sich an Azure Update Manager orientieren. Dabei handelt es sich um den Cloud-Dienst in Azure, der Windows-Updates über die Cloud steuern kann. Der Preis hierfür liegt bei 5 US-Dollar pro Server und Monat.

Im Rahmen der Anbindung an Azure Arc wird auf dem jeweiligen Server der Azure Connected Machine-Agent installiert. Dieser sorgt für die Verbindung zwischen dem jeweiligen Server und Microsoft Azure. Änderungen an den Firewalls sind dazu keine notwendig. Sobald der Server an Azure angebunden ist, erscheint er als Serverobjekt in Azure. Hier erfolgt später die Konfiguration von Hotpatching und von den anderen Diensten in Azure.

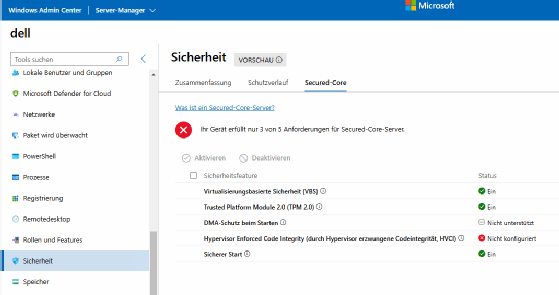

Hotpatching benötigt Virtual Based Security

Vor der Anbindung an Azure muss auf dem Server VBS (Virtual Based Security) aktiviert werden. Das geht zum Beispiel mit dem Windows Admin Center über den Bereich Sicherheit/Secured-Core. Virtualization-based Security (VBS) in Windows Server 2025 nutzt die Hyper-V-Virtualisierungstechnologie, um sicherheitskritische Prozesse in eine isolierte Umgebung zu verlagern. VBS trennt dabei besonders sensible Daten und Prozesse von der regulären Betriebssystemumgebung, was die Angriffsmöglichkeiten stark einschränkt.

Durch die Kombination von VBS mit Funktionen wie Credential Guard schützt Windows Server 2025 Zugangsdaten, indem es deren Verarbeitung in eine virtualisierte Umgebung verlagert und so das Risiko von Credential-Theft-Angriffen minimiert. Neu in der Version 2025 ist die erweiterte Integration von VBS in Multi-Tenant-Umgebungen, die nun eine verbesserte Isolation zwischen verschiedenen Tenant-Daten ermöglicht und gleichzeitig die Performance optimiert. Zudem bietet Windows Server 2025 durch zusätzliche Konfigurationsoptionen eine höhere Flexibilität bei der Implementierung und erleichtert Administratoren die Verwaltung und Überwachung der VBS-Instanzen.

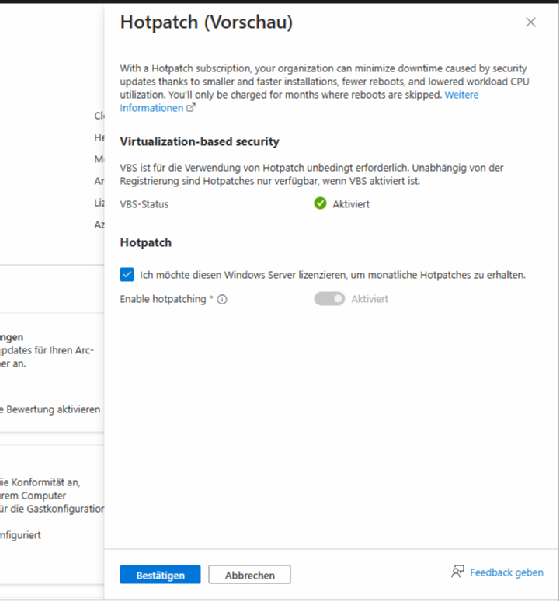

Um Hotpatching zu aktivieren, erfolgt im Azure-Portal ein Klick auf Hotpatch. Danach prüft der Dienst, ob VBS gesetzt ist und ermöglicht danach die Aktivierung dieser Funktion. Wichtig ist dazu, dass bei VBS-Status der Status Aktiviert gesetzt ist. Nach der Lizenzierung für Hotpatch erfolgt die Aktivierung der Funktion.

Die Aktivierung von Hotpatch dauert einige Sekunden. Im Anschluss ist im Azure-Portal die Aktivierung zu sehen, und der Server wird mit Hotpatches versorgt. Die Abwicklung läuft über Windows-Update, die Lizenzierung und Steuerung läuft über Azure Arc im Azure-Portal. Es ist daher nicht notwendig für die Verwendung von Hotpatching an mehreren Stellen Updates zu verwalten.

Es reicht aus, einmal Azure Arc auf dem Server zu aktivieren und dann die Hotpatch-Konfiguration abzuschließen. Alles andere läuft danach über Windows-Update. Es sind keinerlei weitere Anpassungen notwendig, um Hotpatch zu nutzen.

Es kann natürlich einige Wochen dauern, bis erste Patches mit Hotpatching auf dem Server installiert werden. Das ist bei Windows-Update zu erkennen. Nach der Aktivierung dieser Funktion ist es sinnvoll zu überprüfen, ob spätestens am nächsten Patchday die Updates per Hotpatch installiert wurden.