nirutft - stock.adobe.com

Ultimativer Ratgeber zur IoT-Implementierung für Unternehmen

Das IoT bietet viele Vorteile für Unternehmen, aber die Implementierung ist oft problematisch. Wir zeigen Anforderungen und Best Practices für eine erfolgreiche Bereitstellung.

Das Internet der Dinge (Internet of Things, IoT) versorgt Unternehmen mit Echtzeitinformationen und Geschäftseinblicken, die, wenn sie gezielt genutzt werden, Prozesse und Abläufe effizienter und sicherer gestalten können. IT-Administratoren, -Architekten, -Entwickler und CIOs, die eine IoT-Bereitstellung planen, müssen genau wissen, was das Internet der Dinge ist, wie es funktioniert, welche Einsatzmöglichkeiten, Anforderungen und Risiken es gibt und wie man IoT-Geräte und -Infrastrukturen implementiert.

Was ist das IoT?

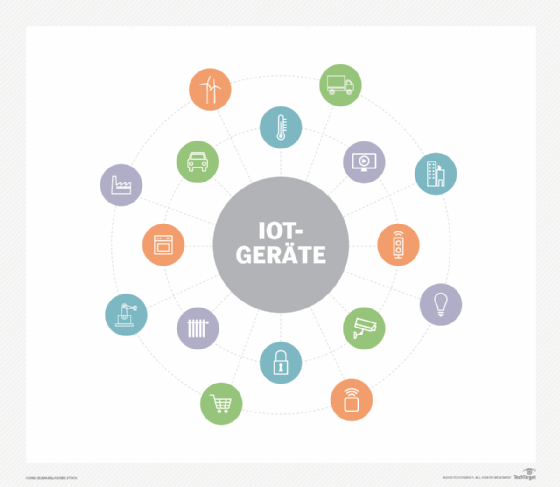

Das Internet der Dinge ist ein Netzwerk spezieller Geräte, den sogenannten Dingen, die bereitgestellt und eingesetzt werden, um Daten aus der realen Welt zu erfassen und über das Internet oder andere Netzwerke auszutauschen. Hier einige Beispiele dazu:

- Herzpatienten erhalten nach einer Operation einen Herzsensor, der diagnostische Informationen über ihre Herzfunktion an einen betreuenden Arzt meldet.

- In Privathaushalten kommen Sensoren für Aufgaben wie Sicherheit und Hausverwaltung zum Einsatz, etwa für die Steuerung von Beleuchtung und Geräten, wobei Statusmeldungen und Steuerung über Smartphone-Apps erfolgen.

- Geschäftsgebäude, Smart Buildings oder Smart Homes, nutzen Sensoren, um den Stromverbrauch zu senken, die Sicherheit zu erhöhen und die Wartungskosten zu reduzieren.

- Landwirte setzen Feuchtigkeitssensoren auf den Feldern ein, um die Bewässerung auf die Stellen zu konzentrieren, wo die Pflanzen sie am meisten benötigen.

- Viehzüchter verwenden Ortungssensoren, die an jedem einzelnen Tier angebracht sind, um es auf der gesamten Anlage zu identifizieren und zu lokalisieren.

- In Industriebetrieben werden Sensoren verwendet, um das Vorhandensein gefährlicher Materialien oder Arbeitsplatzbedingungen zu überwachen und die Wege der Mitarbeiter innerhalb der Anlage zu erfassen.

- Smart Cities setzen zahlreiche Sensoren ein, um die Straßen- und Verkehrsbedingungen zu kontrollieren, wobei sie eine Vorrichtung zur Verkehrssteuerung dynamisch anpassen, um den Verkehr entsprechend der jeweiligen Situation zu leiten und zu optimieren.

Die Schlüsselkonzepte von IoT umfassen folgende Punkte:

Fokus auf Daten aus der realen Welt: Während ein Unternehmen routinemäßig mit Dokumenten, Powerpoint-Dateien, Bildern, Videos, Tabellen und vielen anderen Formen statischer digitaler Informationen umgeht, erzeugen IoT-Geräte Daten, die eine oder mehrere physische Bedingungen in der realen Welt widerspiegeln. Zu den physischen Daten gehören beispielsweise der aktuelle Zustand von Fertigungsmaschinen, der von Sensoren abgeleitet wird, und Materialflüsse, die von RFID-Tags im Produktionsbereich verfolgt werden. IoT-Geräte helfen einem Unternehmen nicht nur dabei, zu erfahren, was passiert, sondern auch, das Geschehen zu kontrollieren.

Die entscheidende Bedeutung der Unmittelbarkeit im Echtzeitbetrieb: Während Routinedaten, wie ein Vermerk oder Beleg, tage- oder monatelang vorliegen können, ohne je verwendet zu werden, müssen IoT-Geräte Daten zur Erfassung und Verarbeitung ohne Verzögerung liefern. Daher sind verwandte Faktoren, zum Beispiel Netzwerkbandbreite und -konnektivität, besonders wichtig für IoT-Umgebungen, in denen die Nützlichkeit oder Relevanz von Daten sich in Sekunden bemisst. So müssen die Herzdaten eines Patienten oder die Druckwerte eines Kernreaktors sofort geliefert und verarbeitet werden.

Die gewonnenen Daten selbst: IoT-Projekte werden oft durch das übergeordnete Projekt oder den Geschäftszweck definiert, der die IoT-Bereitstellung vorantreibt. In vielen Fällen sind IoT-Daten Teil eines Regelkreises mit einem eindeutigen Ursache-Wirkungs-Ziel. Beispielsweise teilt ein Sensor einem Hausbesitzer mit, dass seine Haustür unverschlossen ist. Der Hausbesitzer kann dann mit einem Aktor – einem IoT-Gerät, das die vom Netzwerk empfangenen Steuersignale in konkrete Aktionen umsetzt – die Tür remote abschließen. In ähnlicher Weise lassen sich die Daten von Sensoren, die Telemetrieinformationen von Fabrikmaschinen sammeln, verarbeiten, um Schwachstellen bei Wartung und Workflows zu finden, die man dann optimieren kann, um Zeit und Geld zu sparen.

Umfang von Daten und Erfassung: Das Ziel von IoT besteht darin, Unternehmen zu unterstützen, ein umfassendes und detailliertes Bild einer Betriebsumgebung zu erstellen, etwa eines städtischen Straßennetzes. Dazu sind viele Sensoren unterschiedlicher Art und Funktionalität erforderlich, unter anderem für Druck, Temperatur, Feuchtigkeit und unzählige andere Parameter. IoT-Bereitstellungen können Hunderte, Tausende oder Zehntausende einzelner Sensoren umfassen, die Daten für die Verarbeitung und Entscheidungsfindung erfassen und liefern.

Das IoT kann jedoch viel größere und weitreichendere Geschäftsziele unterstützen. Millionen von IoT-Sensoren können enorme Mengen an Rohdaten generieren – viel zu viele, als dass Menschen in der Lage wären, sie zu prüfen und zu verarbeiten. Zunehmend bilden große IoT-Projekte den Kern von Big-Data-Initiativen, wie Machine Learning (ML) und künstliche Intelligenz (KI). Die von umfangreichen IoT-Gerätebereitstellungen gesammelten Daten lassen sich verarbeiten und analysieren, um wichtige Geschäftsprognosen zu erstellen oder um auf Basis der von riesigen Sensor-Arrays erfassten realen Daten KI-Systeme zu trainieren. Diese Backend-Analysen können erhebliche Storage- und Computing-Leistung erfordern. Das Computing kann in zentralen Data Centern, in Public Clouds oder verteilt über mehrere Edge-Computing-Standorte in der Nähe der Datenerfassung erfolgen.

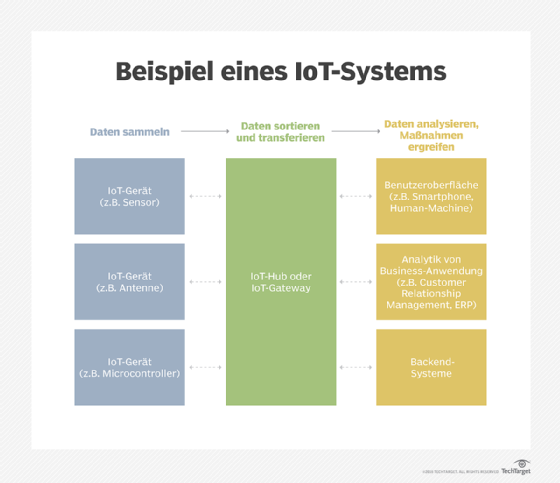

Wie funktioniert das IoT?

Das IoT ist kein einzelnes Gerät, keine bestimmte Software oder Technologie, sondern es handelt sich um ein Zusammenspiel von Geräten, Netzwerken, Rechenressourcen sowie Software-Tools und -Stacks. Das Verständnis der IoT-Terminologie beginnt in der Regel mit den IoT-Geräten selbst.

Dinge: Jedes IoT-Gerät – ein Ding oder intelligenter Sensor – ist ein kleiner, dedizierter Computer mit eingebettetem Prozessor, Firmware sowie begrenztem Speicher und limitierter Netzwerkkonnektivität. Das Gerät sammelt spezifische physische Daten und sendet diese Daten an ein IP-Netzwerk, wie das Internet. Je nach Aufgabe des Sensors kann es auch Verstärker, Filter und Konverter enthalten. IoT-Geräte sind batterie- beziehungsweise akkubetrieben, benötigen eine drahtlose Netzwerkkonnektivität über individuelle IP-Adressen und lassen sich einzeln oder in Gruppen konfigurieren.

Verbindungen: Die von IoT-Geräten erfassten Daten müssen übertragen und gesammelt werden. Diese zweite IoT-Ebene umfasst das allgemeine Netzwerk sowie eine Schnittstelle zwischen dem Netzwerk und der Backend-Verarbeitung. Bei dem Netzwerk handelt es sich typischerweise um ein konventionelles IP-basiertes Netzwerk, etwa ein Ethernet-LAN oder das öffentliche Internet. Jedes IoT-Gerät erhält eine eindeutige IP-Adresse und eine eindeutige Kennung. Es überträgt seine Daten über eine drahtlose Netzwerkschnittstelle (zum Beispiel WLAN) oder ein Mobilfunknetz (zum Beispiel 4G oder 5G) an das Netzwerk. Wie bei jedem Netzwerkgerät erhalten die Datenpakete eine Ziel-IP-Adresse, die angibt, wohin die Daten geroutet und zugestellt werden sollen. Dieser Traffic unterscheidet sich in nichts vom alltäglichen Austausch von Netzwerkdaten zwischen normalen Computern. Das Ziel für diese Sensorrohdaten ist in der Regel eine intermediäre Schnittstelle, wie ein lokaler IoT-Hub oder ein IoT-Gateway. Das IoT-Gateway dient üblicherweise dazu, die Sensorrohdaten zu sammeln und zusammenzuführen, wobei häufig erste Vorverarbeitungsaufgaben, etwa Normalisierung und Filterung, auf IoT-Daten angewendet werden.

Backend: Die enorme Menge an Echtzeitdaten, die eine IoT-Sensorflotte erzeugt und die am IoT-Gateway zusammenkommt, muss analysiert werden, um detailliertere Einblicke zu erhalten, zum Beispiel um Geschäftschancen aufzuzeigen oder ML zu unterstützen. Das IoT-Gateway sendet seine bereinigten und geschützten Sensordaten über das Internet an ein Backend zur Verarbeitung und Analyse. Die Analysen werden mit umfangreichen Computing-Clustern, beispielsweise Hadoop-Clustern, durchgeführt. Dieses Backend kann sich in einem Unternehmens-Data-Center, einer Colocation-Einrichtung oder einer Computing-Infrastruktur, die in der Public Cloud untergebracht ist, befinden. Dort werden die Daten gespeichert, verarbeitet, modelliert und analysiert.

Schnittstelle: Das Internet der Dinge spielt eine wichtige Rolle bei der Automatisierung, indem es Datenerfassung und Computing-Leistung bereitstellt, mit deren Hilfe Systeme Probleme viel schneller analysieren, identifizieren und darauf reagieren können, als Menschen es je könnten. Jedes IoT-System wird aber auch eine Form von menschlicher Schnittstelle bieten, etwa ein Alarm, Dashboard oder Big Data Reporting. Diese ermöglichen es menschlichem Personal, das Verhalten der IoT-Infrastruktur zu überprüfen und zu überwachen. Ein einfaches Beispiel: Ein Smart Home benötigt eine Schnittstelle, über die der Hausbesitzer die Innentemperatur einstellen und den Status der intelligenten Geräte im Haus überprüfen kann.

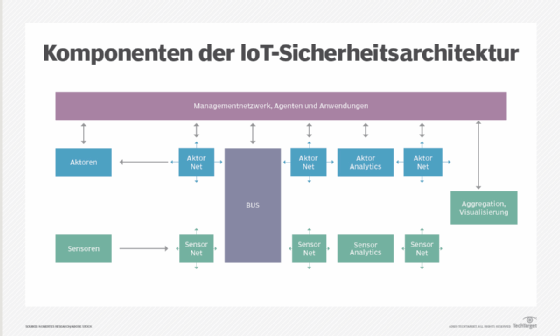

Was sind die verschiedenen Schichten einer IoT-Architektur?

Die Betrachtung von Sensor-, Verbindungs- und Backend-Ebene kann Führungskräften und IT-Mitarbeitern helfen, die IoT-Technologie zu verstehen. Dazu gehört aber auch eine Auseinandersetzung mit der IoT-Architektur. Obwohl der Umfang und die Details eines IoT-Architekturplans je nach IoT-Initiative variieren können, ist es für die Verantwortlichen von entscheidender Bedeutung, sich Gedanken darüber zu machen, wie IoT in die aktuelle IT-Infrastruktur integriert werden soll.

In einer IoT-Architektur gibt es vier grundlegende Schichten oder Layer. Diese Schichten ähneln in ihrer Struktur dem OSI-Netzwerkmodell (Open Systems Interconnection) und können von unten nach oben beschrieben werden:

- Geräteschicht: Diese Schicht stellt die Geräte, beziehungsweise Dinge, dar, die die physische Welt in digitale Daten übersetzen und umgekehrt. Zu den Geräten gehören Sensoren und Aktoren, deren Anzahl bei einer IoT-Bereitstellung in die Hunderttausende gehen kann. Jedes Gerät ist über eine kabelgebundene oder, was wahrscheinlicher ist, über eine drahtlose Verbindung an ein Netzwerk angebunden.

- Netzwerkschicht: Die Netzwerkschicht ist für die Verbindung von IoT-Geräten sowie die Übertragung von IoT-Daten und -Befehlen zwischen Geräten und Computing-Ressourcen zuständig. Die Netzwerkschicht umfasst IoT- und Netzwerk-Gateways. Außerdem kann sie Möglichkeiten zur Datenaggregation oder -vorverarbeitung enthalten, zum Beispiel Edge Computing, um die Menge der über das Netzwerk ausgetauschten Rohdaten zu reduzieren.

- Datenverarbeitungsschicht: Diese Schicht repräsentiert den lokalen Verarbeitungsaufwand bei IoT-Bereitstellungen. Hier werden die IoT-Daten lokal erfasst, gespeichert und erstmals analysiert. Auf dieser Edge-Computing-Ebene können IoT-Daten vorverarbeitet, normalisiert und aggregiert werden. Obwohl es möglich ist, den Großteil der Datenverarbeitung im Hauptrechenzentrum zu erledigen, können lokale Computing-Schichten den Netzwerk-Traffic reduzieren, so dass die Data-Center-Ressourcen sich auf wichtigere Anwendungen konzentrieren können.

- Anwendungsschicht: Auf der obersten Ebene ist eine Anwendungsschicht für das Handling von Benutzerinteraktionen zuständig, beispielsweise Gerätemanagement oder Umgebungskontrolle. Die Anwendungsschicht ist jedoch in erster Linie der Ort, an dem ein primäres Data Center die von der Datenverarbeitungsschicht gelieferten Daten übernimmt und detaillierte Analysen sowie ein umfangreiches Reporting zu den IoT-Daten durchführt.

Bei der Architektur gilt es, vier wichtige Aspekte zu berücksichtigen:

- Infrastruktur: Die physische Schicht umfasst IoT-Geräte, das Netzwerk und die zur Verarbeitung der Daten verwendeten Computing-Ressourcen. Im Zusammenhang mit der Infrastruktur geht es häufig um Typen, Anzahl, Standorte, Stromversorgung und Netzwerkschnittstelle der Sensoren sowie um geeignete Konfigurations- und Management-Tools. Bei den Netzwerken muss man Bandbreite und Latenz berücksichtigen, um zu gewährleisten, dass sie die Anforderungen der IoT-Geräte erfüllen können. Das Computing übernimmt die Analyse am Backend. Dadurch sind Unternehmen unter Umständen gezwungen, umfangreiche neue Computing-Ressourcen bereitzustellen, um die zusätzliche Verarbeitung zu bewältigen. Sie können auch On-Demand-Ressourcen nutzen, zum Beispiel die Cloud. Überlegungen zur Infrastruktur beinhalten auch eine sorgfältige Prüfung von IoT-Protokollen und -Standards. Dazu zählen Bluetooth, Global System for Mobile Communication (GSM), 4G oder 5G, Wi-Fi, Zigbee, Narrowband IoT (NB-IoT) und Low-Power Wireless Personal Area Network.

- Sicherheit: Die durch das Internet der Dinge generierten Daten können sensibler und vertraulicher Natur sein. Die Weitergabe solcher Daten über offene Netzwerke kann dazu führen, dass Geräte und Daten ausgespäht, gestohlen oder gehackt werden. Unternehmen, die ein IoT-Projekt planen, müssen sich neben dem IoT-Datenschutz auch um die optimalen Möglichkeiten zum Schutz von IoT-Geräten sowie Data in Flight und Data at Rest kümmern. Verschlüsselung ist ein gängiger Ansatz für die Sicherheit von IoT-Daten. IoT-Geräte müssen zusätzlich geschützt werden, um Hacking und missbräuchliche Änderungen an den Gerätekonfigurationen zu verhindern. Zur Sicherheit gehören verschiedene Software-Tools und traditionelle Sicherheitsgeräte, etwa Firewalls sowie Intrusion-Detection- und Intrusion-Prevention-Systeme (IDS und IPS).

- Integration: Bei der Integration geht es darum, dass alles nahtlos zusammenarbeitet. So lässt sich gewährleisten, dass die für IoT hinzugekommenen Geräte, Infrastrukturen und Tools mit den bestehenden Systemen und Anwendungen eines Unternehmens, wie Systemmanagement und ERP, reibungslos funktionieren. Eine ordnungsgemäße Integration benötigt eine sorgfältige Planung und Proof-of-Principle-Tests sowie eine gut recherchierte Auswahl von IoT-Tools und -Plattformen, zum Beispiel Apache Kafka oder OpenRemote.

- Analytics und Reporting: Die oberste Ebene einer IoT-Architektur erfordert ein detailliertes Wissen darüber, wie IoT-Daten analysiert und genutzt werden sollen. Es handelt sich hierbei um die Anwendungsschicht. Darin finden sich häufig die Analyse-Tools, Modellierungs- und Trainings-Engines für KI und ML sowie Visualisierungs- oder Rendering Tools. Solche Tools können von Drittanbietern erworben oder über Cloud Provider genutzt werden, bei denen die Daten gespeichert und verarbeitet werden.

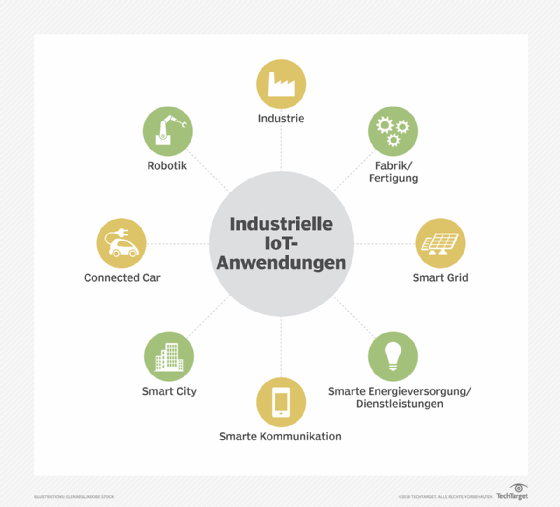

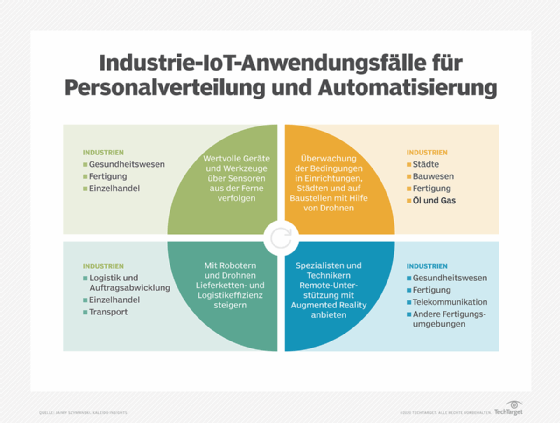

Geschäftliche Anwendungsfälle für IoT

Die große Anzahl kleiner und leistungsfähiger IoT-Geräte hat in den meisten großen Bereichen – Verbraucher, Industrie, Gesundheitswesen und Staat – zu sinnvollen Geschäftsanwendungen geführt. Folgend stellen wir einige der immer zahlreicheren Anwendungsfälle in fünf wichtigen Branchen vor:

- Gebäude (gewerbliche oder private Nutzung): IoT-Geräte kommen in Häusern und Wohnungen für das Energiemanagement, die Sicherheit und sogar für die Automatisierung bestimmter Aufgaben zum Einsatz:

- Thermostate und Beleuchtung lassen sich über Internetanwendungen steuern und kontrollieren.

- Durch Bewegung aktivierte Sensoren können Video- und Audio-Streams auslösen und auf die Smartphones der Hausbesitzer übertragen.

- Wassersensoren können Keller auf undichte Stellen überwachen.

- Rauch-, Feuer- und Kohlendioxiddetektoren können Benutzer über Gefahren informieren.

- IoT-Aktoren können Türen remote auf- und zuschließen.

- Intelligente Kühlschränke können den Inhalt überwachen, und automatische Staubsauger halten die Wohnung sauber, ohne dass ein Mensch eingreifen muss.

- Fertigung: IoT-Geräte haben in allen Bereichen der Fertigung und Industrie breiten Einzug gehalten. Hier einige Beispiele für das Industrial Internet of Things (IIoT):

- Mit IoT-Tags können Unternehmens-Assets erfassen, lokalisieren und inventarisieren.

- IoT-Geräte können dabei helfen, den Energieverbrauch zu überwachen und zu optimieren, indem sie beispielsweise die Beleuchtung in den Bereichen dimmen, wo sich keine Personen aufhalten, oder die Temperatur außerhalb der Betriebszeiten reduzieren.

- IoT-Sensoren und -Aktoren können die Prozessautomatisierung und -optimierung unterstützen.

- IoT-Geräte können alle Arten von Maschinenverhalten und -parametern während des normalen Betriebs überwachen. Somit ist ML in der Lage, per Predictive Maintenance die Prozesslaufzeit zu optimieren.

- Öffentlichkeit/Sicherheit: IoT-Sensoren mit Mobilfunkkonnektivität können in Ballungsräumen zusammenarbeiten und eine Vielzahl von Aufgaben übernehmen:

- IoT-Geräte sind in der Lage, zu erkennen, ob und wie viele Fahrzeuge unterwegs sind. Städte haben so die Möglichkeit, die Straßenbeleuchtung in ruhigen Straßen und außerhalb der Stoßzeiten anzupassen.

- Zur Verbrechensprävention könnte man eine kamerabasierte Überwachung einsetzen, während eine vernetzte Audioerkennung die Polizei in Gegenden leiten kann, in denen Schüsse zu hören sind.

- Kameras lassen sich nutzen, um das Verkehrsaufkommen zu erkennen und zu optimieren. Transponder und Kameras wiederum können Nummernschilder oder Mautstellen erfassen, um die Mauterhebung und -verwaltung zu steuern.

- Vernetzte Parksysteme ermöglichen es Städten, Parkplätze zu überwachen und Autofahrer über eine App auf freie Plätze hinzuweisen.

- Sensoren können Brücken und andere Konstruktionen auf Belastungen und Probleme hin kontrollieren und dadurch eine frühzeitige Erkennung und Sanierung ermöglichen.

- Sensoren können die Wasserqualität überwachen, so dass sich Verunreinigungen oder Schadstoffe schnell erkennen lassen.

- Medizin/Gesundheitswesen: IoT findet sich in der telemetrischen Fernüberwachung von Patienten und anderen medizinischen Anwendungen:

- IoT steckt in zahllosen drahtlosen Wearables, darunter Blutdruckmanschetten, Herzfrequenzmesser und Blutzuckermessgeräte. Die Geräte lassen sich so einstellen, dass sie den Kalorienverbrauch mit den Trainingszielen abgleichen und die Patienten an Termine oder die Einnahme von Medikamenten erinnern.

- Das IoT ermöglicht Frühwarnsysteme, beispielsweise eine Sturzerkennung, die Gesundheitsdienste und Familienangehörige alarmieren und sogar Standortinformationen bei potenziellen Problemen liefern.

- Das IoT-Remote-Monitoring hilft medizinischen Diensten, den Gesundheitszustand ihrer Patienten und die Einhaltung von Behandlungsplänen zu kontrollieren sowie Gesundheitsprobleme besser mit Telemetriedaten zu korrelieren.

- Krankenhäuser können per IoT medizinische Geräte, etwa Defibrillatoren, Vernebler, Sauerstoffgeräte und Rollstühle, kennzeichnen und ihren Standort in Echtzeit verfolgen.

- IoT in Mitarbeiterausweisen kann dazu beitragen, das Personal effizienter zu lokalisieren und dessen Einsatz zu disponieren.

- IoT kann ebenfalls die Kontrolle anderer Geräte unterstützen, zum Beispiel bei der Überwachung des Apothekeninventars, der Kühlschranktemperatur sowie der Kontrolle von Luftfeuchtigkeit und Temperatur.

- IoT-Geräte für das Hygiene-Monitoring können helfen, eine saubere medizinische Umgebung zu gewährleisten und Infektionen zu reduzieren.

- Einzelhandel: IoT und Big Data Analytics finden im Einzelhandel und in stationären Geschäften breite Anwendung:

- IoT-Geräte können jedes Produkt mit Tags versehen und ermöglichen dadurch eine automatisierte Bestandskontrolle, Loss Prevention und ein Lieferkettenmanagement, so dass Einzelhändler Bestellungen auf Grundlage von Verkäufen und Lagerbeständen aufgeben können.

- Kameras und andere Überwachungstechnologien können die Aktivitäten und Vorlieben der Kunden beobachten und auf diese Weise den Geschäften helfen, die Ladengestaltung zu optimieren und verwandte Produkte so zu organisieren, dass der Umsatz maximiert wird.

- IoT-Geräte können berührungs- und scanlose Kassier- und Bezahlvorgänge unterstützen, zum Beispiel durch Nahfeldkommunikation (NFC).

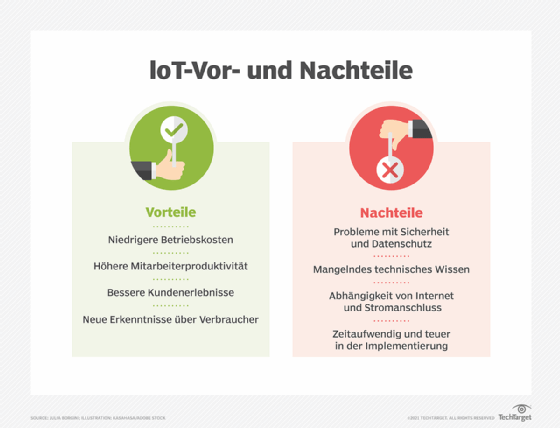

Was sind die geschäftlichen Vorteile von IoT?

Wenn Manager über die IoT-Einführung in Unternehmen nachdenken, stoßen sie schnell auf Listen, in denen die Vorteile von IoT genannt werden, zum Beispiel effizientere Abläufe und langfristige Kosteneinsparungen. Das mag zwar richtig sein, aber solche Argumente haben lediglich bedingt mit den wichtigsten Hauptvorteilen von IoT zu tun: Wissen und Einblicke.

Präzise und zeitnahe Geschäftsentscheidungen erfordern Wissen und Einblicke, die nur schwer oder vielleicht gar nicht zu erlangen sind. Unternehmen sind jedes Mal auf Wissen und Einblicke angewiesen, wenn ein Vertriebsleiter den Umsatz für das nächste Quartal prognostiziert oder ein Produktionsleiter entscheidet, ob eine wichtige Maschine in einer zentralen Produktionslinie für eine Routinewartung abgeschaltet werden soll. Es steht viel mehr auf dem Spiel, wenn staatliche Inspektoren strukturelle Defekte in einer lange vernachlässigten kommunalen Infrastruktur entdecken oder wenn Ärzte darum kämpfen, schwere Krankheiten zu diagnostizieren und die Erfolgsaussichten der Patienten zu verbessern.

IoT liefert bessere unmittelbare Erkenntnisse anhand von Messungen und Meldungen spezifischer realer Bedingungen. Mit modernen Instrumenten, wie dem Thermostat in einem Haus, der die aktuellen Temperaturen misst, um die Heiz- oder Kühlsysteme zu steuern, kann man den realen Zustand in Echtzeit untersuchen und darauf reagieren. Wenn ein Herzfrequenzmesser eine überhöhte Herzfrequenz meldet, kann der Patient einen Gang runterschalten und sich entspannen, um den Puls wieder auf ein akzeptables Niveau zu bringen, geeignete Medikamente einnehmen, seinen Arzt um weitere Ratschläge bitten oder sogar medizinische Hilfe anfordern. Wenn ein Verkehrsüberwachungssystem einen Stau auf einer großen Autobahn erkennt, kann es Verkehrs-Apps über die aktuellen Bedingungen informieren und es Pendlern ermöglichen, alternative Routen zu wählen und den Stau zu umgehen.

Die eigentlichen Stärken und Vorteile des IoT liegen jedoch in den langfristigen Einblicken, die es Unternehmen bieten kann. Denken Sie an die große Anzahl von IoT-Sensoren, die in Geräten, Fahrzeugen, Gebäuden, Fabriken, auf dem Campus und in städtischen Gebieten verteilt werden können und bessere langfristige Einblicke dank Advanced Analytics ermöglichen. Hierbei handelt es sich um Backend-Computing-Prozesse, die in der Lage sind, eine riesige Menge nicht zusammenhängender Daten auszuwerten und zu korrelieren, um Geschäftsfragen zu beantworten und genaue Vorhersagen über zukünftige Umstände zu treffen. Die erhobenen Daten lassen sich auch nutzen, um ML-Modelle zu trainieren, und so die Entwicklung von KI-Initiativen zu unterstützen, die ein tiefes Verständnis der Daten und ihrer Beziehungen ermöglichen.

Beispielsweise kann man die verschiedenen Sensoren in einem Fahrzeug oder einer Industriemaschine analysieren, um Betriebs- und Zustandsabweichungen zu erkennen, die auf eine notwendige Wartung oder sogar einen bevorstehenden Ausfall hinweisen. Solche Einblicke ermöglichen es einem Unternehmen, Ersatzteile zu bestellen, Wartungsarbeiten zu planen oder proaktive Reparaturen durchzuführen und gleichzeitig die Unterbrechung des normalen Betriebs auf ein Minimum zu beschränken.

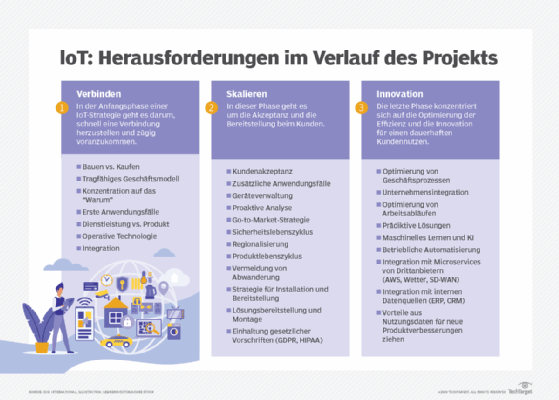

Was sind die Herausforderungen von IoT?

IoT-Projekte können dem Unternehmen unabhängig vom Umfang der Bereitstellung beträchtliche Vorteile bescheren. IoT kann aber auch ernsthafte Herausforderungen mit sich bringen, die ein Unternehmen erkennen und berücksichtigen muss, bevor es ein IoT-Projekt in Angriff nimmt.

Projektdesign: Obwohl IoT-Geräte durchaus zahlreiche Standards wie Wi-Fi oder 5G nutzen, gibt es derzeit keine maßgeblichen internationalen Standards, die das Design und die Implementierung von IoT-Architekturen regeln. Zudem fehlt ein Regelwerk, das beschreibt, wie man ein IoT-Projekt angehen sollte. Dies ermöglicht ein hohes Maß an Flexibilität bei der Gestaltung, aber auch erhebliche Designfehler, Schwachstellen und Versäumnisse. IoT-Projekte sollten von IT-Mitarbeitern mit IoT-Fachwissen geleitet werden, aber dieses Know-how ist ständig im Fluss. Es gibt keinen Ersatz für ein sorgfältig durchdachtes Design und eine nachgewiesene Leistungsfähigkeit auf Grundlage umfangreicher Tests und Proof-of-Principle-Projekte.

Datenspeicherung und --aufbewahrung: IoT-Geräte erzeugen enorme Datenmengen, die sich mit der Anzahl der beteiligten Geräte rasch multiplizieren. Diese Daten sind ein wertvolles Unternehmens-Asset, das gemäß den entsprechenden Compliance- und Aufbewahrungsanforderungen gespeichert und geschützt werden muss. Und im Gegensatz zu herkömmlichen Geschäftsdaten, wie E-Mails und Verträgen, sind IoT-Daten äußerst zeitkritisch. Die Geschwindigkeit eines Fahrzeugs oder Daten zu den Straßenverhältnissen, die gestern oder letzten Monat gemeldet wurden, sind beispielsweise heute oder im nächsten Jahr unter Umständen nicht mehr relevant. Daraus folgt, dass IoT-Daten einen völlig anderen Lebenszyklus haben können als herkömmliche Geschäftsdaten. Dies erfordert erhebliche Investitionen in Speicherkapazität, Datensicherheit und Datenaufbewahrung/Lebenszyklusmanagement.

Netzwerkunterstützung: IoT-Daten müssen ein IP-Netzwerk passieren, zum Beispiel ein LAN oder das öffentliche Internet. Berücksichtigen Sie die Auswirkungen von IoT-Gerätedaten auf die Netzwerkbandbreite, und achten Sie darauf, dass eine angemessene, zuverlässige Bandbreite zur Verfügung steht. Überlastete Netzwerke mit verworfenen Paketen und hoher Latenz können die Aktualität von IoT-Daten beeinträchtigen und gefährden. Daher muss man gegebenenfalls einige architektonische Änderungen am Netzwerk vornehmen und dedizierte Netzwerke hinzufügen. Anstatt alle IoT-Daten über das Internet zu übertragen, könnte ein Unternehmen beispielsweise eine Edge-Computing-Architektur bereitstellen, die die Rohdaten lokal speichert und vorverarbeitet, bevor sie nur die kuratierten Daten zur Analyse an eine zentrale Stelle weiterleitet.

Geräte- und Datensicherheit: IoT-Geräte sind kleine Computer, die mit einem gemeinsamen Netzwerk verbunden sind, was sie anfällig für Hackerangriffe und Datendiebstahl macht. IoT-Projekte müssen sichere Konfigurationen implementieren, um Geräte, Data in Flight und Data at Rest zu schützen. Ein angemessenes und gut geplantes IoT-Sicherheitskonzept kann direkte Auswirkungen auf die regulatorische Compliance haben.

Gerätemanagement: Ein oft übersehenes Problem betrifft die starke Verbreitung von IoT-Geräten. Jedes einzelne IoT-Gerät muss beschafft, vorbereitet, installiert, angeschlossen, konfiguriert, verwaltet, gewartet und ersetzt oder ausgemustert werden. Bei einigen wenigen Servern fällt das nicht ins Gewicht. Doch bei Hunderten, Tausenden oder gar Zehntausenden von IoT-Geräten stellt dies ein ganz anderes Problem dar. Denken Sie nur an den logistischen Alptraum im Zusammenhang mit der Beschaffung und dem Austausch von Batterien oder Akkus für Tausende von dezentralen IoT-Geräten. IoT-Verantwortliche müssen Tools und Mitarbeiter einsetzen, um IoT-Geräte von der Ersteinrichtung und -konfiguration über das Monitoring und die routinemäßige Wartung bis hin zur Entsorgung zu verwalten.

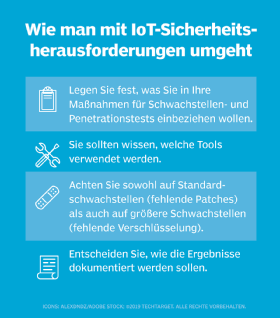

IoT-Sicherheit und -Compliance

IT-Verantwortliche und das Management müssen bei jeder IoT-Bereitstellung Sicherheits- und Compliance-Aspekte berücksichtigen. IoT-Geräte weisen die gleichen grundlegenden Sicherheitsschwachstellen auf wie alle vernetzten Computer oder Geräte. Das Problem bei IoT besteht in der Menge, denn an einer IoT-Bereitstellung können Zehn- oder sogar Hunderttausende von IoT-Geräten beteiligt sein. Alle weisen die gleichen potenziellen Schwachstellen auf, die es gilt, in den Griff zu bekommen. Zu den weiteren Sicherheitsrisiken gehören folgende Punkte:

- Einige IoT-Geräte verfügen möglicherweise nicht über sämtliche Sicherheitsfunktionen oder implementieren schwache Sicherheitsstandards, zum Beispiel kein Standardpasswort oder ein Standardpasswort, das bekannt oder leicht zu erraten ist. Jedes IoT-Gerät muss so konfiguriert werden, dass es die striktesten Sicherheitsfunktionen aktiviert und nutzt, etwa starke Passwörter oder andere starke Authentifizierungsverfahren.

- IoT-Geräte benötigen von Haus aus wenig Rechenleistung. Dies kann die Batterielebensdauer verlängern, es aber auch schwierig und zeitaufwendig machen, die Firmware zu aktualisieren und IoT-Geräte in gemeinsamen Netzwerken zu warten, was zu Schwachstellen führt, die Unternehmen nicht so schnell beseitigen können.

- IT-Admins müssen Tools einsetzen, die in der Lage sind, alle IoT-Geräte in der Bereitstellung zu erkennen, zu konfigurieren und zu überwachen. Diese Tools müssen auch gegen unbefugte Nutzung oder Änderungen geschützt werden.

- IoT-Geräte teilen sich häufig Netzwerke, wie Wi-Fi, mit normalen Benutzern und anderen Computing-Geräten. Dadurch können Angreifer leicht in schwach geschützte IoT-Geräte eindringen und User oder andere Geräte in dem gemeinsam genutzten Netzwerk bedrohen. Besser ist es, ein separates Netzwerk einzurichten, das ausschließlich für IoT-Geräte reserviert und durch Gateways geschützt ist.

IoT-Sicherheit kann für Unternehmen problematisch sein, da sich eine schwache Standardsicherheit durch die große Zahl von Geräten potenziert, die alle auf menschliche Monitoring- und Managementmaßnehmen angewiesen sind. Die Angriffsfläche kann gewaltig sein. Daher geht es bei IoT-Sicherheit im Wesentlichen um drei Punkte:

- Design: Wählen Sie IoT-Geräte mit den stärksten verfügbaren Sicherheitsfunktionen aus, und berücksichtigen Sie diese Features bereits in der IoT-Designphase. Planen und schützen Sie die entsprechende IoT-Netzwerkumgebung, beispielsweise ein separates Wi-Fi-Netzwerk für IoT-Geräte, genauso sorgfältig,

- Verfahren: Implementieren Sie Tools, Richtlinien und Vorgehensweisen, mit denen sich jedes IoT-Gerät erfolgreich erkennen und ordnungsgemäß konfigurieren lässt. Dazu gehören auch Firmware-Upgrades für Geräte, sofern verfügbar. Es sollte keine „verwaisten“ IoT-Geräte geben, weil sie manuell konfiguriert werden müssen oder andere menschliche Eingriffe erforderlich sind.

- Sorgfalt: Verwenden Sie IoT-Management-Tools zur Überwachung und Durchsetzung von IoT-Gerätekonfigurationen sowie entsprechende Sicherheits-Tools, die sich eignen, um Eindringlinge oder Malware in IoT-Gerätebereitstellungen zu entdecken.

Trotzdem sind IoT-Geräte anfällig für zahlreiche potenziell katastrophale Sicherheitsrisiken. Dazu zählen Botnet-Angriffe, schwache DNS-Systeme, die das Einschleusen von Malware und Ransomware ermöglichen, potenzielle Angriffsvektoren, die durch nicht autorisierte und ungeschützte Geräte im Netzwerk verursacht werden, und sogar physische Bedrohungen, bei denen Angreifer vor Ort ein anfälliges IoT-Gerät oder Netzwerk einrichten oder ausnutzen.

Sicherheitsrisiken bedeuten entsprechende Risiken für die Compliance eines Unternehmens. Stellen Sie sich vor, was passiert, wenn Patientendaten aus einer medizinischen IoT-Infrastruktur gestohlen werden oder eine Firma keine Produkte herstellen kann, weil Hacker die IoT-Infrastruktur mit Ransomware infiziert haben. Derartige Vorfälle bereiten Führungskräften und Aufsichtsbehörden Kopfschmerzen, was die Compliance betrifft. Jede Diskussion über IoT-Sicherheit muss eine sorgfältige Evaluation der Compliance beinhalten.

IoT entwickelt sich ständig weiter. Es gibt immer noch keine gemeinsamen, allgemein anerkannten Standards für Design, Konfiguration, Betrieb und Schutz einer IoT-Infrastruktur. In den meisten Fällen kann ein Unternehmen lediglich Design- und Prozessentscheidungen dokumentieren und versuchen, sie mit anderen IT Best Practices zu korrelieren. Ein Beispiel hierfür ist die Auswahl von IoT-Geräten, die sich an bestehende technologische Standards, zum Beispiel IPv6, und Konnektivitätsstandards, wie Bluetooth Low Energy, Wi-Fi, Thread, Zigbee und Z-Wave, halten. Das ist ein guter Anfang, reicht aber oft nicht aus.

Zum Glück setzen sich zusätzliche Compliance-Standards von führenden Organisationen der Branche, wie dem IEEE, immer mehr durch. Der Standard IEEE 2413-2019 beispielsweise bietet ein gemeinsames Architektur-Framework für IoT, unter anderem im Transport- und Gesundheitswesen sowie bei Versorgern. Er entspricht dem internationalen Standard ISO/IEC/IEEE 42010:2011. Obwohl solche Standards allein noch keine Compliance garantieren, können Unternehmen, die sich an die etablierten Frameworks und Verfahren halten, die bestehenden Compliance-Konzepte bei der IoT-Implementierung stärken.

IoT-Sicherheit und -Compliance ist kein neues oder eigenständiges Thema. Vielmehr bedarf es einer vollständigen und engen Abstimmung und Integration mit anderen IT-bezogenen Compliance-Initiativen. Wie andere Bereiche der modernen IT-Infrastruktur erfordert auch die IoT-Compliance, die Compliance bei IoT-Geräten, -Konfigurationen, -Prozessen und den daran beteiligten Menschen zu berücksichtigen. Beispielsweise müssen Unternehmensrichtlinien und Best Practices aktualisiert werden, um die Verwaltung, Nutzung und Sicherung von IoT-Daten zu regeln. Auch die IT-Richtlinien müssen angepasst werden, um die ordnungsgemäße IoT-Konfiguration und das Monitoring von Servern sowie Speicher- und anderen IT-Geräten zu dokumentieren.

IoT-Services und -Geschäftsmodelle

Zahllose einzelne IoT-Geräte einzurichten, kann eine schwierige Aufgabe sein. Aber auch die Verarbeitung dieser Daten, um nützliche Business-Intelligence-Informationen zu gewinnen, kann Probleme mit sich bringen. Während sich die IoT-Branche weiterentwickelt, wächst das IoT-Ökosystem, um neue Unterstützung für die IoT-Implementierung zu bieten und neue Geschäftsmodelle zu ermöglichen.

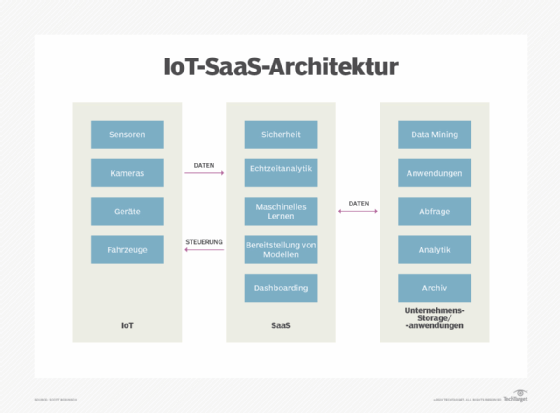

Eines der größten Probleme im Zusammenhang mit IoT besteht einfach darin, dafür zu sorgen, dass es funktioniert. Die Anforderungen an die Infrastruktur können sehr hoch sein, die Sicherheit ist oft ein Thema, und die Netzwerk- und Verarbeitungslast kann für das Unternehmen eine neue Komplexität bedeuten. IoT-Anbieter gehen diese Probleme mit einer wachsenden Zahl von SaaS-Plattformen an. Diese sollen die IoT-Einführung vereinfachen und viele der umfangreichen Investitionen in Gateways, Edge Computing und andere IoT-spezifische Elemente überflüssig machen.

IoT-SaaS ist zwischen den IoT-Geräten und dem Unternehmen angesiedelt, wo es viele der essenziellen Elemente verwaltet, die ein Unternehmen ansonsten bereitstellen müsste. Beispielsweise verwaltet das SaaS-Angebot alltägliche Infrastrukturaufgaben, etwa Datensicherheit und Reporting, umfasst aber häufig auch anspruchsvolle Verarbeitungs- und Computing-Funktionen, etwa Analytics, und bietet zusätzliche Unterstützung für ML. Dadurch muss das Enterprise-Rechenzentrum sich nicht mehr um diese IoT-Aufgaben kümmern, und das Unternehmen kann sich darauf konzentrieren, die gewonnenen Analysen zu erhalten und zu nutzen.

IoT-SaaS-Angebote umfassen ähnliche Funktionen. Deshalb sollten Sie die Preisgestaltung sorgfältig prüfen, um den Provider auszuwählen, der für die Anzahl der IoT-Geräte, die Datenmengen und die Analyseanforderungen Ihres Unternehmens am besten geeignet ist. Typische IoT-SaaS-Anbieter sind Altair SmartWorks, Emnify, Google Cloud IoT Core, IBM Watson IoT Platform, Microsoft Azure IoT Hub und Oracle Fusion Cloud IoT.

Je weiter die IoT-Branche expandiert, desto mehr IoT-Tools und -Software stehen den Unternehmen an drei wichtigen Stellen im Software-Stack zur Verfügung:

- Geräte und Edge: Diese unterste Schicht des IoT-Stacks umfasst Betriebssysteme für IoT-Geräte, Edge-Management-Plattformen sowie Tools und Plattformen für die Datenerfassung und -vorverarbeitung.

- Middleware: Die mittlere Schicht des IoT-Stacks enthält ein breites Spektrum an Middleware und Plattformen. Dazu zählen Datenbanken, Message Broker, Tools zur Datenerfassung und -verwaltung sowie größere IoT-Plattformen, die Unternehmen einen Großteil der Infrastrukturaufgaben abnehmen sollen.

- Anwendungen: Die oberste Schicht des IoT-Stacks beinhaltet Anwendungen wie Tools für Zugriff, Verarbeitung, Reporting und Visualisierung von Daten, die es Unternehmen ermöglichen, mit den gesammelten IoT-Daten zu arbeiten.

IoT verändert nicht nur die Arbeitsweise von Unternehmen, sondern ermöglicht auch eine Vielzahl neuer Geschäftsmodelle, mit denen Firmen Umsätze aus IoT-Projekten und -Produkten erzielen können. Unternehmen suchen zunehmend nach Möglichkeiten, IoT-Daten zu monetarisieren und zu integrieren, um neue Wachstums- und Einnahmequellen zu erschließen. Es gibt mindestens vier Arten von Geschäftsmodellen, die IoT wirksam unterstützen kann:

- Verkaufbare Daten: Die von IoT-Geräten gesammelten Rohdaten lassen sich leicht zu Geld machen. Die von einem persönlichen Fitness-Tracker erfassten Daten könnten beispielsweise für Krankenversicherungen interessant sein, die ihre Tarife auf Grundlage der Trainingsaktivität und des körperlichen Zustands der Versicherten anpassen wollen, etwa anhand der von IoT-Waagen gesammelten Gewichtsdaten.

- B2B und B2C: Bei IoT dreht sich alles um das Erfassen und Analysieren von Daten, und solche Auswertungen lassen sich nutzen, um die Markentreue zu ermitteln und zu optimieren oder zusätzliche Verkäufe basierend auf geschäftlichen Anforderungen oder Verbraucheraktivitäten zu fördern, die von IoT-Geräten identifiziert werden.

- IoT-Plattformen: Die durch IoT gewonnenen Daten und Analysen können die Grundlage für Plattformen bilden, die KI-Dienste anbieten (denken Sie etwa an Alexa von Amazon). Diese Plattformen lernen und verbessern sich ständig mithilfe zahlreicher IoT-Daten aus der realen Welt, und die angebotenen Services können von Dritten gegen eine Gebühr integriert werden.

- Nutzungsbasierte Abrechnung: Verleihfirmen, etwa für Fahrräder oder Motorroller, profitieren ebenfalls stark durch IoT-Technologien. Die Fahrzeuge lassen sich per GPS orten, von den Nutzern mit entsprechenden Apps finden und dann automatisch abrufen, verwenden und bezahlen. IoT-Daten können Nutzungs- und Wartungsmuster analysieren, um den Geschäftsprozess zu optimieren.

Welche Voraussetzungen müssen erfüllt sein, um IoT zu implementieren?

Es gibt etliche technische Aspekte für IoT, darunter die Auswahl und Bereitstellung von Geräten, die Netzwerkkonnektivität, der Aufbau angemessener Analysefunktionen und -kapazitäten sowie die Netzwerk- und Datensicherheit. Doch diese Überlegungen beziehen sich auf den konkreten Aufbau und Betrieb einer IoT-Infrastruktur. Für viele Unternehmen sind die grundlegenden Fragen viel einfacher: Warum überhaupt ein IoT-Projekt, und wie sollten wir beginnen?

Es gibt keine einheitliche Herangehensweise an ein IoT-Projekt, und IoT-Initiativen können hinsichtlich Zweck und Umfang unglaublich vielfältig sein. Wie bei jedem IT-Projekt muss auch am Anfang einer IoT-Initiative eine klare Strategie stehen, die den Zweck des Projekts umreißt und die Ziele deutlich benennt. Eine solche anfängliche Strategie kann auch den beabsichtigten Mehrwert des Projekts unterstreichen – wie die Steigerung der Produktivität oder die Senkung der Kosten durch Predictive Maintenance –, um die erforderlichen finanziellen und organisatorischen Investitionen zu rechtfertigen.

Mit dieser Strategie beginnt das Unternehmen in der Regel mit einer Phase der Forschung und Erprobung, um Produkte, Software und andere Infrastrukturelemente für IoT zu bestimmen. Die Projektmanager führen dann begrenzte Proof-of-Principle-Projekte durch, um die Technologie zu demonstrieren sowie deren Bereitstellungs- und Managementverfahren, zum Beispiel in puncto Konfiguration und Sicherheit, zu optimieren. Gleichzeitig evaluieren Analysten die Möglichkeiten zur Nutzung der gewonnenen Daten und lernen die Tools und Computing-Infrastruktur kennen, die erforderlich sind, um Business-Intelligence-Informationen aus den IoT-Daten abzuleiten. Möglicherweise muss man dazu begrenzte Data-Center-Ressourcen für kleinere Analysen nutzen, während bei einer Ausweitung des IoT-Projekts Public-Cloud-Ressourcen und -Dienste in Betracht kommen.

Ein Unternehmen kann ein IoT-Projekt auf drei Arten in Angriff nehmen:

- Experimentell: Aufbau einer begrenzten oder Testplattform und anschließende Suche nach dem Nutzen durch Management und Technologieverantwortliche, ähnlich wie ein Unternehmen, das seine ersten Testprojekte in einer Public Cloud startet.

- Umfassend und formal: Erstellen eines klaren Projektplans mit Zielen und einem Zeitplan für das Projekt.

- Ein uneingeschränktes Engagement für IoT im gesamten Unternehmen: Ein solches Vorhaben erfordert im Vergleich zu anderen Ansätzen üblicherweise mehr Fachwissen und Vertrauen in IoT.

Unabhängig von der Herangehensweise ist es wichtig, dass man sich auf den Mehrwert konzentriert, den IoT und IoT-Daten für das Unternehmen bringen.

Welche Risiken und Schwierigkeiten sind mit der IoT-Implementierung verbunden?

Obwohl die Risiken bekannt sind, erfordert die schiere Menge und Vielfalt der IoT-Geräte ein höheres Maß an Aufmerksamkeit und Kontrolle als sonst üblich. Zu den größten Risiken von IoT-Umgebungen gehören folgende Punkte:

- Fehlende Möglichkeit, alle IoT-Geräte zu erkennen: IoT-Tools und -Verfahren müssen in der Lage sein, alle IoT-Geräte in der Umgebung zu erkennen und zu konfigurieren. Unerkannte Geräte sind nicht verwaltete oder verwaiste Geräte, die möglicherweise keine nützlichen Daten liefern und Hackern Angriffsvektoren für den Zugriff auf das Netzwerk bieten. Im weiteren Sinne müssen Admins imstande sein, alle IoT-Geräte im Netzwerk zu erkennen und zu kontrollieren.

- Schwache oder fehlende Zugriffskontrolle: IoT-Sicherheit hängt von der ordnungsgemäßen Authentifizierung und Autorisierung der einzelnen Geräte ab. Dies wird durch die eindeutige Kennung jedes Geräts unterstützt. Dennoch ist es wichtig, jedes IoT-Gerät nach dem Least-Privilege- oder Zero-Trust-Prinzip zu konfigurieren, so dass nur der Zugriff auf die Netzwerkressourcen möglich ist, die für den IoT-Betrieb und die Datenübertragung notwendig sind. Es empfiehlt sich, auch andere Sicherheitsmaßnahmen zu verstärken, indem man starke Passwörter festlegt und die Netzwerkverschlüsselung für jedes IoT-Gerät aktiviert. Standard-IoT-Passwörter müssen geändert werden, und jede IoT-Middleware, -Plattform und -Anwendung muss bei der Kommunikation mit IoT-Geräten eine geeignete Zugriffskontrolle verwenden.

- Ignorierte oder übersehene Geräteaktualisierungen: IoT-Geräte benötigen unter Umständen regelmäßige Updates oder Patches für die interne Software oder Firmware. Wenn eine Geräteaktualisierung ignoriert oder übersehen wird, können IoT-Geräte anfällig für Eindringlinge oder Hacker sein. Berücksichtigen Sie bei der Gestaltung einer IoT-Umgebung die Planung und Durchführung von Updates. Einige Geräte lassen sich vor Ort eventuell nur schwer oder gar nicht aktualisieren – häufig aufgrund der geringen Bandbreite von IoT-Netzwerken. Sie können sogar unzugänglich sein oder sich nur schwer offline nehmen lassen. Diese Probleme sind ein wichtiger Aspekt der IoT-Geräteverwaltung und müssen in der Planungsphase des IoT-Projekts berücksichtigt werden.

- Schlechte oder mangelhafte Netzwerksicherheit: Durch IoT-Bereitstellungen können Tausende von Geräten zu einem LAN hinzukommen. Jedes neue Gerät stellt einen potenziellen Zugangspunkt für Eindringlinge dar. Unternehmen, die IoT einführen, implementieren oft zusätzliche netzwerkweite Sicherheitsmaßnahmen, etwa Intrusion-Detection- und Intrusion-Prevention-Systeme, streng kontrollierte Firewalls, starke Datenverschlüsselung und umfassende Antimalware Tools. Eine weitere Option für Unternehmen besteht darin, das IoT-Netz vom übrigen IT-Netz per Segmentierung zu trennen.

- Fehlende Sicherheitsrichtlinien oder -prozesse: Richtlinien und Prozesse sind für eine wirksame Netzwerksicherheit unerlässlich. Dabei handelt es sich um die Kombination von Tools und Verfahren, die zur Konfiguration, Überwachung und Durchsetzung der Gerätesicherheit im gesamten Netzwerk verwendet werden. Eine ordnungsgemäße Dokumentation, klare Konfigurationsrichtlinien sowie schnelle Reporting- und Response-Maßnahmen sind Teil der IoT- und allgemeinen Netzwerksicherheit. Erfolgreiche IoT-Richtlinien und -Prozesse ergeben sich oft aus der Erfahrung, sollten aber mit bestehenden IT-Richtlinien und -Prozessen abgestimmt werden.

Schritte für die Implementierung

Es gibt keinen allgemeingültigen Ansatz, wie man eine IoT-Infrastruktur plant und implementiert. Aber es gibt eine Reihe von Überlegungen, die Unternehmen dabei helfen können, alle Voraussetzungen zu schaffen, um ein IoT-Projekt erfolgreich zu gestalten und umzusetzen. Im Folgenden finden Sie einige wichtige Aspekte zur Implementierung.

Netzwerkkonnektivität: IoT-Geräte können neben der kabelgebundenen Konnektivität auch mehrere Alternativen bieten, etwa Wi-Fi, Bluetooth, 4G und 5G. Es gibt keine Regel, die vorschreibt, dass alle Geräte die gleiche Konnektivität nutzen müssen. Aber wenn man einen Ansatz standardisiert, lässt sich die Gerätekonfiguration und -überwachung vereinfachen. Außerdem gilt es zu entscheiden, ob Sensoren (Input) und Aktoren (Output) dasselbe Netzwerk oder ein anderes, segmentiertes oder von anderen Netzwerken isoliertes Netzwerk verwenden sollen.

IoT-Hub: Wenn alle IoT-Daten direkt von den Geräten an eine Analytics-Plattform weitergeleitet werden, kann dies zu uneinheitlichen Verbindungen und schlechter Leistung führen. Eine intermediäre Plattform, zum Beispiel ein IoT-Hub, kann dabei helfen, die Daten von Geräten in einem Gebiet zu organisieren, vorzuverarbeiten und zu verschlüsseln, bevor die Daten zur Analyse übermittelt werden. Wenn eine Remote-Einrichtung IoT-fähig ist, kann ein Hub diese IoT-Daten am Edge sammeln und vorverarbeiten, ehe sie zur weiteren Auswertung weitergeleitet werden.

Aggregation und Analyse: Nachdem die Daten erfasst worden sind, können sie Reporting-Systeme und Aktoren bedienen oder für tiefer gehende Analysen, Abfragen und andere Big-Data-Anwendungen gesammelt werden. Sie entscheiden, welche Software-Tools zur Verarbeitung, Analyse, Visualisierung und Steuerung von ML verwendet werden. Ein Beispiel ist die Wahl der IoT-Datenbank und der Datenbankarchitekturen: SQL oder NoSQL beziehungsweise statisch oder per Streaming. Diese Tools können im lokalen Data Center bereitgestellt oder über SaaS-Plattformen respektive Cloud-Anbieter genutzt werden.

Gerätemanagement und -kontrolle: Es empfiehlt sich, ein Software-Tool zu verwenden, das in der Lage ist, alle IoT-Geräte, die während des gesamten Lebenszyklus des IoT-Projekts bereitgestellt werden, zuverlässig zu verwalten. Achten Sie auf einen hohen Automatisierungsgrad und Funktionen für das Gruppen-/Asset-Management, um die Konfiguration zu optimieren und Fehler zu reduzieren. Das Patchen und Aktualisieren von IoT-Geräten erweisen sich zunehmend als Problem. Infolgedessen sollten Unternehmen den Workflows für Updates und Upgrades große Aufmerksamkeit schenken.

Sicherheit: Jedes IoT-Gerät stellt eine potenzielle Sicherheitsschwachstelle dar. Daher muss man bei einer IoT-Implementierung die IoT-Konfiguration und die Integration in bestehende Sicherheits-Tools und -plattformen sorgfältig prüfen, etwa Intrusion-Detection- und Intrusion-Prevention Systeme sowie Antimalware-Tools. Ebenso unterliegen die Daten, die von IoT-Geräten erzeugt werden, Datenschutz-, Compliance- und Aufbewahrungsanforderungen, die es zu berücksichtigen gilt.

Storage- und Computing-Infrastruktur: Obwohl ein Großteil der Aufmerksamkeit auf IoT-Geräte und -Support gerichtet ist, sollte man sich darüber Gedanken machen, was mit den enormen Datenmengen geschieht, die von der IoT-Infrastruktur generiert werden. IoT-Daten müssen gespeichert und dann mit umfangreichen Computing-Ressourcen analysiert werden. Manchmal können Terabytes, Petabytes und sogar Exabytes an IoT-Daten anfallen, die auf Dutzenden oder vielleicht auch Hunderten von Servern verarbeitet werden, die für Big Data Computing konfiguriert sind. Die Storage- und Computing-Infrastruktur kann lokal sein, wird aber zunehmend an Public-Cloud-Anbieter ausgelagert.

Wie sieht die Zukunft von IoT aus?

Die Zukunft von IoT lässt sich nur schwer vorhersagen, da die Technologie und ihre Anwendungen noch relativ neu sind und ein enormes Wachstumspotenzial aufweisen. Dennoch ist es möglich, einige grundlegende Prognosen zu treffen.

IoT-Geräte werden sich weiter verbreiten, und in den nächsten Jahren werden Milliarden zusätzlicher IoT-Geräte im Internet zu finden sein. Für 2023 rechnete man mit mehr als 15 Milliarden vernetzter IoT-Geräte, und diese Zahl wird sich bis 2030 voraussichtlich verdoppeln. Das Wachstum wird durch verschiedene Technologien , zum Beispiel 5G-Konnektivität, und zahlreiche neue geschäftliche Anwendungsfälle in wichtigen Branchen wie dem Gesundheitswesen und der Fertigung vorangetrieben.

In den kommenden Jahren wird es wahrscheinlich zu einer Neubewertung und Verbesserung der IoT-Sicherheit kommen, beginnend mit dem Gerätedesign über die Auswahl der Unternehmen bis hin zur Implementierung. Künftige Geräte werden über stärkere Sicherheitsfunktionen verfügen, die standardmäßig aktiviert sind. Eine Kombination aus neuen Gesetzen, regulatorischem Druck und Standardeinstellungen von Geräten wird die Nutzung von Ende-zu-Ende-Verschlüsselung für IoT-Daten forcieren. Bereits existierende Sicherheits-Tools, wie Intrusion Detection and Prevention, werden IoT-Architekturen mit umfassender Protokollierung und aktiven Remediation-Maßnahmen unterstützen. Gleichzeitig werden Tools für das IoT-Gerätemanagement den Schwerpunkt auf das Sicherheits-Auditing legen und automatisch Schwachstellen bei der IoT-Gerätesicherheit beheben, indem beispielsweise herkömmliche IoT-Passwörter durch eine zertifikatsbasierte Authentifizierung ersetzt werden.

Darüber hinaus konvergieren einige Aspekte von KI und IoT zu einer hybriden AIoT-Technologie (Artificial Intelligence of Things). Diese soll die IoT-Funktionen zur Datenerfassung mit den KI-Funktionen für Computing und Entscheidungsfindung verbinden. Durch AIoT kann eine Plattform entstehen, die sich besser für die Mensch-Maschine-Interaktion und Advanced Learning eignet. Die KI-Anwendungsfälle für IoT werden sich weiter diversifizieren. Grundlegende KI wird bereits eingesetzt, um potenzielle Ereignisse, etwa Systemausfälle, unter Verwendung von IoT-Echtzeitdaten vorherzusagen. Mittlere KI wird zunehmend dazu beitragen, Hilfe in Echtzeit zu leisten, wie Lenkassistenz beim Fahrspurwechsel. Und fortgeschrittene KI wird Autonomie ermöglichen, indem sie etwa die Insulinmenge eines Patienten in Abhängigkeit von dynamischen Blutzuckerwerten anpasst.

Die Speicherung und Verarbeitung von IoT-Daten am Netzwerk-Edge wird immer wichtiger werden, da die Anzahl der IoT-Geräte und die IoT-Datenmengen ein wachsendes Problem für Netzwerkbandbreite und -latenz bedeuten. Dies wird dazu führen, dass immer mehr IoT-Computing-Aufgaben von zentralen Infrastrukturen auf Distributed Computing beziehungsweise Edge Computing verlagert werden – also näher an den Ort, an dem die IoT-Daten generiert und erfasst werden.

Die IoT-Datenmengen werden weiter anwachsen und Unternehmen neue Einnahmequellen erschließen. Diese Daten werden zunehmend ML- und KI-Initiativen in vielen Branchen vorantreiben, von der Wissenschaft über das Transport- und Finanzwesen bis hin zum Einzelhandel.

Nicht zuletzt wird der IoT-Marktplatz weiter wachsen und reifen, wenn die Anbieter Plattformen und Dienste für den gesamten IoT-Stack bereitstellen. Cloud Provider bieten bereits umfassende IoT-Services an, während Telekommunikationsunternehmen sich auf IoT-Marktplätze konzentriert haben, auf denen Nutzer verschiedene Hardware- und Softwaredienste für unterschiedliche Branchen finden können. Die Marktreife wird dazu beitragen, die Entwicklung neuer IoT-Bereitstellungen zu beschleunigen, indem die Komplexität beseitigt und der Design- und Bereitstellungsprozess für Unternehmen deutlich vereinfacht wird.