natali_mis - stock.adobe.com

E-Mail-Sicherheit: DKIM für Exchange Online einrichten

DKIM ist ein Sicherheitsverfahren, das in Exchange Online zum Schutz gegen E-Mail-Spoofing und Phishing-Angriffen zum Einsatz kommen kann. Die Konfiguration im Detail.

DomainKeys Identified Mail (DKIM) ist ein E-Mail-Authentifizierungsverfahren, das sicherstellt, dass eine E-Mail tatsächlich von der Domäne des Absenders stammt und während der Übertragung nicht manipuliert wurde. In Microsoft 365 spielt DKIM eine wichtige Rolle bei der Absicherung des E-Mail-Verkehrs, insbesondere in Kombination mit SPF und DMARC.

DKIM basiert auf asymmetrischer Kryptographie, bei der ein Schlüsselpaar aus einem öffentlichen und einem privaten Schlüssel verwendet wird. Der private Schlüssel verbleibt auf dem E-Mail-Server der sendenden Domäne und wird genutzt, um den sogenannten DKIM-Signatur-Header zu generieren, der auf den Inhalt der Nachricht angewendet wird. In diesem Fall ist das Exchange Online. Diese Signatur verschlüsselt eine Hash-Checksumme des E-Mail-Inhalts, einschließlich spezifischer Headerfelder wie From, Subject und Date. Der öffentliche Schlüssel wird im DNS der Absenderdomäne veröffentlicht und vom empfangenden Server verwendet, um die Signatur zu validieren.

Dabei prüft der empfangende Server, ob die Hash-Checksumme übereinstimmt und ob die E-Mail während der Übertragung nicht verändert wurde. Eine entscheidende Komponente der DKIM-Konfiguration ist der Selector, ein Präfix des DKIM-DNS-Eintrags, der es ermöglicht, mehrere Schlüssel für unterschiedliche Server oder Dienste zu verwenden. Der Selector hilft beim Auffinden des richtigen öffentlichen Schlüssels im DNS der Domäne. Diese Flexibilität erlaubt es, Schlüssel regelmäßig zu rotieren, was die Sicherheit zusätzlich erhöht. Dieser Selector lässt sich automatisch in DNS von Microsoft 365 hinterlegen oder manuell in selbst verwalteten DNS-Servern eintragen.

So funktionieren DKIM, SPF und DMARC

SPF (Sender Policy Framework) und DMARC (Domain-based Message Authentication, Reporting and Conformance) ergänzen DKIM in der E-Mail-Authentifizierung und bilden zusammen eine umfassende Schutzschicht gegen E-Mail-Spoofing und Phishing-Angriffen. SPF legt fest, welche Server im Namen einer Domäne E-Mails versenden dürfen, indem es die IP-Adressen in den DNS-Einträgen der Domäne überprüft. DMARC wiederum verknüpft SPF und DKIM, indem es den Empfangsserver anweist, wie er mit Nachrichten umgehen soll, die die Authentifizierungsprüfungen nicht bestehen.

Während DKIM die Integrität des Inhalts einer E-Mail sicherstellt, fokussiert sich SPF auf die Authentifizierung des Absenders. DMARC bietet darüber hinaus Reporting-Funktionen, die Administratoren in Microsoft 365 helfen, detaillierte Einblicke in E-Mail-Authentifizierungsfehler und mögliche Missbrauchsversuche ihrer Domänen zu erhalten. Durch die enge Verzahnung dieser Mechanismen wird die Wahrscheinlichkeit reduziert, dass gefälschte E-Mails erfolgreich zugestellt werden, während legitime Nachrichten zuverlässig den Empfänger erreichen.

Die Vorteile der Verwendung von DKIM mit Exchange Online

Durch die Aktivierung von DKIM in Microsoft 365 wird jede ausgehende Nachricht mit einer digitalen Signatur versehen, die an den Header der E-Mail angehängt wird. Der empfangende Server kann diese Signatur dann mit den hinterlegten DNS-Einträgen der Absenderdomäne abgleichen, um die Integrität und Authentizität der E-Mail zu überprüfen.

Ohne DKIM besteht die Gefahr, dass E-Mails als Phishing oder Spam eingestuft werden, was die Zustellbarkeit von legitimen Nachrichten beeinträchtigen kann. Microsoft 365 erlaubt es Administratoren, DKIM sowohl für primäre als auch für benutzerdefinierte Domänen zu konfigurieren, was einen erhöhten Schutz vor E-Mail-Spoofing bietet.

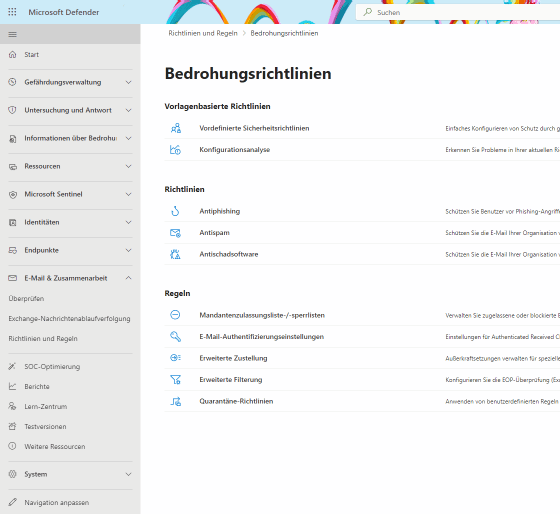

DKIM für Exchange Online einrichten

Um DKIM für Exchange Online einzurichten, wird zunächst ein DKIM-Schlüssel erstellt. Das erfolgt in Microsoft Defender für Microsoft 365 über die Adresse security.microsoft.com unter E-Mail & Zusammenarbeit/Richtlinien und Regeln/Bedrohungsrichtlinien.

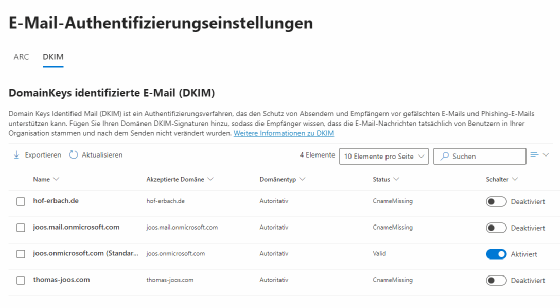

Die DKIM-Konfiguration ist anschließend unter E-Mail-Authentifizierungseinstellungen zu finden. Danach erfolgt ein Wechsel auf DKIM. Hier sind die Domänen des Abonnements zu sehen, und auch ob DKIM für die jeweilige Domäne bereits aktiv ist. Wenn nicht, aktiviert man die Option einfach über den Schieberegler.

Für die Aktivierung von DKIM sind in den DNS-Einstellungen der verwendeten Domäne noch Einträge vorzunehmen. Diese zeigt der Assistent im Fenster an. Es geht darum einen neuen CNAME-Eintrag sowie einen Fallback-Eintrag zu erstellen. Die Einträge können aus dem Fenster einfach kopiert werden. Danach lässt sich DKIM über den Schalter E-Mail-Authentifizierungseinstellungen aktivieren. Es kann einige Zeit dauern, bis die Einträge funktionieren.

DKIM bei DNS-Domänen, die von Microsoft verwaltet werden

Viele Unternehmen lassen die DNS-Einstellungen direkt bei Microsoft 365 verwalten. Die Einstellungen sind in diesem Fall im Microsoft 365 Admin Center unter Einstellungen/Domänen zu finden. Zunächst sollten hier alle Domänen als Fehlerfrei angezeigt werden. Nach einem Klick auf eine Domäne sollte der Domänenstatus ebenfalls auf Fehlerfrei stehen. Über den Menüpunkt DNS-Einträge sind im Fenster alle Einträge zu sehen, die für die Domäne vorhanden sind. Für die Domäne sollte unten im Fenster der Bereich DomainKeys Identified Mail (DKIM) vorhanden sein, inklusive der Einträge, die ansonsten auf dem externen DNS-Server verwalten werden müssen.

Ist das nicht der Fall, erscheint bei E-Mail-Authentifizierungseinstellungen bei der Domäne in der Spalte Status der Wert CnameMissing. Erst wenn in der Spalte der Wert Valid zu sehen ist, kann man DKIM für die Domäne aktivieren. Nach der Aktivierung verschickt man am besten eine Test-E-Mail. Diese sollte nach erfolgreicher Aktivierung im Header den DKIM-Schlüssel aufweisen. Überprüfen kann man das mit dem Microsoft Message Header Analyzer. Nach dem Kopieren des Headers im oberen Feld und der Auswahl von Analyze headers sollte im Fenster der Eintrag DKIM-Signature zu sehen sein. Ist hier ein Eintrag vorhanden, hat die Konfiguration schon funktioniert.

Um bei von Microsoft verwalteten Domänen die Einträge hinzuzugfügen, wählt man im Microsoft 365 Admin Center nach der Auswahl der Domäne über das Menü mit den drei Punkten die Option DNS verwalten aus und Danach Meine Onlinedienste für mich einrichten. Hier kann über den Assistenten danach auch DKIM ausgewählt werden. Nach erfolgreicher Eintragung kann es bis zu zwei Tagen dauern.