WavebreakMediaMicro - Fotolia

Massive Sicherheitslücken in Prozessoren erfordern Updates

Sicherheitsforscher haben bei vielen Prozessoren schwerwiegende Sicherheitslücken entdeckt. Es sind sowohl Server wie Clients und Smartphones betroffen.

Sicherheitsforscher haben Schwachstellen bei der Verarbeitung von Daten in zahlreichen Prozessoren, die in PCs, Servern und auch Smartphones und Tablets zum Einsatz kommen, entdeckt. Die Sicherheitslücken in den Prozessoren könnten es Angreifern erlauben, Zugriff auf sensible Daten wie Passwörter zu erhalten Da die angreifbaren Technologien seit vielen Jahren in gängigen Prozessoren zum Einsatz kommen, sind entsprechend viele Systeme betroffen. Ob die Sicherheitslücken bereits ausgenutzt wurden, scheint derzeit unklar. Dem BSI ist laut eigenem Bekunden derzeit kein Fall der aktiven Ausnutzung dieser Sicherheitslücken bekannt. Entdeckt wurden die Schwachstellen von einem internationalen Team, darunter auch Sicherheitsforscher der TU Graz

Googles Project Zero hat einige Details zu den Sicherheitslücken veröffentlicht, dort spricht man davon, dass viele Prozessoren, darunter Modelle von Intel, AMD und ARM, in unterschiedlicher Ausprägung betroffen seien. Intel hat eine Stellungnahme zu der Problematik veröffentlicht, man arbeite mit anderen Herstellern an der Lösung des Problems. Bei AMD finden sich hier Informationen zum Thema. ARM listet die betroffenen Prozessoren auf einer speziellen Website.

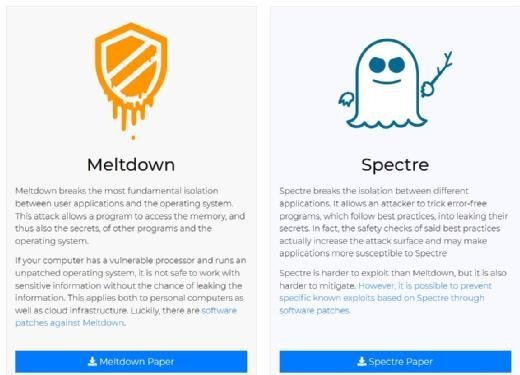

Prozessoren arbeiten mit Vorhersagefunktionen und raten so, welche Daten es demnächst zu verarbeiten gilt und bereiten dies schon mal vor, um ihr Tagwerk insgesamt schneller erledigen zu können. Diese vorbereitenden Maßnahmen werden bei den neuen Angriffsmethoden ausgenutzt. Aus Performancegründen würde nicht überprüft, ab das zugreifende Programm überhaupt die Rechte für einen Zugriff habe, erklären die Forscher.

Meltdown und Spectre

Die Sicherheitsforscher haben Details zu den möglichen Angriffszenarien unter der Bezeichnung Meltdown (PDF) und Spectre (PDF) zusammengefasst. Bei Meltdown fällt die Barriere zwischen Betriebssystem und Anwendung. So sei es Programmen möglich auf den Systemspeicher zuzugreifen. Bei Spectre können Anwendungen ausgetrickst werden, um auf beliebige Stellen im Speicher Zugriff zu erhalten. Die Sicherheitsforscher haben zudem eine FAQ zu den Schwachstellen zusammengestellt. „Bei Meltdown handelt es sich um einen sehr simplen Angriff, bei dem nur vier Zeilen Computercode ausreichen, um Zugriff zu erlangen“, so Moritz Lipp, Michael Schwarz und Daniel Gruss von der TU Graz. „Spectre ist wesentlich aufwändiger, dafür aber auch wesentlich schwerer abzuwehren. Dabei wird das angegriffene Programm dazu gebracht selbst seine Geheimnisse auszuplaudern.“

Die Betriebssystemhersteller wie Microsoft arbeiten an oder verfügen bereits über entsprechende Updates, die voraussichtlich sukzessive ausgerollt werden. Sicherheitspatches für Betriebssysteme und Browser sollten daher bei Verfügbarkeit eingespielt werden. Wie sich die Updates unter Umständen auf die Leistung der Prozessoren in unterschiedlichen Anwendungsszenarien auswirken, ist derzeit ebenfalls noch unklar.

Folgen Sie SearchSecurity.de auch auf Twitter, Google+, Xing und Facebook!