beebright - stock.adobe.com

Cyberkriminelle missbrauchen Cloud-Dienste für DDoS-Angriffe

Server-Leistung lässt sich ganz trefflich aus der Cloud beziehen. Das wissen nicht nur Unternehmen, sondern auch Kriminelle zu schätzen und missbrauchen diese für DDoS-Angriffe.

Cyberkriminelle gehen sehr strategisch vor, oftmals wohl strategischer als Unternehmen. Die Adaption von Technologien findet im weniger redlichen Umfeld dann meist auch sehr schnell statt. Dass Angreifer mit der Zeit gehen und Cloud-Dienste für ihre schädlichen Aktivitäten nutzen ist daher nicht gänzlich neu, der Anteil der Cloud-basierten Angriffe ist jedoch deutlich gestiegen. Der Frankfurter Sicherheitsspezialist Link11 hat das Thema in einer Langzeitbetrachtung untersucht. Bei den ersten Untersuchungen des hauseigenen LSOC (Link11 Security Operation Center) im Januar 2016 lag der Anteil von Cloud-Servern an DDoS-Attacken noch bei 2,1 Prozent.

Inzwischen hat sich die Lage signifikant geändert. Im Juni 2018 wurde jede zweite von Link11 registrierte DDoS-Attacke in Mitteleuropa unter Einsatz von Cloud-Servern ausgeführt. Der Anteil, den missbrauchte Cloud-Server am DDoS-Traffic (Distributed Denial-of-Service) haben, sei kontinuierlich angestiegen. So habe der durchschnittliche Anteil in den vergangenen 24 Monaten bei 20 Prozent gelegen.

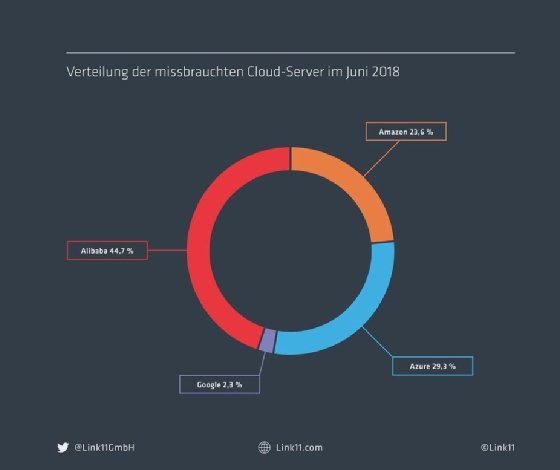

Die Cyberkriminellen missbrauchen für ihre unredlichen Zwecke die Dienste der unterschiedlichsten Public-Cloud-Anbieter. Ähnlich wie bei Betriebssystemen gilt, dort wo viele Anwender anzutreffen sind, finden Angreifer auch viele Einstiegsmöglichkeiten. So werden die Server bei den drei großen internationalen Anbietern AWS, Microsoft Azure und Alibaba am häufigsten missbraucht. In den vergangenen Monaten haben DDoS-Angreifer besonderen häufig Server als Amplification-Quelle missbraucht, auf denen Memcached- oder SSDP-Dienste (Simple Service Discovery Protocol) liefen. Natürlich untersagen die Cloud-Provider in ihren AGB explizit die missbräuliche Nutzung ihrer Dienste. Und jeder der Anbieter begegnet diesem Problem mit ganz eigenen Strategien.

Gründe für den Missbrauch von Cloud-Diensten

Die Verteilung der missbrauchten Cloud-Services schwankt von Monat zu Monat teils erheblich. Hierfür sind laut den Sicherheitsexperten von Link11 mehrere Gründe verantwortlich:

- Neue Passwortlisten, die geleakt wurden;

- das Kommen und Gehen von DDoS-Botnetzen und DDoS-for-hire-Plattformen;

- temporär verbilligter Zugang zu Cloud-Bandbreiten;

- neue bekanntgeworden Schwachstellen in Software, die auf Cloud-Instanzen läuft und nicht gepacht wurde.

Wie bei der allgemeinen Cloud-Sicherheit auch, sind für so manche Datenverstöße auch Konfigurationsfehler oder mangelnde Updates der Anwenderunternehmen verantwortlich. Darüber hinaus ist es relativ leicht, entsprechende Services anzumieten. Die Angreifer verwenden dann beispielsweise gestohlene Kreditkarten oder falsche Identitäten, um sich Zugang zu verschaffen.

Die Verwendung von Servern für kriminelle Aktivitäten findet laut Link11 bei allen großen Anbietern von Cloud-Diensten statt. Aufgrund der Verwendung falscher Identitäten lasse sich die Spur meist schwerlich zurückverfolgen. Cloud-Providern wie AWS ist diese Art der missbräuchlichen Nutzung selbstverständlich ein Dorn im Auge, und sie bieten die Möglichkeit bei Verdacht auf Missbrauch Meldung zu erstatten.

Die Angriffe über entsprechende Server-basierte Botnetze haben ein hohes Angriffspotenzial, steckt doch reichlich Leistung hinter den verwendeten Ressourcen. So sind diese Attacken den Botnetzen auf IoT-Geräten in Sachen Anbindung, Cores und Attacken-Vektoren deutlich überlegen. IoT-Geräte wie Consumer-Router oder Überwachungskameras sind meist nur mit wenigen Mbps angebunden. Verglichen damit können Cloud-Instanzen meist aus den Vollen schöpfen und verfügen über eine Anbindung zwischen 1 und 10 Gbps. So lagen die Peaks in den Angriffsvolumen, die von Link11 festgestellt wurden, im Mai 2018 bei über 150 Gbps.

Folgen Sie SearchSecurity.de auch auf Twitter, Google+, Xing und Facebook!