Wi-Fi Protected Access: WPA, WPA2, WPA3

Was ist WPA?

Wi-Fi Protected Access (WPA) ist ein Sicherheitsstandard für Computergeräte mit drahtlosen Internetverbindungen.

WPA wurde von der Wi-Fi Alliance entwickelt, um eine ausgefeiltere Datenverschlüsselung und eine bessere Benutzerauthentifizierung zu bieten als Wired Equivalent Privacy (WEP), der ursprüngliche WLAN-Sicherheitsstandard.

WPA wurde erstmals im Jahr 2003 veröffentlicht. Die Wi-Fi Alliance definierte WPA als Reaktion auf gravierende Schwachstellen im WEP-Protokoll. Eine sicherere Version, WPA2, wurde im Jahr 2004 vorgestellt. Im Jahr 2018 kündigte die Wi-Fi Alliance dann die dritte und aktuelle Version WPA3 an.

WPA arbeitet mit getrennten Modi für Unternehmen und Privatpersonen. Der neueste Unternehmensmodus, WPA-EAP, verwendet eine strenge 802.1X-Authentifizierung. Der neueste persönliche Modus, WPA-PSK, nutzt Simultaneous Authentication of Equals (SAE), um einen sicheren Handshake zu erzeugen.

Der Unternehmensmodus erfordert einen Authentifizierungsserver, mit dem die Clients kommunizieren, bevor sie ihre Anmeldedaten senden.

Was sind die Neuerungen des WPA2-Protokolls?

WPA2 löste WPA im Jahr 2004 ab. WPA2 verwendet das Counter Mode Cipher Block Chaining Message Authentication Code Protocol (CCMP). Das CCMP-Protokoll basiert auf dem AES-Algorithmus (Advanced Encryption Standard), der die Authentizität und Integrität von Nachrichten überprüft. CCMP ist stärker und zuverlässiger als das ursprüngliche Temporal Key Integrity Protocol (TKIP) von WPA.

WPA2 weist jedoch immer noch Schwachstellen auf. Zu diesen Schwachpunkten gehört vor allem die Möglichkeit des unbefugten Zugriffs auf das drahtlose Unternehmensnetzwerk. Dies geschieht, wenn ein Angriff auf bestimmt WPS-Access-Points (Wi-Fi Protected Setup) erfolgt. Es empfiehlt sich, WPS für jeden Angriffsvektor-Access-Point in WPA2 zu deaktivieren, um solche Bedrohungen abzuwehren. Es gibt aber noch weitere Schwachstellen in WPA2 (beispielsweise in der Transport Layer Security, TLS), auf die Bedrohungsakteure mit Downgrade-Angriffen abzielen können.

Obwohl diese Bedrohungen traditionell auf drahtlose Unternehmenssysteme abzielen, können auch WLAN-Heimsysteme mit einfachen Passwörtern und Standardpasswörtern bedroht sein. Privilegierte Konten, wie Administratorkonten, sollten immer durch stärkere und längere Passwörter geschützt sein.

Was sind die neuen Funktionen des WPA3-Protokolls?

Wi-Fi Protected Access 3, kurz WPA3, hat WPA2 im Jahr 2018 abgelöst. WPA3 ist die neueste, aktualisierte Implementierung von WPA. Die Wi-Fi Alliance begann 2018 mit der Zertifizierung von WPA3-Produkten. Die WPA3-Unterstützung wird nicht automatisch zu jedem Gerät hinzugefügt. Benutzer, die WPA3-zertifizierte Geräte wie WLAN-Router verwenden möchten, müssen entweder neue Router kaufen, die WPA3 unterstützen, oder das Gerät vom Hersteller aktualisieren lassen (falls möglich).

Zu den neuen Aktualisierungen und Funktionen von WPA3 gehören:

- 256-Bit Verschlüsselung per Galois/Counter Mode Protocol- (GCMP-256)

- 384-Bit Hashed Message Authentication Mode (HMAC)

- 256-Bit Broadcast/Multicast Integrity Protocol (BIP-GMAC-256)

- eine äquivalente kryptografische Stärke von 192 Bit (im WPA3-EAP-Unternehmensmodus)

- SAE-Austausch

- Wi-Fi Device Provisioning Protocol (DPP)

Die neue SAE-Austauschmethode erzeugt einen sicheren Handshake. Sie ersetzt den Pre-Shared-Key-Austausch von WPA2, bei dem ein Passwort geteilt wird, um einen Schlüssel abzuleiten, der einen Vier-Wege-Handshake startet. SAE bietet mehr drahtlose Sicherheit im persönlichen Modus, wenn der erste Schlüsselaustausch stattfindet. Auch die neue Funktion Wi-Fi DPP sorgt für mehr Netzwerksicherheit, da sie nicht auf gemeinsam genutzten Passwörtern beruht. DPP verwendet stattdessen QR-Codes oder NFC-Tags (Nahfeldkommunikation), um Geräten den Zugang zu einem Netzwerk zu ermöglichen. Selbst wenn das Passwort eines Benutzers schwach ist, bietet WPA3 mit Wi-Fi DPP einen sichereren Handshake.

Allerdings ist auch WPA3 mit einigen Sicherheitsrisiken behaftet. Dazu gehören fünf Schwachstellen, die unter dem Namen Dragonblood zusammengefasst werden. Dragonblood beinhaltet einen DoS-Angriff (Denial-of-Service), zwei Downgrade-Angriffe und zwei Informationslecks durch Seitenkanalangriffe. Vier der fünf Schwachstellen, die Denial-of-Service-Attacke nicht mitgerechnet, werden zum Stehlen von Benutzerpasswörtern genutzt.

Die Wi-Fi Alliance arbeitet an Patches für Dragonblood und andere Schwachstellen, sobald diese entdeckt werden. So wurden beispielsweise zwei Schwachstellen gefunden, die es Angreifern ermöglichen, mit Brute-Force-Angriffen den Schutz von WPA3-Netzwerken zu umgehen.

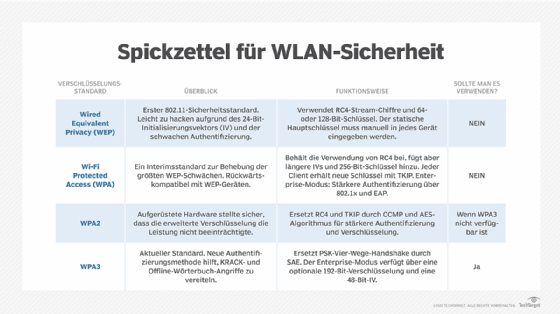

WPA vs. WPA2 vs. WPA3: Wann was verwenden?

Die verschiedenen WPA-Versionen von WPA haben im Laufe der Zeit die Sicherheitsstandards für Geräte mit drahtlosen Internetverbindungen erhöht. Eine Möglichkeit, die drei Versionen zu vergleichen, besteht darin, zu sehen, wie WPA und WPA3 im Vergleich zu WPA2 abschneiden.

WPA3 vs. WPA2

WPA3 ist sicherer und umfassender als WPA2; die Wi-Fi Alliance unterstützt und aktualisiert jedoch weiterhin das WPA2-Protokoll.

Zu den bemerkenswerten Merkmalen von WPA3 gegenüber WPA2 gehören das SAE-Protokoll, die individuelle Datenverschlüsselung, größere Sitzungsschlüssel und ein stärkerer Schutz vor Brute-Force-Angriffen.

Die GCMP-256-Datenverschlüsselung von WPA3 ist stärker als die 128-Bit-Verschlüsselung von WPA2. WPA3 unterstützt auch größere Sitzungsschlüssel als WPA2, mit 192-Bit-Sicherheit in Unternehmensanwendungen. WPA3 schützt auch vor dem Erraten von Offline-Passwörtern, da ein Benutzer nur einmal probieren darf. Der Benutzer müsste jedes Mal, wenn er das Passwort erraten will, direkt mit dem Wi-Fi-Netzwerkgerät interagieren. Bei WPA2 hingegen fehlt diese Möglichkeit, so dass Brute-Force-Angriffe eine größere Gefahr darstellen.

WPA2 vs. WPA

WPA2 ist eine stärkere Version von WPA mit mehr Sicherheitsfunktionen. Zu den bemerkenswertesten Unterschieden zwischen WPA und WPA2 gehören:

- WPA2 unterscheidet zwischen dem persönlichen und dem Unternehmensmodus.

- Der Einsatz von AES macht WPA2 sicherer.

- WPA2 benötigt mehr Rechenleistung als bei WPA.

Wenn eine Einzelperson oder ein Unternehmen die Möglichkeit hat, sollte es die neueste WPA-Version verwenden, um seine drahtlose Internetverbindung zu sichern. Die nächstbesten Optionen sind WPA2 Enterprise und dann WPA2 Personal.

Unterschiede zwischen WPA und WEP

WEP ist ein Sicherheitsprotokoll, das im Standard 802.11b festgelegt ist. WEP bietet ein drahtloses lokales Netzwerk mit Sicherheits- und Datenschutzfunktionen, die denen eines verkabelten LANs entsprechen.

Das standardmäßige 64-Bit-WEP verwendet einen 40-Bit-Schlüssel, obwohl auch ein 128-Bit-WEP mit einer Schlüsselgröße von 104 Bit benutzt werden kann. WEP arbeitet außerdem mit zwei Formen der Authentifizierung: Open System Authentication (OSA) und Shared Key Authentication (SKA). Mit OSA kann sich jeder Client beim Zugangspunkt authentifizieren, sofern er über die richtigen WEP-Schlüssel verfügt. SKA sendet den WEP-Schlüssel in einem vierstufigen Handshake. Der Handshake verwendet eine Challenge-Response-Authentifizierungsmethode, bei der der Client und der Zugangspunkt Anfragen senden und Daten verschlüsseln.

Im Jahr 2003 kündigte die Wi-Fi Alliance die Ablösung von WEP durch WPA an. Software-Updates, die es sowohl Server- als auch Client-Computern ermöglichen, WPA zu implementieren, wurden im selben Jahr allgemein verfügbar. Zugangspunkte können in einem gemischten WEP/WPA-Modus betrieben werden, um sowohl WEP- als auch WPA-Clients zu unterstützen. Der gemischte Modus bietet jedoch effektiv nur Sicherheit auf WEP-Niveau für alle Benutzer.