Network Detection and Response (NDR)

Was ist Network Detection and Response (NDR)?

Die NDR-Technologie (Network Detection and Response) untersucht kontinuierlich den Netzwerkverkehr, um verdächtige Aktivitäten zu erkennen und einen Angriff möglicherweise zu unterbrechen.

Durch Überwachung und maschinelle Lernfunktionen lernt ein NDR-Produkt den zu erwartenden Verkehrsfluss im Netzwerk eines Unternehmens. Das Tool ist dann in der Lage, anormales Verhalten zu erkennen, indem es sich im Wesentlichen fragt: "Sieht dieser Verkehr wie der normale Verkehr aus?"

Wenn etwas nicht in Ordnung zu sein scheint, unternimmt das NDR-Tool Nachforschungen und versucht beispielsweise, bösartiges Verhalten mit einer bestimmten IP-Adresse in Verbindung zu bringen.

Zu den weiteren Fähigkeiten gehört die Erstellung von Modellen, so dass ein Unternehmen über Vorhersagemöglichkeiten verfügt, um das Netzverhalten besser zu verstehen.

NDR-Technologien sind eine Erweiterung der Intrusion-Detection-Systeme (IDS). Das Ausmaß der Überschneidung zwischen einem NDR-Produkt und einem IDS hängt von den Merkmalen der jeweiligen Produkte ab.

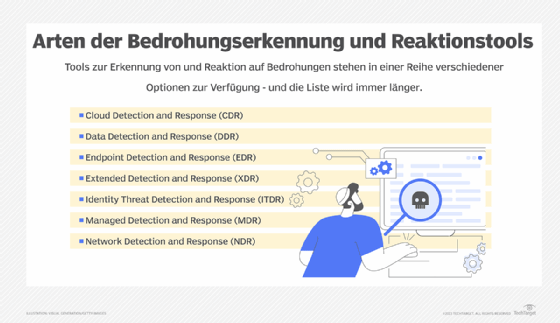

NDR gehört zu anderen Tools und Diensten für die Erkennung und Abwehr von Bedrohungen. Zu dieser Kategorie zählen Endpoint Detection and Response (EDR), Cloud Detection and Response (CDR) sowie XDR (Extended Detection and Response) NDR-Produkte können zusammen mit diesen und anderen Sicherheitstools eingesetzt werden. Für Unternehmen, die die Erkennung von Bedrohungen lieber auslagern möchten, werden immer mehr dieser Angebote - einschließlich NDR - als verwaltete Sicherheitsdienste (Managed Services) angeboten.

Die Bedeutung von Network Detection and Response (NDR)

NDR ist von Bedeutung, weil es die Überwachung des Netzverkehrs automatisiert. Diese Überwachung kann nicht manuell durchgeführt werden, zumindest nicht auf gleichbleibend effektive Weise. Es ist einfach unpraktisch, Netzwerkadministratoren oder einen externen Dienstleister den ganzen Tag über Paketaufzeichnungen und Netzwerkverkehr überwachen zu lassen. Die in NDR verfügbare Automatisierung hilft, diese Herausforderung zu meistern, insbesondere in einer Zeit, in der es für die meisten Unternehmen schwierig ist, qualifiziertes Personal einzustellen und zu halten.

NDR zeigt den Netzwerkverkehr in Echtzeit an und gleicht ihn automatisch mit alten/vorhandenen Traffic-Daten ab. Funktionen zur Verhaltensanalyse beurteilen, welche Aktivitäten typisch erscheinen und welche nicht.

Diese Funktionen können bei der Erkennung einer Vielzahl von Bedrohungen nützlich sein, einschließlich der unbefugten Entfernung von Daten und der Installation von Malware.

Auswahl eines NDR-Tools

Achten Sie beim Vergleich von NDR-Produkten darauf, wie sie automatisches Lernen mit KI und maschinellem Lernen (ML) für prädiktive Analysen einsetzen. Und entscheiden Sie, ob Sie an einer Open-Source-Lösung, einer kostenpflichtigen oder einer kostenlosen Lösung interessiert sind.

Wenn Sie mit einem Anbieter sprechen, fragen Sie unbedingt, wie das Tool entscheidet, was eine Anomalie ist. Wenn die Bewertung auf maschinellem Lernen und KI basiert, bedeutet dies, dass das Produkt über Vorhersagefunktionen verfügt, was die Genauigkeit der Bedrohungserkennung verbessert. Führende Sicherheitsexperten zeigen zunehmendes Interesse an Netzwerkerkennungstechnologien, die KI-Funktionen enthalten.

Versuchen Sie auch, die Tiefe der Analyse verdächtiger IP-Adressen durch ein NDR-Tool zu bestimmen. Wenn sich die Adresse hinter einem virtuellen privaten Netzwerk befindet, ist das Tool dann in der Lage, genügend Informationen zu liefern, um festzustellen, ob verdächtige Aktivitäten darauf hindeuten, dass sich ein böser Akteur im Netzwerk befindet?