Lieferkettensicherheit

Die Sicherheit der Lieferkette ist Teil des Supply Chain Managements (SCM), da sich auf das Risikomanagement von externen Lieferanten, Anbietern, Logistik und Transport konzentriert. Ziel ist es, die Risiken zu identifizieren, zu analysieren und zu minimieren, die mit der Zusammenarbeit mit anderen Organisationen als Teil einer Lieferkette verbunden sind. Und dazu gehört beispielweise die physische Sicherheit von Produkten wie ebenso die IT-Sicherheit in Bezug auf Software und Dienstleistungen.

Da sich Lieferketten für jedes Unternehmen anders definieren können und viele verschiedene Organisationen daran beteiligt sein können, gibt es keinen fertigen Satz von Richtlinien oder Best Practices. Eine vollständige Security-Strategie für die Lieferkette erfordert die Einhaltung von Risikomanagement-Prinzipien und den Defense-in-depth-Ansatz. Und natürlich müssen Regularien, wie Zollbestimmungen, DSGVO (Datenschutz-Grundverordnung) oder das IT-Sicherheitsgesetz berücksichtigt werden.

Sicherheit und Integrität der physischen Lieferkette

In der Vergangenheit konzentrierte man sich bei der Sicherheit der Lieferkette hauptsächlich auf die physische Sicherheit und Integrität. Physische Bedrohungen umfassen Risiken durch interne und externe Quellen, wie Diebstahl, Sabotage oder Natureinflüsse.

Unternehmen entschärfen diese Risiken häufig, indem sie Sendungen nachverfolgen und behördliche Papier überprüfen. Darüber hinaus können Lieferanten verpflichtet werden, Lieferungen nach bestimmten Qualitätsrichtlinien sichern. Zudem können Unternehmen mehrere Lieferanten beauftragen, um eine stetige Versorgung mit Waren sicherzustellen.

Externe Auditoren oder Inspektoren können zudem vor Ort in Lagerhäusern oder Produktionsanlagen Prüfungen durchführen. Sendungen können protokolliert, bewacht und vor und nach dem Versand kontrolliert werden, um Manipulationen oder Diebstahl zu vermeiden.

Cyberbedrohungen und die Sicherheit der Lieferkette

Längst sind aber Cyberbedrohungen bei den Sicherheitsbedenken für die Lieferkette in den Vordergrund gerückt. Diese Cyberbedrohungen beziehen sich auf Schwachstellen in IT- und Softwaresystemen. Dabei kann es sich um Malware-Angriffe, unbefugten ERP-Zugriff oder unbeabsichtigt oder böswillig eingeschleuste Hintertüren in der gekauften, quelloffenen oder proprietären Software handeln, die von Unternehmen verwendet wird.

Bei der Sicherheit der Lieferkette geht es in erster Linie um die Minimierung von Risiken durch die Verwendung von Software, die von einem anderen Unternehmen entwickelt wurde. Zudem müssen die Unternehmensdaten gesichert werden, auf die ein anderes Unternehmen aus der eigenen Lieferkette zugreifen kann. Unternehmen können nicht davon ausgehen, dass die Software, die sie verwenden oder kaufen, sicher ist.

Zwischen Unternehmen, Lieferanten und Wiederverkäufern ist eine enge Zusammenarbeit unabdingbar. Das bedeutet, dass Computernetzwerke miteinander verwoben sind und sensible Daten gemeinsam genutzt werden. Und diese Situation kann zur Folge haben, dass ein Einbruch in ein Unternehmen gleichermaßen viele Unternehmen betrifft.

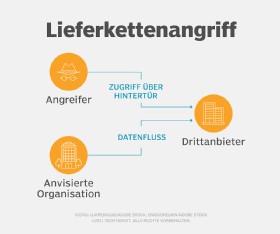

Anstatt das Ziel direkt anzugreifen, können Cyberkriminelle eine schwächere Organisation innerhalb der Lieferkette angreifen und diesen Zugang nutzen, um ihre Ziele zu erreichen.

Es gibt unterschiedliche Vorgehensweisen, um diesen Risiken zu begegnen. In der Reaktion auf Lieferkettenangriffe mit großer Aufmerksamkeit, wie etwa bei SolarWinds, versuchen Unternehmen die Abhängigkeiten in ihren Lieferketten zu reduzieren.

Best Practices für die Sicherheit der Lieferkette

Die Sicherheit der Lieferkette betrifft viele Bereiche und kann von Unternehmen zu Unternehmen sehr unterschiedliche Faktoren beinhalten. Bei der Identifizierung von Bedrohungen helfen die klassischen Herangehensweisen des Risikomanagements. Es existiert kein allgemeingültiger Satz an Maßnahmen, der jede Situation abdeckt.

Ein Defense-in-Depth-Ansatz kann die Sicherheit der gesamten Lieferkette erheblich verbessern. Zu den bewährten Maßnahmen gehören dabei:

- Sendungen und Lieferungen sollten protokolliert und nachverfolgt werden. Nutzen Sie automatisierte Benachrichtigungen für Absender und Empfänger.

- Behältnisse sollten mit sicheren Schlössern und maniuplationssicheren Plomben versehen werden.

- Lagerhäuser und Produktionsstätten sollten regelmäßig inspiziert werden.

- Die Vertrauenswürdigkeit der Mitarbeiter sollte sichergestellt sein.

- Setzen Sie auf zertifizierte und bekannte Lieferanten.

- Führen Sie Bewertungen der Sicherheitsstrategie unter der Berücksichtigung lokaler Gesetze und Governance-Richtlinien durch.

- Führen Sie Penetrations- und Schwachstellentests bei Partnern durch, mit denen Sie Daten austauschen.

- Authentifizieren Sie alle Datenübertragungen und überprüfen Sie stets, wer Daten anfordert.

- Verwenden Sie Berechtigungen und rollenbasierten Zugriff (RBAC) auf Daten.

- Vereinbaren Sie mit Anbietern und Wiederverkäufern bestimmte minimale Anforderungen an die Cybersicherheit oder spezifische Vorgehensweisen.

- Setzen Sie auf externe, zertifizierte Prüfer, um potenzielle Partner zu zertifizieren.

- Schulen Sie Mitarbeiter, damit diese auf Abweichungen und Inkonsistenzen achten.

- Prüfen Sie regelmäßig den Quellcode von Open-Source-Lösungen.

- Schränken Sie den Zugriff und die Berechtigungen von Fremdprogrammen ein.

- Verwenden Sie Scans auf Netzwerkebene, Verhaltensanalysen und Intrusion Detection, um potenzielle Sicherheitsverletzungen zu identifizieren.

- Wenn Bedrohungen entdeckt werden, sollten Unternehmen über einen entsprechenden Vorfallreaktionsplan (IRP) verfügen.

- Berücksichtigen Sie alle behördlichen Richtlinien und Vorschriften.

Durch die Anwendung, der für die jeweilige Situation passenden Maßnahmen, kann ein Unternehmen die Sicherheit seiner Lieferkette deutlich verbessern.

Die Bedeutung der Lieferkettensicherheit

Die Sicherheit der Lieferkette sollte für Unternehmen eine hohe Priorität haben. Ein Sicherheitsvorfall innerhalb der Lieferkette gefährdet schnell den gesamten Geschäftsbetrieb. Schwachstellen in der Lieferkette können zu unnötigen Kosten, ineffizienten Lieferplänen und einem Verlust von geistigem Eigentum führen. Darüber hinaus könne die Lieferung von Produkten, die manipuliert wurde oder nicht autorisiert sind, für Schäden beim Kunden sorgen und entsprechende Klagen mit sich bringen.

Security-Managementlösungen können dabei helfen, Lieferketten vor physischen und Cyberbedrohungen zu schützen. Ein hundertprozentiger Schutz vor Bedrohungen lässt sich in der Regel nicht realisieren. Aber mit den richtigen Maßnahmen lässt sich eine Sicherheit umsetzen, die einen reibungslosen Ablauf ermöglicht und im Falle eines Falles eine schnelle Erholung von Störungen begünstigt.