Data Encryption Standard (DES)

Was ist der Data Encryption Standard (DES)?

Der Data Encryption Standard (DES) ist ein veraltetes symmetrisches Schlüsselverfahren zur Datenverschlüsselung. Er wurde 1977 für Regierungsbehörden zum Schutz sensibler Daten eingeführt und 2005 offiziell außer Dienst gestellt.

IBM-Forscher haben den Standard ursprünglich in den frühen 1970er Jahren entwickelt. Er wurde dann 1977 vom U.S. National Bureau of Standards - dem heutigen National Institute of Standards and Technology (NIST) - als offizieller Federal Information Processing Standard (FIPS) für die Verschlüsselung kommerzieller und sensibler, aber nicht klassifizierter Computerdaten der Regierung angenommen.

DES war der erste Verschlüsselungsalgorithmus, der von der US-Regierung zur Veröffentlichung freigegeben wurde. Dadurch wurde sichergestellt, dass er schnell von Branchen wie den Finanzdienstleistungen übernommen wurde, die eine starke Verschlüsselung benötigten. Aufgrund seiner Einfachheit wurde DES auch in einer Vielzahl von eingebetteten Systemen verwendet, darunter in den folgenden:

- Smartcards (Chipkarten)

- SIM-Karten

- Modems

- Router

- Set-Top-Boxen

Wie funktioniert DES?

DES verwendet denselben Schlüssel zum Ver- und Entschlüsseln einer Nachricht, so dass sowohl der Sender als auch der Empfänger denselben privaten Schlüssel kennen und verwenden müssen. DES war einst der beliebteste symmetrische Schlüsselalgorithmus für die Verschlüsselung elektronischer Daten, wurde aber durch den sichereren Advanced Encryption Standard (AES) ersetzt.

Einige der wichtigsten Merkmale, die die Funktionsweise von DES beeinflussen, sind die folgenden

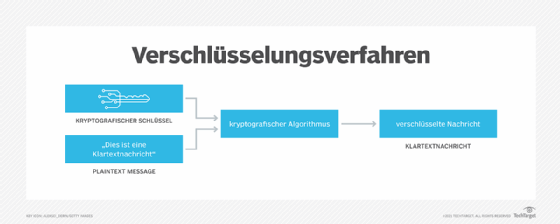

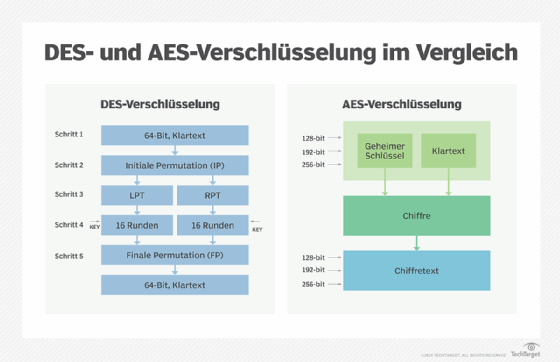

- Blockchiffre. Der Data Encryption Standard ist eine Blockchiffre, das heißt ein kryptografischer Schlüssel und ein Algorithmus werden gleichzeitig auf einen Datenblock angewandt und nicht Bit für Bit. Um eine Klartextnachricht zu verschlüsseln, gruppiert DES sie in 64-Bit-Blöcke. Jeder Block wird mit Hilfe des geheimen Schlüssels durch Permutation und Substitution in einen 64-Bit-Chiffretext verschlüsselt.

- Mehrere Runden der Verschlüsselung. Beim DES-Verfahren wird 16-mal verschlüsselt. Es kann in vier verschiedenen Modi ablaufen, wobei die Blöcke einzeln verschlüsselt werden oder jeder Chiffrierblock von allen vorangegangenen Blöcken abhängig gemacht wird. Die Entschlüsselung ist die Umkehrung der Verschlüsselung, das heißt es werden die gleichen Schritte durchgeführt, aber die Reihenfolge der Schlüssel wird umgekehrt.

- 64-Bit-Schlüssel. DES verwendet einen 64-Bit-Schlüssel, aber da acht dieser Bits für Paritätsprüfungen verwendet werden, beträgt die effektive Schlüssellänge nur 56 Bit. Der Verschlüsselungsalgorithmus erzeugt 16 verschiedene 48-Bit-Unterschlüssel, einen für jede der 16 Verschlüsselungsrunden. Die Unterschlüssel werden durch Auswahl und Permutation von Teilen des Schlüssels gemäß den Vorgaben des DES-Algorithmus erzeugt.

- Ersetzung und Permutation. Der Algorithmus definiert Sequenzen von Ersetzungen und Permutationen, die der Chiffretext während des Verschlüsselungsprozesses durchläuft.

- Rückwärtskompatibilität. DES bietet in einigen Fällen auch diese Möglichkeit.

Warum ist DES unsicher?

Die einfachste Angriffsmethode für jede Chiffre ist die Brute-Force-Methode, bei der man jeden Schlüssel ausprobiert, bis man den richtigen findet. Die Länge des Schlüssels bestimmt die Anzahl der möglichen Schlüssel - und damit die Durchführbarkeit - dieser Art von Angriff.

Bei einer effektiven DES-Schlüssellänge von 56 Bit wären maximal 256 oder etwa 72 Billiarden Versuche erforderlich, um den richtigen Schlüssel zu finden. Dies ist nicht genug, um Daten mit DES gegen Brute-Force-Versuche mit modernen Computern zu schützen.

Nur wenige Nachrichten, die mit DES verschlüsselt wurden, bevor es durch AES ersetzt wurde, waren wahrscheinlich dieser Art von Code-Knackversuchen ausgesetzt. Dennoch hielten viele Sicherheitsexperten die Schlüssellänge von 56 Bit für unzureichend, noch bevor DES als Standard angenommen wurde. Es bestand immer der Verdacht, dass der ursprüngliche Algorithmus durch Eingriffe der National Security Agency geschwächt wurde.

DES blieb bis Mitte der 1990er Jahre ein vertrauenswürdiger und weit verbreiteter Verschlüsselungsalgorithmus. Im Jahr 1998 entschlüsselte jedoch ein von der Electronic Frontier Foundation (EFF) gebauter Computer eine mit DES verschlüsselte Nachricht in 56 Stunden. Durch die Nutzung der Leistung Tausender vernetzter Computer konnte die EFF im folgenden Jahr die Entschlüsselungszeit auf 22 Stunden verkürzen. Leicht vorstellbar, einfach über 20 Jahre später eine Entschlüsselung möglich sein kann.

Heutzutage ist die Verwendung von DES für die Vertraulichkeit von Daten ein schwerwiegender Fehler im Sicherheitsdesign eines jeden Computersystems und sollte vermieden werden. Es gibt wesentlich sicherere Algorithmen, wie zum Beispiel AES.

Nachfolger von DES

Die Stärke der Verschlüsselung hängt direkt von der Schlüssellänge ab, und 56-Bit-Schlüssel sind im Verhältnis zur Rechenleistung moderner Computer zu klein geworden. Daher kündigte das NIST 1997 eine Initiative zur Auswahl eines Nachfolgers von DES an und führte einen fünfjährigen Evaluierungsprozess von 15 Verschlüsselungsalgorithmen durch. Im Jahr 2001 wählte das NIST die Rijndael-Chiffre aus, die mit einigen Anpassungen zum neuen AES (Advanced Encryption Standard) wurde.

Der Data Encryption Standard (FIPS 46-3) wurde im Mai 2005 offiziell zurückgezogen. Triple DES (3DES), eine Variante von DES, bei der bis zu drei verschiedene Schlüssel verwendet werden können, um die effektive Schlüssellänge zu erhöhen, wurde ebenfalls abgelehnt. 3DES führt drei Iterationen des DES-Algorithmus durch; die stärkste Version von 3DES verwendet für jede Iteration einen anderen Schlüssel, wodurch die effektive Schlüssellänge auf 168 Bit erhöht wird. Aufgrund der Wahrscheinlichkeit eines Meet-in-the-Middle-Angriffs beträgt die effektive Sicherheit jedoch nur 112 Bit. Die 3DES-Verschlüsselung ist langsamer als der einfache DES. Auch 3DES ist seit Ende 2023 vom NIST als unzulässig eingestuft.

Obwohl der Data Encryption Standard das Ende seiner Lebensdauer erreicht hatte, förderte er das Studium der Kryptographie und die Entwicklung neuer Verschlüsselungsalgorithmen. Bis zum DES war die Kryptografie eine geheime Wissenschaft, die auf militärische und staatliche Geheimdienste beschränkt war.

Die Offenheit von DES bedeutete, dass Akademiker, Mathematiker und alle, die sich für Datensicherheit interessieren, die Funktionsweise des Algorithmus studieren und versuchen konnten, ihn zu knacken. Wie bei jedem beliebten und herausfordernden Rätsel wurde eine Begeisterung - oder in diesem Fall eine ganze Industrie - geboren.