sdecoret - stock.adobe.com

Welche VPN-Protokolle gelten als sicher?

OpenVPN, SSTP, PPTP, L2TP, IKEv2 und IPsec sind Protokolle, mit denen sich VPN-Verbindungen (Virtual Private Network) etablieren lassen. Einige gelten als sicher, andere nicht.

VPN ist das Akronym für Virtual Private Network. Sie tunneln damit eine Verbindung von Punkt A nach Punkt B und erstellen auch über öffentliche Netzwerke wie dem Internet eine sichere Punkt-zu-Punkt-Verbindung. VPNs sind in der heutigen Zeit ein absolutes Muss. Dabei geht es nicht nur um Standortanbindungen, sondern auch um Außendienstmitarbeiter. Nutzen die sogenannten Road Warrior fremde Netzwerke, dann sollten sie sich im Idealfall mit einem VPN in das Firmennetzwerk einwählen.

VPNs lassen sich mithilfe mehrerer Protokolle etablieren. Dabei gelten einige als sicher und andere als geknackt und somit unsicher. Wir verraten Ihnen, welche Protokolle sie problemlos nutzen können und um welche Sie einen weiten Bogen machen sollten.

Gleich zu Beginn möchten wir auf den Neuling WireGuard hinweisen. Das Protokoll befindet sich noch in einer Entwicklungsphase, macht aber bereits Schlagzeilen. Detaillierte Informationen zu WireGuard finden Sie in einem separaten Beitrag. Behalten Sie WireGuard auf jeden Fall weiter im Auge, denn es gilt schon jetzt als sicher.

VPN-Protokolle zehren ein bisschen an den Ressourcen

Nutzen Sie ein VPN, wirkt sich das auf die Performance des Computers und die Geschwindigkeit der Netzwerkverbindung aus. Allerdings sind moderne Computer so leistungsstark und die Internetgeschwindigkeiten in der Zwischenzeit so hoch, dass es wirklich kaum noch ins Gewicht fällt. Sie sollten es aber trotzdem im Hinterkopf behalten. Haben Sie zum Beispiel Probleme mit der Latenz, könnten Sie an dieser Stelle nachsehen.

Bei der Frage nach der Geschwindigkeit müssen wir außerdem kurz TCP (Transmission Control Protocol) und UDP (User Datagram Protocol) erwähnen. Einige Protokolle lassen Ihnen die Wahl, welche der beiden Optionen Sie einsetzen möchten. UDP geht von einer Zustellung aus und erwartet daher keine Bestätigung. Das ist natürlich schneller, aber unsicherer. TCP will eine Empfangsbestätigung der Pakete, damit sie im Falle einer Nichtzustellung abermals gesendet werden können. Das ist sicherer, aber etwas langsamer. Zum Beispiel würde es bei VoIP nicht so ins Gewicht fallen, wenn ein paar Pakete verschwinden. Sie verstehen trotzdem, was der andere sagt und das schnellere UDP sorgt für geringere Latenz. TCP setzen Sie ein, wenn Fehlerkorrektur eine wichtige Rolle spielt.

Die Open-Source-Lösung – OpenVPN

OpenVPN verschlüsselt mit bis zu 256-Bit und gilt als sicher. Sie können es via TCP oder UDP laufen lassen und sind deswegen sehr flexibel, was den jeweiligen Anwendungsfall betrifft. Die meisten VPN-Provider für den Verbrauchermarkt bieten OpenVPN als Standard an.

OpenVPN ist aber nicht nur Client, sondern auch Server. Sie können die Software kostenlos herunterladen und einen eigenen Server installieren. Bei den populären Linux-Distributionen ist die Serversoftware für OpenVPN in den Repositories enthalten. Auf der Client-Seite gibt es OpenVPN für alle großen Betriebssysteme wie zum Beispiel Windows, macOS, Linux, Android sowie iOS.

Richten Sie den OpenVPN-Server selbst ein, können Sie den Port bestimmen, auf dem die Software horcht. Das hat den Vorteil, dass Sie eventuelle VPN-Sperren umgehen können, die sich auf Ports konzentrieren und kein DPI (Deep Packet Inspection) einsetzen.

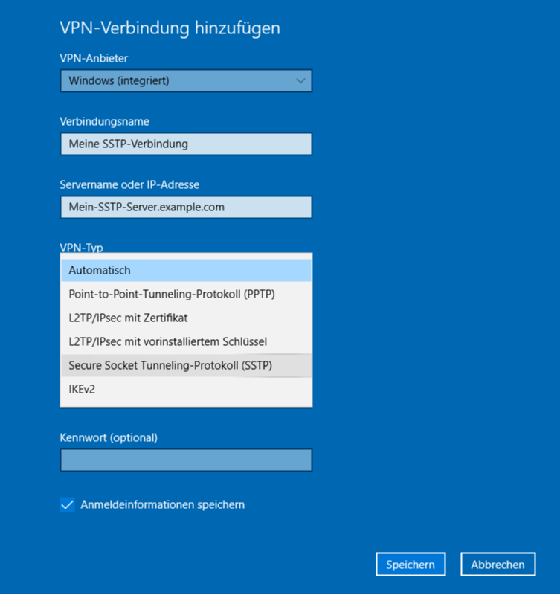

In Windows integriert – SSTP (Secure Socket Tunneling Protocol)

Seit Windows 95 setzt Windows PPTP (Point-to-Point Tunneling Protocol) ein. Das Protokoll ist weiterhin weit verbreitet und fast auf allen Geräten per Standard verfügbar. Als sicher gilt es aber seit 2012 nicht mehr. Computer sind heutzutage so schnell, dass sich die Verschlüsselung knacken lässt. Wollen Sie nur geografische Sperren umgehen, dann taugt das Protokoll vielleicht noch, da es auch sehr schnell ist. Sensible Daten übertragen Sie damit besser aber nicht mehr. Für Unternehmen ist PPTP nicht mehr geeignet, wohl aber SSTP (Secure Socket Tunneling Protocol).

SSTP ist im Grunde genommen eine Methode, um PPP-Traffic (Point-to-Point Protocol) via SSL/TLS zu übertragen. Per Standard läuft SSTP über Port 443 (HTTPS) und setzt auf TCP. SSTP gilt als genauso sicher wie OpenVPN, ist aber proprietär. Microsoft hat das Protokoll entwickelt. Für Windows-Anwender ist angenehm, dass SSTP seit Windows Vista SP1 enthalten ist. Sie müssen also keine zusätzliche Software installieren, um eine VPN-Verbindung zu einem SSTP-Server zu etablieren.

Für macOS, Android und auch Linux gibt es SSTP-Clients, die allerdings nicht offiziell unterstützt werden. Sie funktionieren, brauchen Sie aber Support, sind Sie auf die Entwickler der jeweiligen Clients angewiesen.

Tauchen immer als Kombination auf – L2TP/IPsec

IPsec (Internet Protocol Security) und L2TP (Layer 2 Tunneling Protocol) sind eigentlich getrennte Komponenten, tauchen in der VPN-Welt aber immer als Pärchen auf. L2TP kann alle Protokolle tunneln, die PPP einkapseln kann. Allerdings bietet L2TP keine Sicherheit.

IPsec wiederum kann IP-Pakete (Internet Protocol) tunneln, aber sonst nichts. Somit ergänzen sich L2TP und IPsec und sind als Kombination ein starkes Duo. L2TP via IPsec ist nicht so flexibel wie OpenVPN, gilt aber als genauso sicher.

Sie finden für alle großen Betriebssystem Software, um sich per L2TP/IPsec verbinden zu können.

Guter Kompromiss zwischen Geschwindigkeit und Sicherheit – IKEv2

IKEv2 steht für Internet Key Exchange Version 2 und ist eine Koproduktion zwischen Microsoft und Cisco.

IKEv2 ist unter anderem wegen der Unterstützung des MOBIKE-Protokolls (Mobility and Multihoming) interessant. Damit wird sozusagen Roaming aktiviert. Ändert sich das Netzwerk, verbindet sich das VPN sofort wieder neu.

IKEv2 läuft nur über den Port 4500. Sollten Sie es nutzen wollen, müssen Sie aufpassen, dass in der Firewall der Port freigegeben ist.

Ab Windows 7 und in neueren Versionen von macOS und iOS ist IKEv2 per Standard unterstützt. Android-Anwender können den strongSwan Client nutzen.

Folgen Sie SearchNetworking.de auch auf Twitter, Google+, Xing und Facebook!