Jakub Jirsák - stock.adobe.com

Was trennt Authentifizierung und Identitätsmanagement?

Um sensible Daten in Unternehmen zu schützen, sind Authentifizierung und Identitätsmanagement wichtige Faktoren. Wo liegen die Unterschiede und Überschneidungen?

Unternehmen sehen sich wachsenden Bedrohungen gegenüber, denen es mit entsprechenden Werkzeugen zu begegnen gilt. Sowohl Tools zur sicheren Authentifizierung als auch fürs Identitätsmanagement werden als einfache Möglichkeit zur besseren Absicherung der Unternehmens-IT beworben. Der Unterschied zwischen diesen beiden Technologiekonzepten ist allerdings nicht immer offensichtlich.

Authentifizierung und Identitätsmanagement klingen zunächst so, als würden sie dasselbe beschreiben, aber das eine ist eine Teilmenge des anderen. Nachfolgend betrachten wir die Bedeutung von Identitätsmanagement und Authentifizierung sowie andere verwandte Begriffe an. Darüber hinaus werden die Unterschieden zwischen Authentifizierung und Identitätsmanagement sowie ihre Überschneidungen erläutert.

Was ist Identitätsmanagement?

Die Informationen und Prozesse, durch die eine Person, ein Gerät, eine Organisation oder eine Anwendung auf Computerebene von allen anderen unterschieden werden kann, werden als digitale Identität bezeichnet. Der Nachweis der digitalen Identität ist entscheidend für die korrekte Zuweisung von Zugriffsebenen für Anwendungen, Dienste und Daten. Diese Zuweisung des Benutzerzugriffs auf der Grundlage einer digitalen Identität wird als Identitätsmanagement bezeichnet.

Netzwerke, Anwendungen und andere Computerressourcen sind segmentiert und enthalten jeweils Angaben darüber, wann ein bestimmter Zugriff aus Sicherheitsgründen gewährt oder verweigert wird. Indem nur denjenigen Benutzern Zugriff auf sensible Informationen gewährt wird, die diese benötigen, wird das Risiko von Datendiebstahl oder -verlust erheblich reduziert.

Ein Identitätsmanagementsystem umfasst in der Regel die folgenden Prozesse:

- Netzwerk- und Anwendungszugriffskontrolle

- Authentifizierung

- Identitätsverwaltung

- Single Sign-On

- Identitätsanalyse

- Passwortverwaltung

Ein Großteil dessen, was das Identitätsmanagement bietet, ist von entscheidender Bedeutung, um die wahre Identität von Benutzern korrekt zu überprüfen und den entsprechenden Sicherheitszugriff auf Unternehmensdaten anzuwenden. Dies wird als Autorisierung bezeichnet.

Was ist Authentifizierung?

Um Personen und Geräte zu autorisieren, müssen die Werkzeuge und Prozesse, die zur Autorisierung digitaler Identitäten innerhalb einer Identitätsmanagement-Plattform verwendet werden, darauf vertrauen, dass die vorgelegten Informationen gültig sind. Authentifizierung ist der Prozess des Nachweises der digitalen Identität einer Person, eines Geräts oder einer anderen Entität, um die entsprechende Berechtigungsstufe zu gewähren.

Damit sich ein Benutzer oder ein Gerät erfolgreich authentifizieren kann, kann eine IT-Abteilung eine oder mehrere Authentifizierungsmethoden anwenden. Das häufigste Beispiel für eine Authentifizierung ist ein Benutzername in Kombination mit einem nur dem Benutzer bekannten Kennwort. Andere Beispiele für Authentifizierungsmethoden sind PIN, biometrische Authentifizierungsmethoden - wie Fingerabdruck-, Gesichts- oder Netzhauterkennung - und Hardware- oder Software-basierte Token.

Bei der Authentifizierung geht es in der Regel um einen oder mehrere Faktoren, die bestätigen, dass der Benutzer oder das Gerät derjenige oder diejenige ist, die er oder sie vorgibt zu sein. Daher sind eine oder mehrere der folgenden Methoden geeignet:

- Die Authentifizierung basiert auf etwas, das Sie kennen, beispielsweise ein geheimes Passwort oder eine PIN.

- Die Authentifizierung basiert auf etwas, das Sie besitzen, zum Beispiel auf einem Hardware- oder Software-Token oder einem Smartphone.

- Die Authentifizierung basiert auf etwas, das Sie sind, beispielsweise auf einem Fingerabdruck oder einem Gesichtserkennungsscan – auch als Inhärenzfaktor bezeichnet.

Bei der Ein-Faktor-Authentifizierung (SFA) handelt es sich um die einfache Authentifizierung, während bei der Zwei-Faktor-Authentifizierung (2FA) der Benutzer sich mit einem Benutzernamen und einem Passwort in Kombination mit einer zweiten Authentifizierungsmethode authentifizieren muss. Jede Form der Authentifizierung, die zwei oder mehr verschiedene Faktoren verwendet, wird als Multifaktor-Authentifizierung (MFA) bezeichnet.

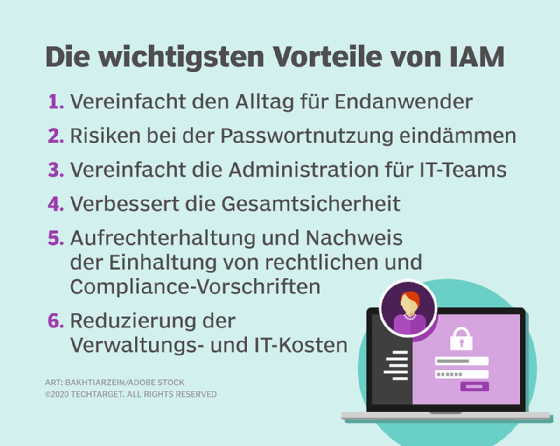

IAM-Tools verwenden, die beide Funktionalitäten bieten

Plattformen, die das Identitätsmanagement und die Authentifizierung, die ein wichtiger Teil des Identitätsmanagements ist, unterstützen, werden als Identitäts- und Zugriffsmanagement-Plattformen (IAM, Identity and Access Management) bezeichnet. Diese Plattformen bestehen aus Zugriffsmanagement-Tools, Richtlinien und einem Rahmenwerk, das Sicherheitsadministratoren dabei hilft, auf der Grundlage einer erfolgreichen Authentifizierung die richtige Zugriffsebene für digitale Ressourcen zuzuweisen. Durch den Einsatz von IAM-Systemen mit MFA - im Gegensatz zu SFA - können Unternehmen sicher sein, dass nur diejenigen, die den Benutzerzugang zu sensiblen Daten und Anwendungen benötigen, diesen Zugang auch erhalten.