Getty Images/iStockphoto

Os iPhones são mais seguros que os dispositivos Android?

A Apple conquistou a reputação de fornecer forte segurança aos dispositivos, mas a reputação por si só não pode proteger os dados corporativos. Embora iOS e Android sejam diferentes, a segurança móvel se resume ao gerenciamento.

Os dispositivos Android e iOS diferem em alguns aspectos, e a segurança é uma área onde essas diferenças impactam mais as organizações.

A escolha entre iPhones e dispositivos Android tem sido um tema de debate entre os departamentos de TI que buscam garantir a segurança dos dados. Para encontrar a abordagem de segurança correta, a TI deve compreender as vantagens e desvantagens exclusivas de cada plataforma.

A Apple tem a reputação de ser a opção mais segura devido ao seu foco na privacidade, segurança e experiência do usuário final. Embora o Google nem sempre tenha tido a mesma reputação, a empresa também implementou algumas medidas de segurança sólidas para Android. Todos os dispositivos Android e iOS modernos suportam criptografia de dados, bem como comandos de gerenciamento de dispositivos móveis (MDM) para impor senhas e autenticação segura.

Além dos recursos de segurança e da reputação de cada sistema operacional, a forma como softwares como o MDM gerenciam dispositivos é vital para garantir a segurança cibernética. As ferramentas MDM permitem que as organizações protejam seus dados e dispositivos móveis implementando políticas. As organizações podem então controlar o acesso dos usuários a aplicativos corporativos, impor requisitos de senha fortes, ativar a criptografia de dispositivos e muito mais. Não se trata apenas de qual plataforma é mais segura; É uma questão de como cada plataforma funciona com ferramentas MDM para proteger os dados corporativos.

O crescimento do iPhone e do Android nas empresas

A Apple constrói iPhones desde o início tendo a privacidade e a segurança em mente. Possui um sistema de criptografia integrado através do Secure Enclave. Este chip de segurança baseado em hardware protege os dados confidenciais do usuário, mesmo se o processador principal do dispositivo estiver comprometido. A Apple também controla rigorosamente sua App Store, limitando a disponibilidade de aplicativos maliciosos que podem comprometer os dados do usuário. Além disso, o registro automático está disponível quando as organizações usam MDM e Apple Business Manager. Com essa abordagem de registro sem intervenção, as equipes de TI podem enviar facilmente dispositivos aos usuários finais, pois eles são provisionados automaticamente no gerenciamento e bloqueados nesse estado, mesmo após a reinicialização do dispositivo.

O sistema operacional Android, por outro lado, está disponível em uma ampla variedade de dispositivos e o Google tem um menor nível de controle sobre atualizações e patches de segurança dentro do seu ecossistema de código aberto. Isto suscitou preocupações entre os administradores de TI, especialmente quando gerido centralmente com MDM, o que muitas vezes requer licenças adicionais ou ferramentas de terceiros.

Ainda assim, os dispositivos Android já percorreram um longo caminho quando se trata de segurança. O Google implementou diversas medidas que dificultam o acesso de hackers a um smartphone Android. As melhorias incluem padrões de criptografia mais amplos e a capacidade de realizar limpezas remotas. Recursos como perfis de trabalho e modo totalmente gerenciado no Android Enterprise também oferecem aos usuários e organizações maior separação e proteção de dados pessoais e de trabalho. Além disso, o Google Play Protect ajuda a manter software malicioso longe dos dispositivos dos usuários, verificando continuamente os aplicativos em busca de malware. O Google também implementou seus próprios programas sem toque, incluindo o registro sem toque no Android e um programa de parceria com o Samsung Knox Mobile Enrollment.

Tanto iPhones quanto telefones Android têm seus pontos fortes e fracos em relação à segurança e aos fluxos de trabalho de UX. Como resultado, é essencial implementar políticas de segurança abrangentes, independentemente da plataforma. O gerenciamento e as iniciativas de dispositivos de uma organização, como o registro sem toque, são cruciais para determinar a segurança geral e a adoção de dispositivos dentro da organização.

3 fatores que podem moldar uma política de segurança móvel

Os profissionais de TI devem considerar a segurança dos dispositivos Android e iOS ao avaliar o risco potencial de roubo ou vazamento de dados. Os fatores a serem considerados incluem gerenciamento de dispositivos, atualizações do sistema operacional e malware.

1. Gerenciamento de dispositivos

Com o Apple Business Manager, os administradores de TI podem impor o monitoramento especificamente em dispositivos corporativos. Isto lhes concede privilégios de gerenciamento de nível superior, permitindo um controle mais eficaz do dispositivo. Além disso, recursos como registro de usuários e IDs Apple gerenciados proporcionam melhor separação entre dados corporativos e pessoais em um dispositivo.

O Android fornece forte funcionalidade de gerenciamento e oferece mais opções de hardware. Isso dá aos administradores flexibilidade para selecionar dispositivos que atendam às suas necessidades específicas. Perfis de trabalho e modo totalmente gerenciado para casos de uso de propriedade corporativa e BYOD permitem que a TI separe dados pessoais e de trabalho. O programa Android Enterprise Recommendation também fornece à TI uma lista de dispositivos certificados pelo Google que atendem aos requisitos de segurança, desempenho e capacidade de gerenciamento para uso empresarial.

2. Atualizações do sistema operacional

A Apple normalmente lança atualizações do iOS para todos os dispositivos suportados ao mesmo tempo, garantindo que os patches de segurança, correções de bugs e novos recursos mais recentes estejam disponíveis para os usuários. Existem muitas ferramentas de MDM que fornecem acesso a atualizações do sistema operacional dentro da plataforma de gerenciamento, permitindo que a TI envie atualizações para os dispositivos de forma centralizada. Essa abordagem centralizada simplifica o processo de atualização e ajuda a manter uma experiência consistente em todos os iPhones de uma organização.

Com a introdução do Project Mainline no Android 10, o processo de atualização de componentes essenciais do sistema Android tornou-se mais simplificado e consistente. No entanto, as atualizações do Android ainda representam desafios para os administradores. Embora a lista de recomendações do Android Enterprise facilite a localização de dispositivos com compromissos de atualização do sistema operacional, há casos em que determinados fornecedores podem exigir pacotes de manutenção adicionais ou ferramentas de terceiros para acessar atualizações durante ciclos de vida estendidos.

3. Malware

Ao avaliar o risco de malware móvel, vale a pena notar que o ecossistema fechado da Apple pode contribuir para um ambiente mais seguro. A Apple tem controle estrito sobre a distribuição de aplicativos e as limitações de hardware podem reduzir significativamente o risco de infecção por malware em iPhones.

Devido à sua natureza aberta e maior variedade de dispositivos, o Android pode ser mais suscetível a ataques de malware. No entanto, o código aberto torna mais fácil para os pesquisadores de segurança relatar problemas para ajudar a corrigir vulnerabilidades, e ferramentas como o Google Play Protect oferecem proteção adicional contra aplicativos potencialmente prejudiciais. Ainda assim, se as equipes de TI não gerenciarem os dispositivos adequadamente e não permitirem instalações de lojas de aplicativos de terceiros ou de fontes desconhecidas, poderá haver maiores riscos de segurança na plataforma Android.

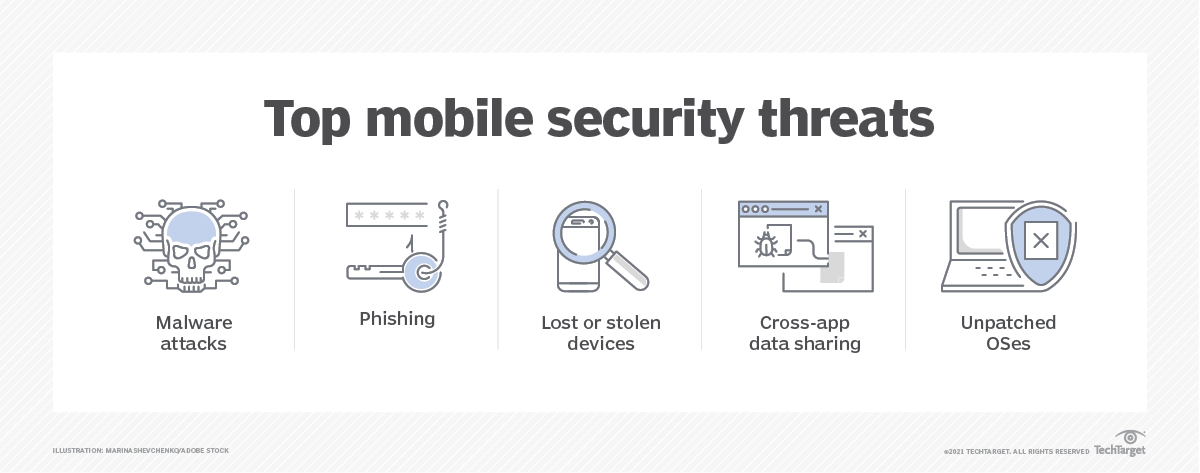

As equipes de TI e os usuários finais devem se proteger contra ameaças como malware e sistemas operacionais não corrigidos para garantir a segurança móvel.

As equipes de TI e os usuários finais devem se proteger contra ameaças como malware e sistemas operacionais não corrigidos para garantir a segurança móvel.

Embora haja alguma importância na percepção predominante de que o iPhone oferece segurança superior, é crucial encontrar um equilíbrio com o gerenciamento eficaz do dispositivo. O iPhone oferece inúmeros benefícios para a TI, incluindo provisionamento otimizado e uma experiência de usuário aprimorada. Ao mesmo tempo, o Android fornece à TI controles robustos de gerenciamento e segurança, além de uma ampla gama de opções de hardware. Com gerenciamento adequado e políticas de MDM adequadas, tanto o iPhone quanto o Android podem ser muito seguros.

A maioria dos dispositivos modernos pode fornecer às organizações as ferramentas e recursos necessários para garantir a segurança móvel. Ao decidir qual dispositivo é melhor para uma organização e seus usuários finais, a TI deve considerar quais recursos e capacidades do dispositivo são essenciais, bem como como deve ser a experiência do usuário final no dia a dia. A TI deverá então gerenciá-los centralmente com MDM.