pixel - Fotolia

Os 5 principais benefícios do SASE para aprimorar a segurança da rede

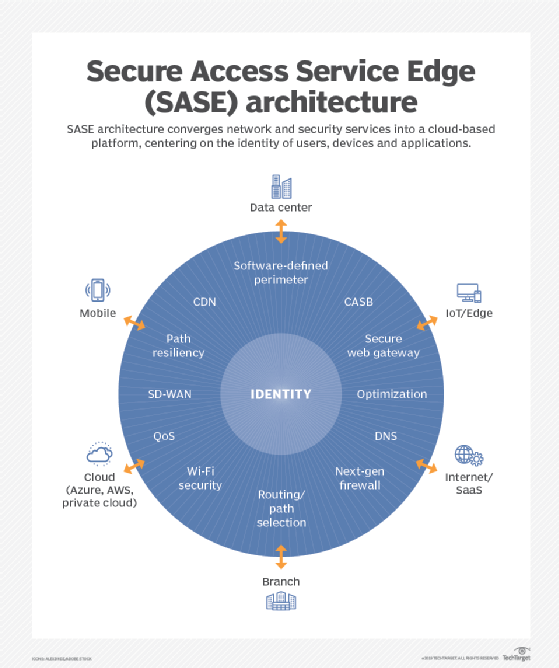

Uma arquitetura distribuída baseada em nuvem, gerenciamento centralizado e políticas de segurança específicas de endpoint são apenas alguns dos benefícios do Secure Access Service Edge.

O Secure Access Service Edge - também conhecido como SASE - foi originalmente descrito pelo Gartner em dois relatórios de pesquisa de mercado: "Tendências de mercado: como ganhar enquanto WAN Edge e segurança convergem para o Secure Access Service Edge" e "O futuro da segurança de rede está na nuvem." Mas o que é exatamente SASE e quais são os principais benefícios do SASE?

Para começar, o perímetro seguro da empresa com acesso interno aberto praticamente desapareceu. As ameaças vêm de malware que chega aos sistemas internos por meio de ataques de spear phishing. A borda da rede agora existe onde quer que os funcionários estejam localizados durante a conexão com a rede corporativa, como em casa, em uma cafeteria e nas férias. O SASE prevê os mecanismos necessários para fornecer segurança de TI integrada com conectividade de rede no ponto de acesso.

Aplicativos mudaram do data center corporativo para provedores de nuvem e SaaS. Um aplicativo ainda pode estar em um data center corporativo. Outro aplicativo foi migrado para uma nuvem pública, enquanto um terceiro aplicativo é fornecido por um provedor de SaaS. Outros aplicativos dependem de dados coletados por dispositivos IoT que não têm um ser humano para fornecer credenciais de autenticação e autorização. Em resumo, os padrões de tráfego de rede mudaram, o que significa que os sistemas de rede e segurança precisam se adaptar.

A segurança e o desempenho da rede são desafiados pelos fluxos de tráfego da rede que atravessam a infraestrutura de comunicações, que não está mais sob o controle das equipes de rede e segurança corporativas. Em vez disso, a segurança da rede deve ser centrada na identidade para dispositivos, funcionários, parceiros e clientes.

Os padrões de tráfego de rede mudaram, o que significa que os sistemas de rede e segurança precisam se adaptar.

O SASE prevê um desempenho de rede ideal para todos os aplicativos, enquanto integra os controles de segurança mais próximos do usuário. Ele substitui o perímetro seguro com segurança integrada em toda a rede. Os pontos de extremidade se conectam a instâncias de análise SASE baseadas em nuvem, que fornecem os serviços de segurança e, em seguida, encaminham o tráfego de rede seguro e permitido para o destino pretendido. A localização baseada na nuvem torna conveniente encaminhar o tráfego para a nuvem e aplicativos SaaS. O roteamento ideal e a qualidade de serviço (QoS) são usados para rotear o tráfego para aplicativos que residem no data center corporativo.

Claro, o SASE apresenta algumas inovações em torno da segurança de borda de rede. Portanto, vamos nos aprofundar nos cinco principais benefícios do SASE.

- SASE não se importa com o local em que os aplicativos estão

Os aplicativos podem estar em um data center corporativo, em uma nuvem privada ou pública ou em uma oferta de SaaS. A conectividade de rede centralizada e a segurança não são ideais para essa ampla distribuição de aplicativos. A arquitetura distribuída do SASE facilita a execução das funções de segurança perto do usuário final, ao mesmo tempo que simplifica a conectividade com os aplicativos.

- Políticas centralizadas, dinâmicas e baseadas em funções simplificam as operações

O gerenciamento central de políticas de segurança otimiza os aspectos de rede e segurança de funcionários remotos, independentemente de sua localização. Em resumo, o perímetro da rede é onde fica o endpoint, mesmo se estiver em uma rede não controlada pela equipe da organização. A segurança é aplicada dinamicamente, com políticas baseadas na função da entidade de conexão.

Por exemplo, um vendedor obtém uma política diferente de um dispositivo IoT, que, por sua vez, é diferente para dispositivos não gerenciados como telefones e tablets. Essa configuração é excelente para gerenciar a segurança de dispositivos tradicionalmente difíceis de proteger devido a fatores como idade, fornecedor ou função, como dispositivos médicos.

Além disso, o isolamento remoto do navegador (RBI) fornece conectividade web que protege o dispositivo de origem contra malware. Da mesma forma, as proteções para hardware IoT ajudam a evitar o sequestro desses dispositivos.

O gerenciamento de identidade é um requisito fundamental para identificar a função do terminal e usa políticas de segurança e conectividade adequadas. Parâmetros de rede, como QoS e seleção de caminho dinâmico - o último um recurso WAN definido por software (SD-WAN) - são implantados automaticamente por endpoint para otimizar o desempenho do aplicativo e fornecer as políticas de segurança adequadas para a função desse endpoint.

A segurança integrada e a rede com gerenciamento centralizado reduzem o custo contínuo de manutenção do sistema. Centralizar o gerenciamento reduz a oportunidade de erro humano que poderia criar buracos indesejáveis.

- Segurança e roteamento integrados

O SASE integra várias funções de segurança em um sistema:

- Reputação DNS

- RBI

- Acesso de rede de confiança zero

- Prevenção de perda de dados

- Proteção contra malware

- Intermediação de segurança de acesso à nuvem

- Firewall como serviço

- Detecção de intrusos

- Prevenção de intrusão

- Gateway de web seguro

Com a estrutura certa, os mecanismos SASE podem realizar análises de comportamento de rede para identificar casos em que o malware começa a explorar e atacar a infraestrutura interna.

A consolidação de funções em um produto por um fornecedor pode reduzir significativamente a complexidade da implantação de funcionalidades abrangentes de segurança . A equipe faz a transição da manutenção de política por dispositivo para serviços de política em todo o sistema, o que os torna muito mais produtivos. Claro, certifique-se de que as funções estejam bem integradas e que não haja componentes díspares que simplesmente foram unidos.

A integração com o roteamento garante que o tráfego seja seguro e encaminhado corretamente pelos links desejados. Você deve investigar os detalhes de como o tráfego é roteado e onde residem os controles de segurança durante a pesquisa do produto. Alguns fornecedores contarão com uma VPN para sistemas de segurança baseados em nuvem, enquanto outros podem depender de dispositivos de equipamento nas instalações do cliente (CPE).

- Redução de custos de WAN

O componente de roteamento inerente ao SASE funciona de maneira semelhante ao SD-WAN. Você deve esperar controlar os custos de WAN reduzindo ou eliminando a necessidade de MPLS mais caros e circuitos alugados em favor da conectividade VPN pela Internet pública. As tecnologias de otimização de WAN também podem ser usadas para tornar a WAN mais eficiente.

As implementações de SASE baseadas em nuvem podem otimizar ainda mais os fluxos de tráfego, aproveitando a conectividade em nuvem para os principais fornecedores de SaaS. Essas conexões são normalmente redundantes e altamente confiáveis. Você poderá notar uma melhoria na disponibilidade do aplicativo.

- Arquitetura distribuída

O SASE conta com uma arquitetura distribuída com gerenciamento centralizado para obter sua eficiência, assim como o SD-WAN. O gerenciamento centralizado geralmente ocorre em uma instância de nuvem. Os terminais e ramificações podem usar dispositivos CPE dedicados ou se conectar a uma instância de nuvem que fornece os mecanismos de segurança. Os fluxos de tráfego de rede são roteados de maneira ideal para seus destinos. A arquitetura baseada em nuvem pode ser mais resiliente quando confrontada com ataques de negação de serviço.

O SASE oferece melhores características de latência de rede do que usar uma VPN para um data center corporativo, onde a segurança normalmente foi implementada. O tráfego que foi protegido, seja por meio dos dispositivos CPE ou dos sistemas de segurança em nuvem, é encaminhado diretamente ao seu destino. O roteamento trombone do tráfego de entrada e saída de um data center apenas para o trânsito dos sistemas de segurança não é mais necessário.

Os desafios do SASE

Você pode estar se perguntando se há alguma desvantagem para o SASE, pois simplesmente parece bom demais para ser verdade. Cada tecnologia ou estrutura tem seus detratores, e o SASE não é exceção.

O maior desafio provavelmente será um efeito colateral da forte integração de rede e segurança. Uma mudança cultural significativa pode ser necessária em organizações que possuem equipes independentes de segurança e rede. O Gartner recomenda que o SASE seja conduzido por um executivo de nível CIO porque ele exigirá segurança e rede para funcionar juntos.

Você também deve ter em mente que o SASE é um princípio orientador ou uma estrutura, não um produto específico ou uma diretiva de conformidade. Assim como acontece com qualquer tecnologia, você deve compreender seus recursos, combiná-los com seus requisitos e escolher fornecedores com base em sua análise.