cherezoff - stock.adobe.com

É possível gerenciar duas conexões VPN ao mesmo tempo?

À medida que a força de trabalho remota cresce, administradores e usuários de rede podem escolher configurar duas conexões VPN simultâneas do mesmo dispositivo remoto. Mas isso pode não ser possível, ou seguro.

O aumento considerável do acesso remoto a sistemas e serviços de informação empresarial devido à Covid-19 fez com que os administradores de rede passassem a examinar formas de otimizar a quantidade de recursos disponíveis para usuários remotos.

Este artigo analisa os prós e contras de configurar duas conexões VPN ao mesmo tempo a partir de um dispositivo remoto.

Aqui temos um possível cenário: um computador portátil remoto, geralmente, conecta-se a sistemas baseados em host através de uma VPN, utilizando a internet como meio de transmissão. O dispositivo VPN fornece controle de acesso, segurança, e outros mecanismos para garantir uma conexão segura.

Agora, suponha que o usuário remoto queira se conectar a outro recurso oferecido pela empresa. Esse usuário pode se conectar através do mesmo túnel VPN? Na maioria dos casos, a resposta é "não", já que o software VPN, geralmente, suporta apenas uma conexão de cada vez.

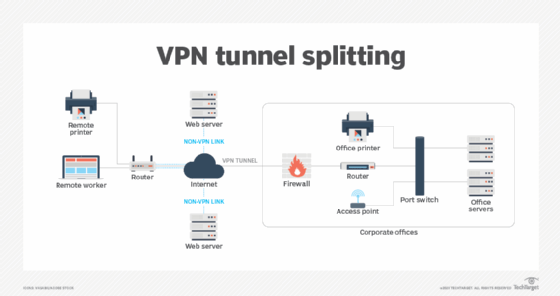

A instalação de uma segunda imagem do software VPN e de uma placa de interface de rede adicional, provavelmente, não funcionará, visto que os clientes VPN podem sobrepor-se e interferir uns com outros. A imagem a seguir mostra como poderia funcionar na prática:

Os trabalhadores remotos utilizam, normalmente, um túnel VPN para seus principais sistemas e recursos de trabalho. No entanto, o acesso a serviços adicionais baseados na web significa utilizar uma conexão que não seja VPN para o host remoto. A segurança e a disponibilidade são os controladores principais para a utilização de VPN. Portanto, os administradores de rede devem tomar providências, por exemplo, utilizando encriptação para o tráfego que utiliza conexões não VPN, para assegurar acesso seguro à informação, e que sua confidencialidade e integridade estejam protegidas, além de disponibilidade garantida.

A configuração de um único cliente VPN com uma política que permite o acesso a mais de um destino denomina-se túnel dividido. Por exemplo, a política de VPN poderia comunicar que todo tráfego enviado para 192.168.0.0/24 passa por um túnel VPN até o escritório principal. Outro tráfego, sem VPN, passa através da internet para os locais remotos.

Perguntas que devem ser feitas ao projetar conexões VPN

Veja a seguir as sete perguntas que os administradores de rede devem responder ao considerar conexões VPN simultâneas e túneis divididos:

- É possível programar uma definição de política de VPN que execute o que se pretende fazer?

- Os endereços IP dos dois destinos privados que pretende utilizar são não sobrepostos e estáticos? Se o host remoto tem um endereço dinâmico, a configuração de uma política pode ser difícil.

- O dispositivo VPN permite um túnel dividido?

- Quais ações devem ser tomadas com antecedência antes de se utilizar o túnel dividido?

- O dispositivo de túnel dividido tem uma função de segurança para evitar a abertura de uma porta traseira onde o tráfego que passa por conexões não VPN possa entrar através do túnel VPN e invadir a sua máquina?

- O dispositivo VPN permite a definição e configuração detalhadas da política de VPN?

- O dispositivo VPN permite que o protocolo cliente-servidor aceite conexões de entrada ao seu computador portátil?

Ações em caso de conexões VPN simultâneas

Se o seu cliente VPN não suporta o túnel dividido, possivelmente, não poderá acessar serviços de internet locais e internacionais ao mesmo tempo; poderá utilizar grande parte da largura de banda da rede; e, talvez, não possa acessar dispositivos LAN enquanto estiver conectado à VPN.

Se o dispositivo VPN suportar túneis divididos, verificar se é possível acessar sistemas remotos, bem como endereços IP locais; verificar se os downloads podem ser realizados de forma segura, sem afetar o desempenho de outras atividades na web; e verificar se outros dispositivos locais, tais como impressora, podem funcionar enquanto são acessados os recursos de internet.

O tráfego de dados que não viaja através de uma VPN segura pode ser acessado por outros, como um fornecedor de serviços de internet ou atores de ameaça à segurança cibernética.

Determinar os requisitos comerciais dos trabalhadores remotos antes de investigar medidas alternativas de VPN. Para assegurar tempos de resposta VPN, segurança e desempenho ideais, os engenheiros de rede devem analisar cuidadosamente o seguinte:

- Quais recursos os trabalhadores acessam de forma remota;

- Tipos de atividades, por exemplo, as sessões que os usuários remotos irão realizar;

- Largura de banda disponível;

- Acesso à rede e dispositivos de segurança.

Os engenheiros de rede podem fazer uso dessas boas práticas para garantir eficiência adicional aos usuários remotos que utilizam conexões VPN para acessar os serviços de informação da empresa. As equipes devem analisar cuidadosamente os requisitos necessários, antes de avaliar qualquer dispositivo específico e realizar mudanças na configuração da rede.